Все способы:

Trojan:Win32/Phonzy.A!ml — это троянская программа, относящаяся к категории вредоносного ПО, способного выполнять различные вредоносные действия, такие как кража данных, удаленное управление системой или установка другого зловредного ПО. Обычно он распространяется через вредоносные вложения, фишинговые сайты или взломанные программы. Однако антивирусы иногда ошибочно помечают файлы этим вирусом, если они содержат подозрительный код или используют техники сжатия и шифрования, схожие с вредоносными программами. Такое может происходить с малоизвестными утилитами, самописными скриптами или программами, работающими с системными процессами, особенно если они не подписаны цифровой подписью.

Вариант 1: Разблокировка файлов после обнаружения вируса

Троянский вирус Trojan:Win32/Phonzy.A!ml представляет собой серьезную угрозу для компьютера. Этот вредоносный код часто распространяется через сомнительные источники и прячется в системе под видом обычных программ. Однако бывает, что антивирусные программы ошибочно принимают безопасные файлы за вредоносные из-за похожих алгоритмов работы. Это создает дополнительные сложности при определении реальной опасности. Давайте разберем пошаговый план действий, который поможет справиться с этой проблемой максимально эффективно и безопасно.

Шаг 1: Добавление в исключения антивируса

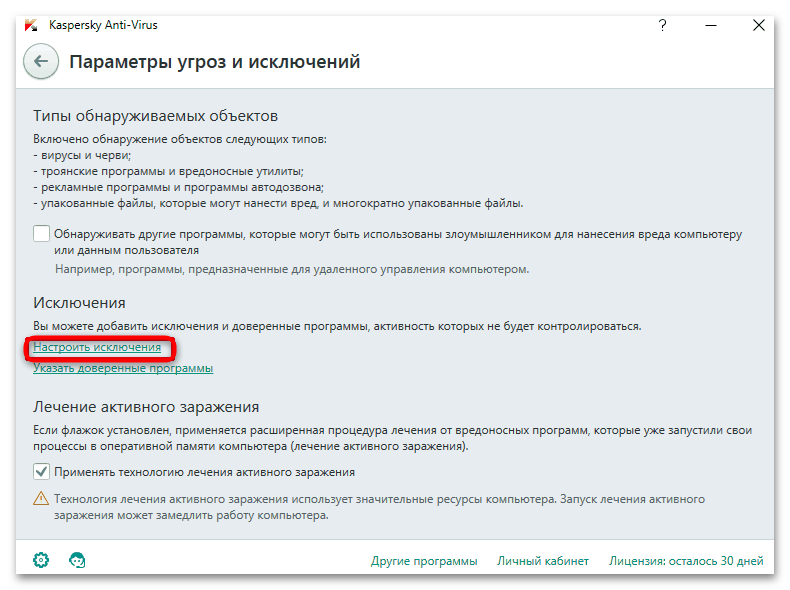

Корректная настройка списка исключений поможет избежать нежелательных конфликтов с антивирусным программным обеспечением. При выявлении Trojan:Win32/Phonzy.A!ml крайне важно детально изучить все подозрительные элементы в системе. Если у вас есть уверенность в безопасности определенного файла, его можно внести в белый список антивируса. Такой подход особенно полезен для программ, загруженных с надежных ресурсов, которые могут демонстрировать поведение, схожее с действиями вредоносного ПО. Пользователям, которые применяют альтернативные антивирусные решения, рекомендуем ознакомиться с дополнительной информацией по ссылке.

Подробнее: Добавление программы в исключения антивируса

Для пользователей «Защитника Windows» процесс немного отличается и требует работы с системными настройками. Рассмотрим подробную инструкцию по настройке исключений.

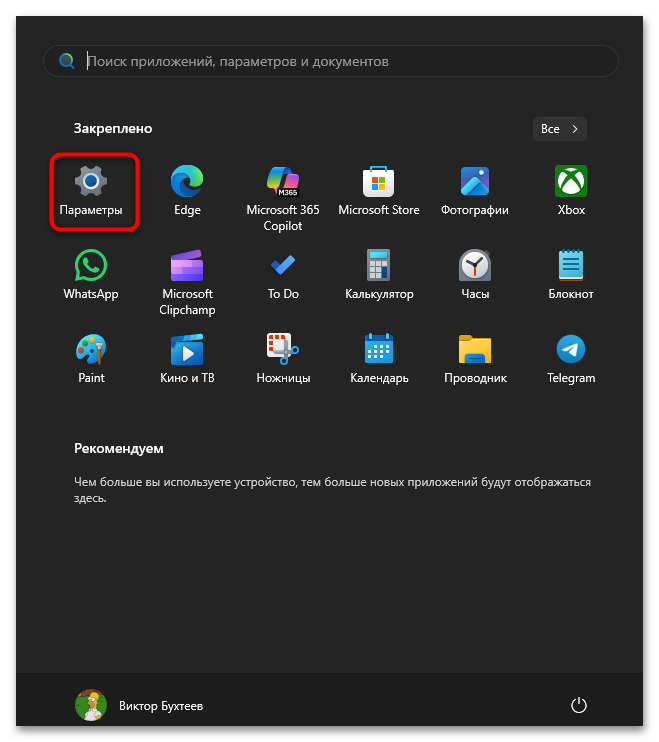

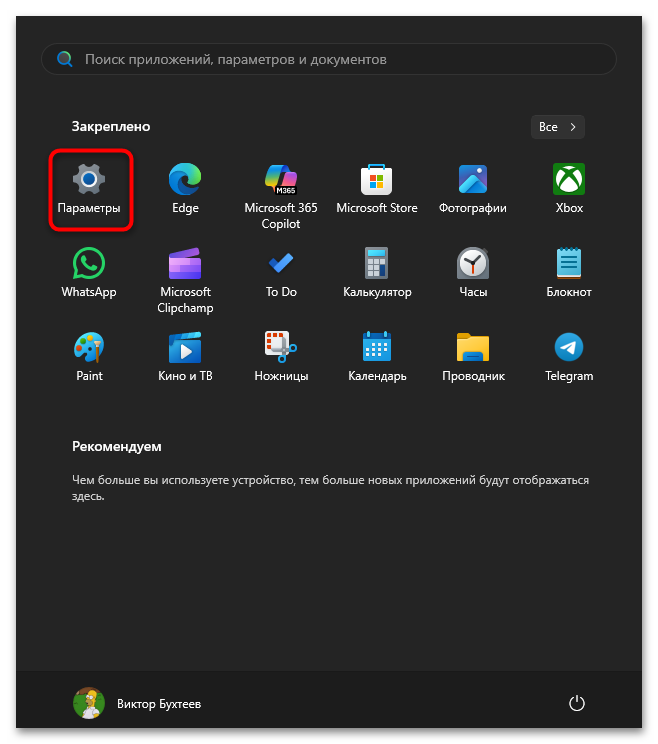

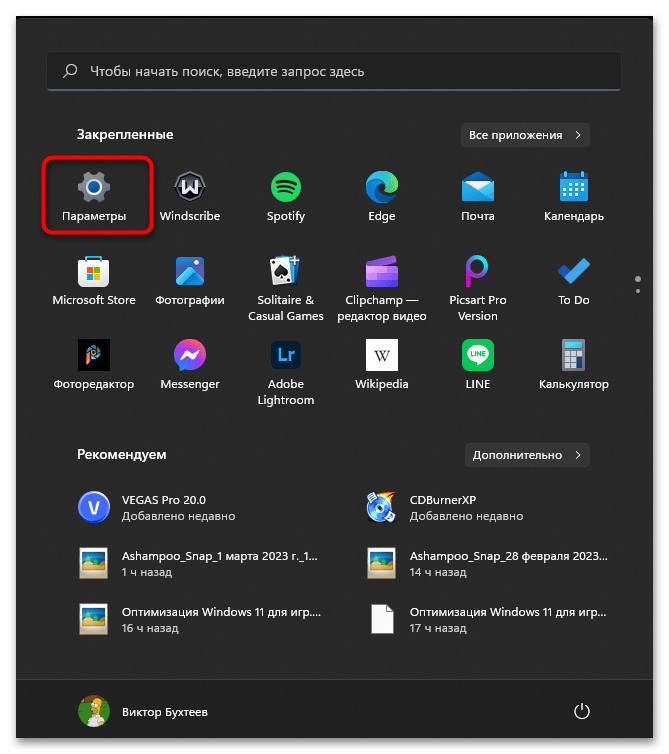

- Запустите меню «Пуск» и найдите иконку «Параметры», которая выглядит как шестеренка.

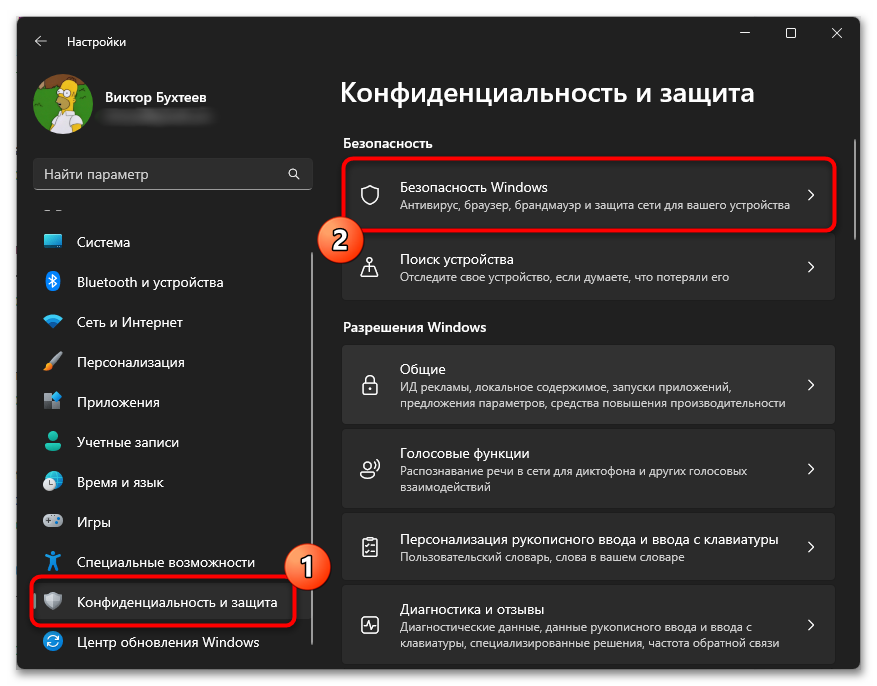

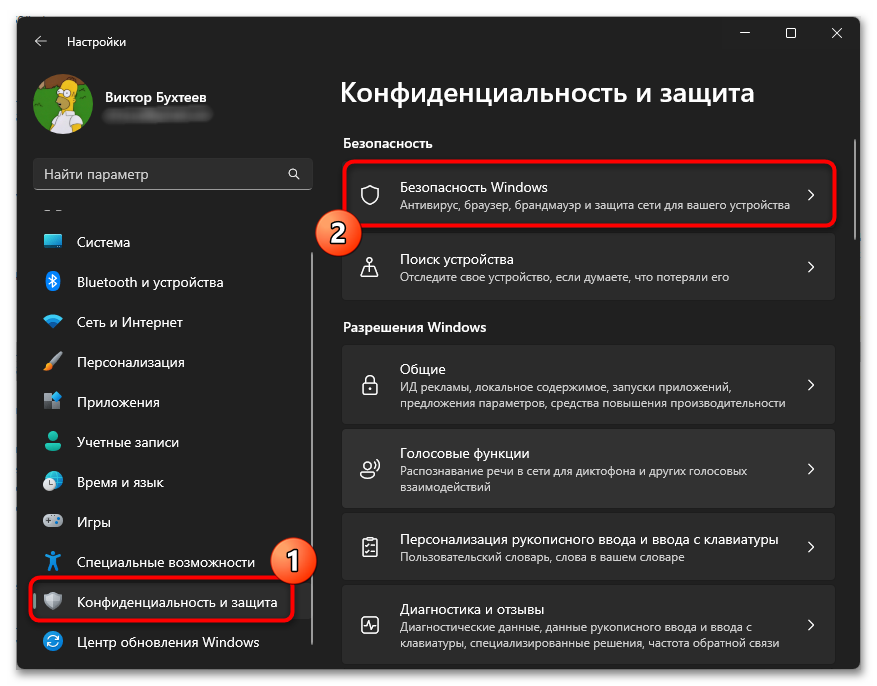

- В открытом окне настроек перейдите в раздел «Конфиденциальность и защита», а затем выберите «Безопасность Windows».

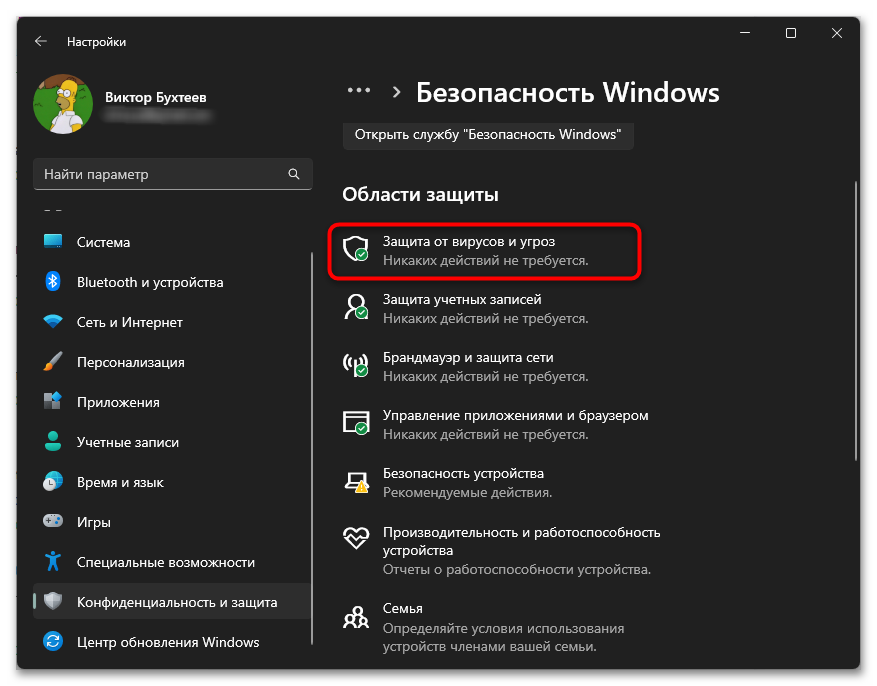

- В открывшемся списке найдите и нажмите на «Защита от вирусов и угроз» в секции «Областей защиты».

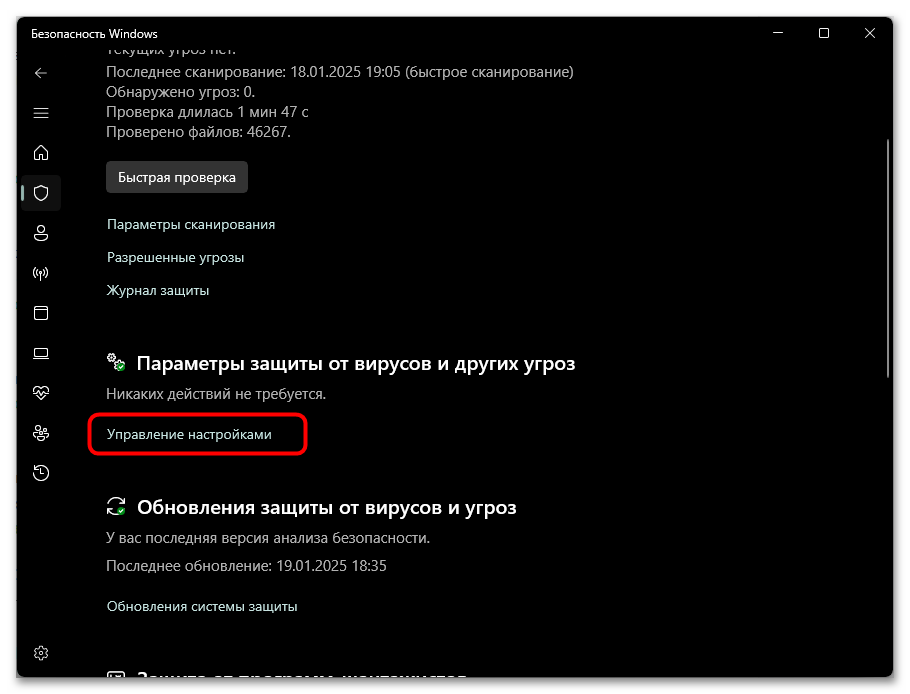

- Пролистайте страницу до секции «Параметры защиты от вирусов и других угроз» и кликните на «Управление настройками».

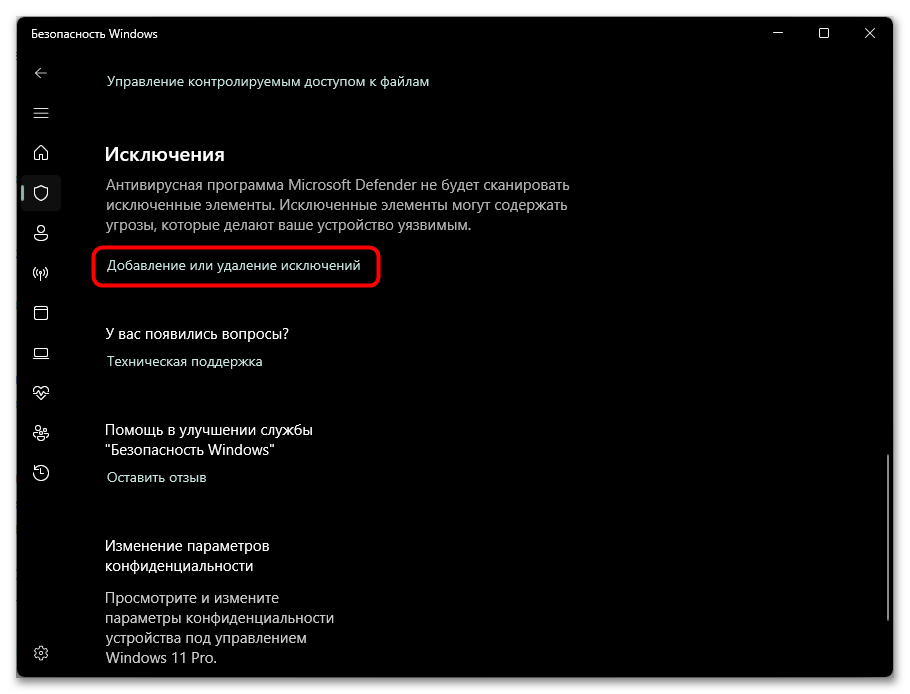

- На новой странице найдите пункт «Добавление или удаление исключений».

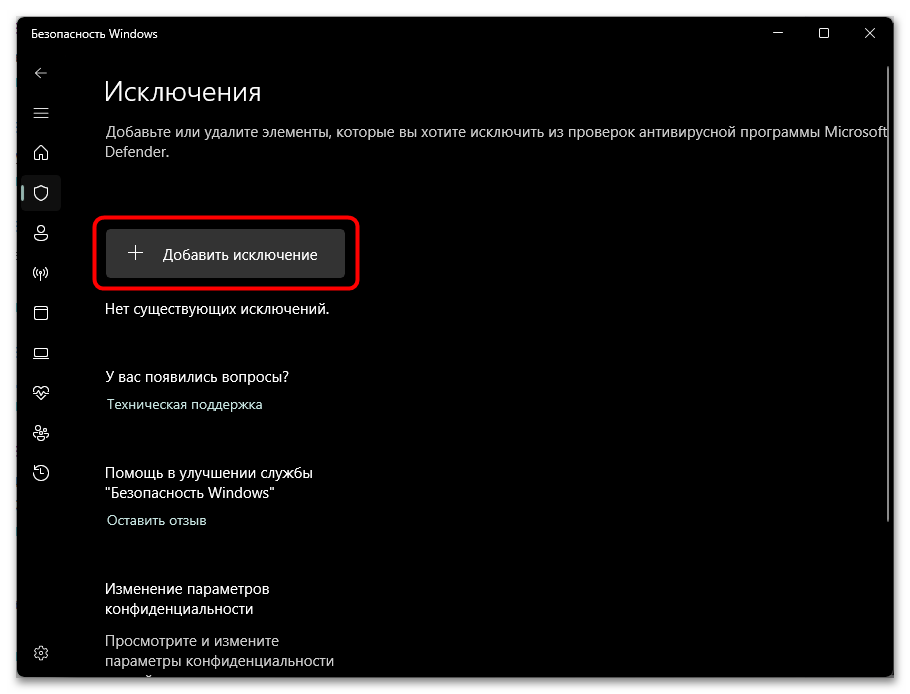

- Используйте кнопку «Добавить исключение» для указания нужных файлов.

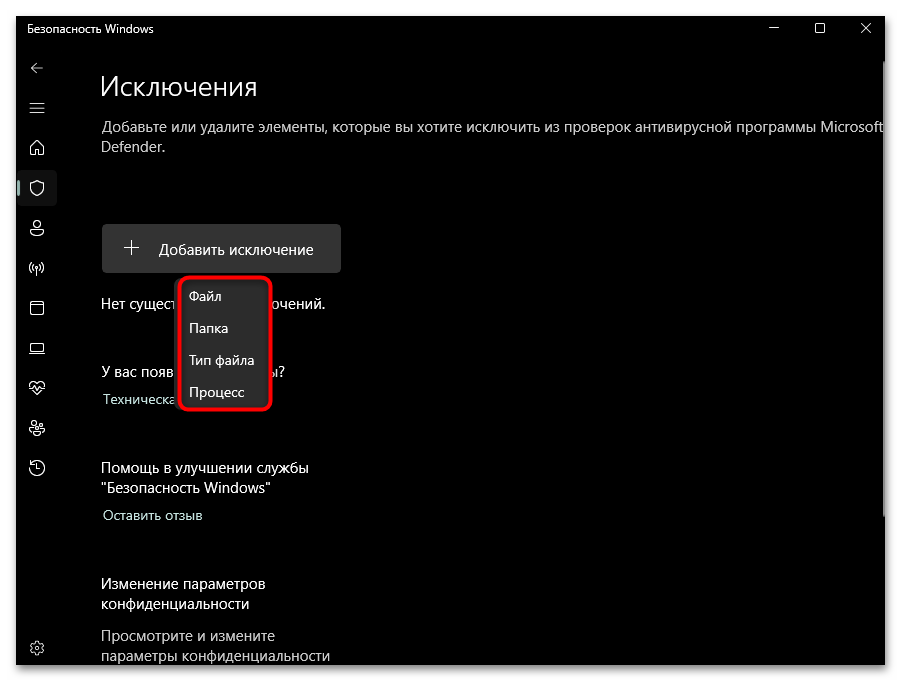

- В появившемся списке выберите тип исключения, рекомендуется использовать вариант «Папка» для более полной защиты.

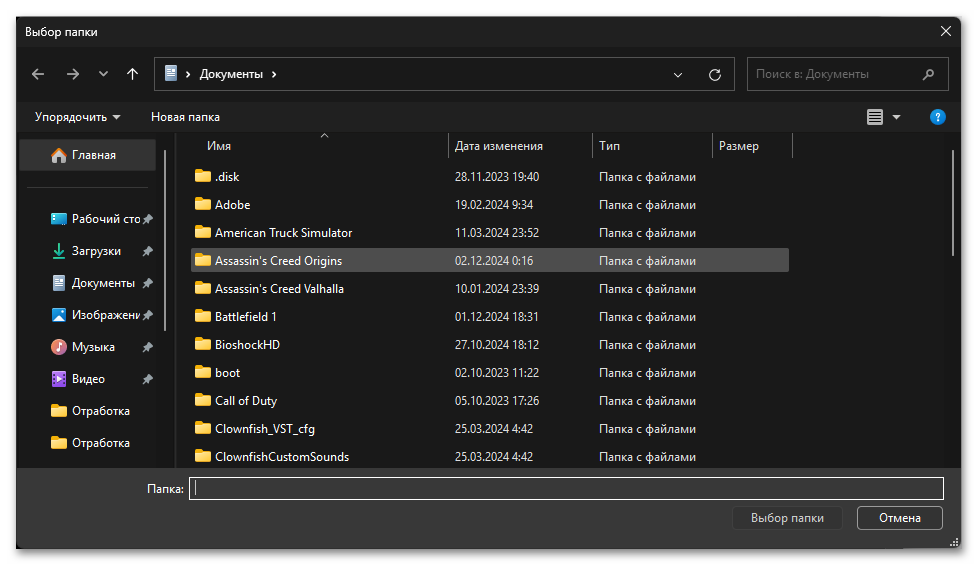

- С помощью «Проводника» укажите папку, которую нужно добавить в исключения.

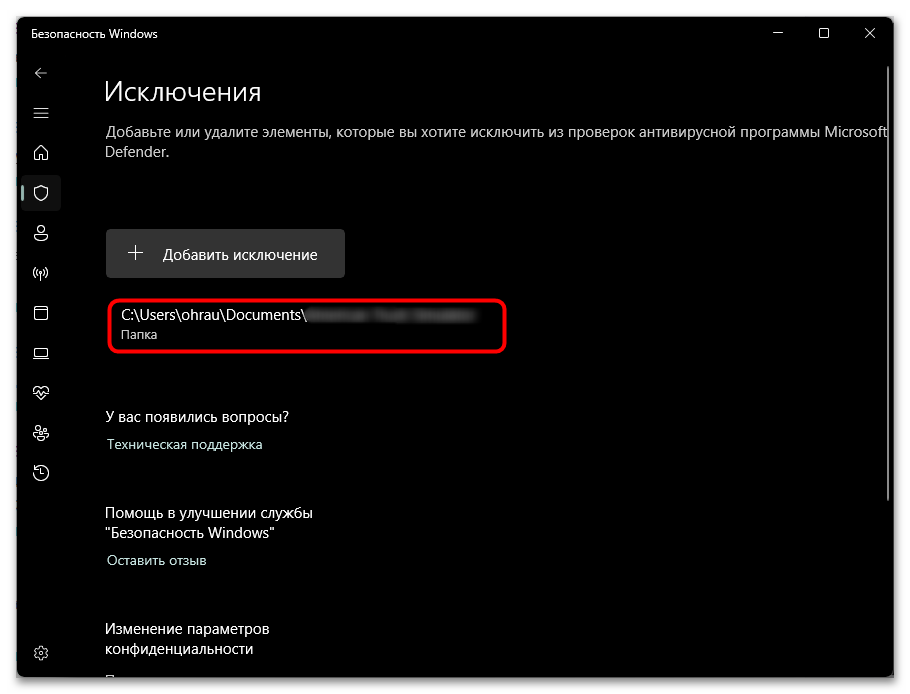

- Убедитесь, что выбранная папка появилась в списке разрешенных элементов.

Шаг 2: Добавление в исключение брандмауэра Windows

Правильная конфигурация брандмауэра Windows играет ключевую роль в решении проблем с ложными срабатываниями на Trojan:Win32/Phonzy.A!ml. Системный файрвол может помечать легальные приложения как опасные, если их работа напоминает действия вредоносного кода, что приводит к невозможности использовать тот софт, который связан с использованием сетевого трафика. Грамотная настройка списка исключений поможет избежать подобных ситуаций и обеспечит стабильную работу проверенных программ. Процесс требует внимательности и четкого следования инструкции.

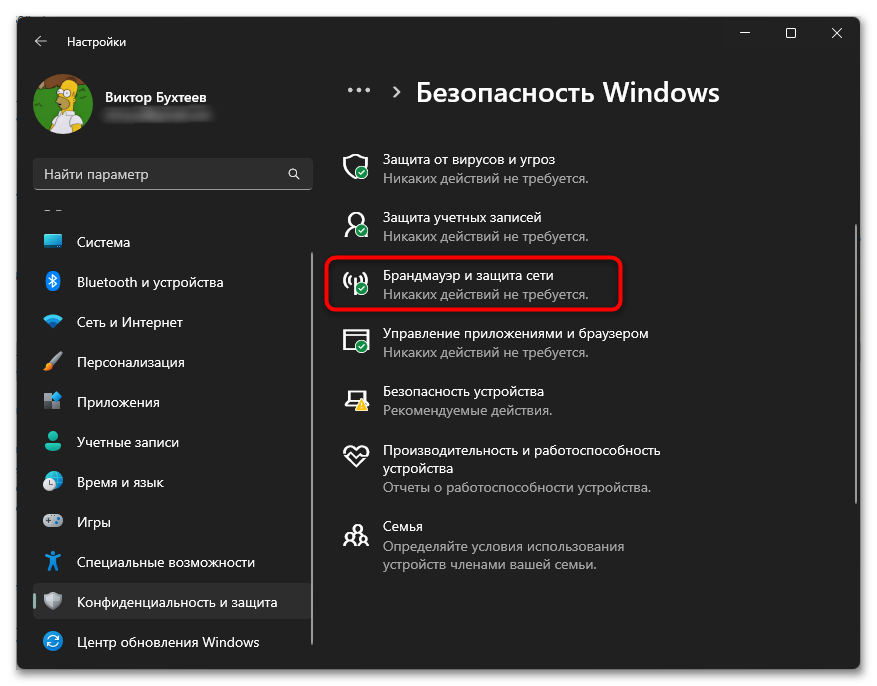

- Для начала работы откройте системное меню через кнопку «Пуск». Найдите значок «Параметры» в виде шестеренки и нажмите на него для доступа к настройкам системы.

- В открывшемся окне выберите пункт «Конфиденциальность и защита». Внутри данного раздела найдите и откройте подраздел «Безопасность Windows».

- Среди представленных опций выберите пункт «Брандмауэр и защита сети».

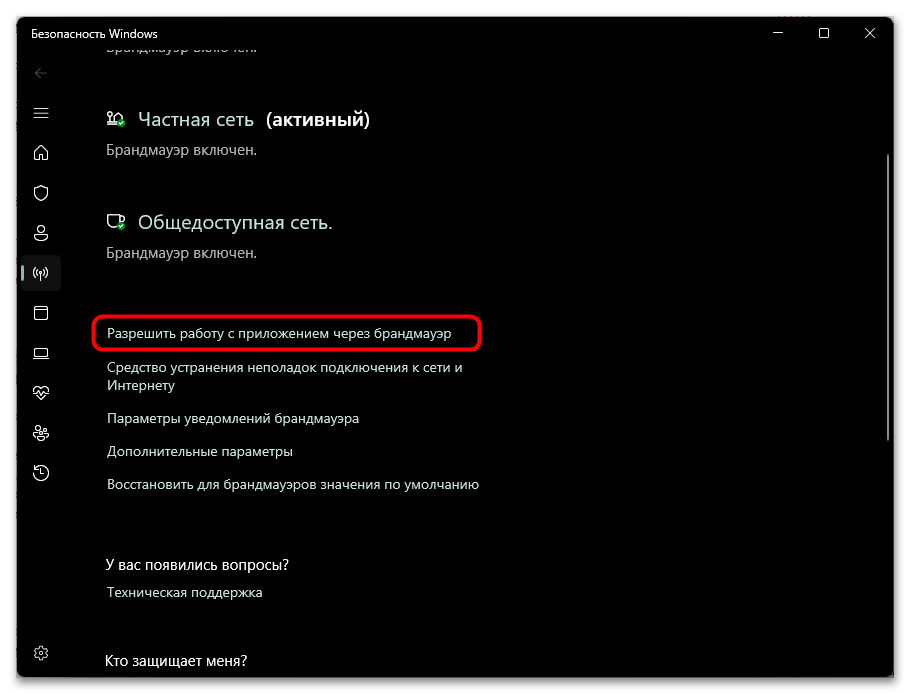

- После открытия окна с настройками брандмауэра найдите и нажмите на ссылку «Разрешить работу с приложениями через брандмауэр».

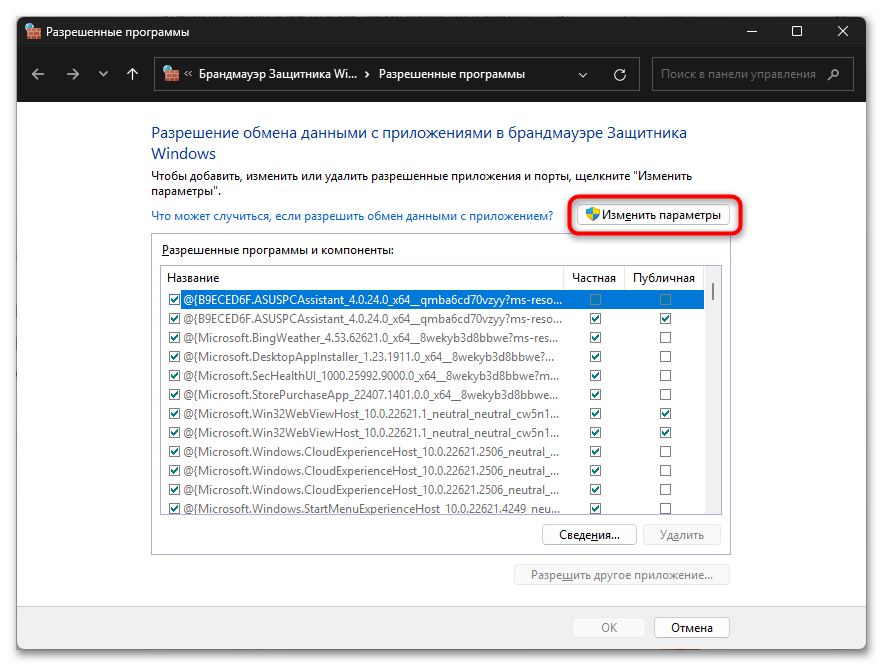

- Для внесения изменений потребуются права администратора. Нажмите кнопку «Изменить параметры».

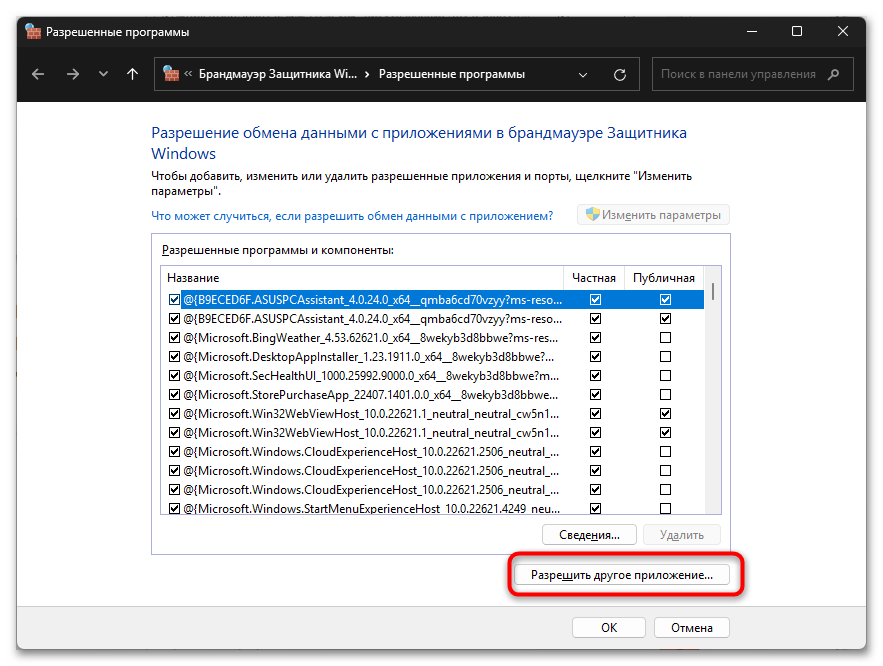

- Теперь можно добавить новое приложение в список разрешенных. Нажмите на кнопку «Разрешить другое приложение».

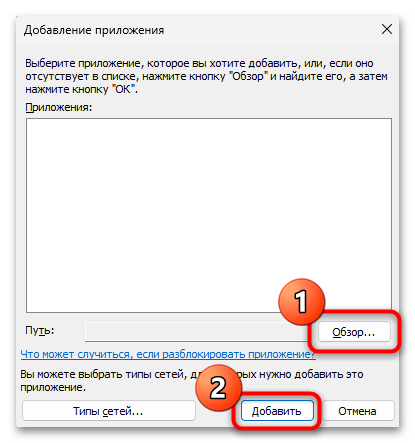

- В финальном окне воспользуйтесь кнопкой «Обзор» для выбора нужного файла программы. После выбора подтвердите действие для добавления приложения в список исключений.

Если описанный метод оказался неподходящим, не стоит волноваться. Мы подготовили альтернативные способы решения этой задачи. Для получения дополнительной информации перейдите по ссылке ниже.

Подробнее: Добавление программ в список исключений брандмауэра Windows 11

Шаг 3: Переустановка программного обеспечения

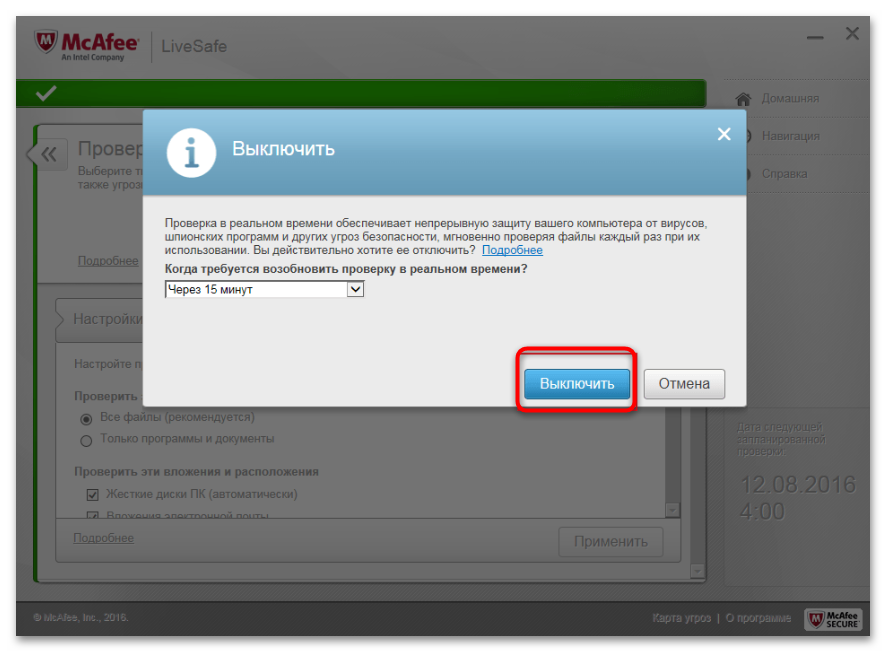

При обнаружении Trojan:Win32/Phonzy.A!ml защитное программное обеспечение может по ошибке определить безопасные файлы как вредоносные и удалить их. Такая ситуация особенно распространена среди игр и программ, полученных не из официальных источников. В подобных случаях проблема заключается не в заражении системы, а в повышенной чувствительности антивирусных программ к определенным исполняемым файлам. После настройки необходимых исключений может потребоваться повторная установка затронутых программ, так как антивирус мог уже удалить некоторые компоненты. Важно понимать, что подобные ситуации возникают не из-за реального заражения, а из-за того, что некоторые файлы имеют характеристики, похожие на вредоносное ПО. При повторной установке рекомендуется временно отключить антивирус, предварительно убедившись в надежности источника загрузки программы.

Читайте также: Отключение антивируса

Вариант 2: Удаление вируса Trojan:Win32/Phonzy.A!ml

Когда Trojan:Win32/Phonzy.A!ml действительно присутствует в системе как вредоносная программа, а не является частью модифицированного ПО, необходим комплексный подход к его устранению. Этот троян способен маскироваться под различные системные процессы, создавать скрытые копии и блокировать запуск защитного ПО. Эффективное удаление требует использования специальных инструментов в определенном порядке. Мы предлагаем универсальный алгоритм действий, который поможет справиться с большинством ситуаций, связанных с заражением компьютера троянскими программами.

Шаг 1: Остановка вредоносных процессов с помощью RKill

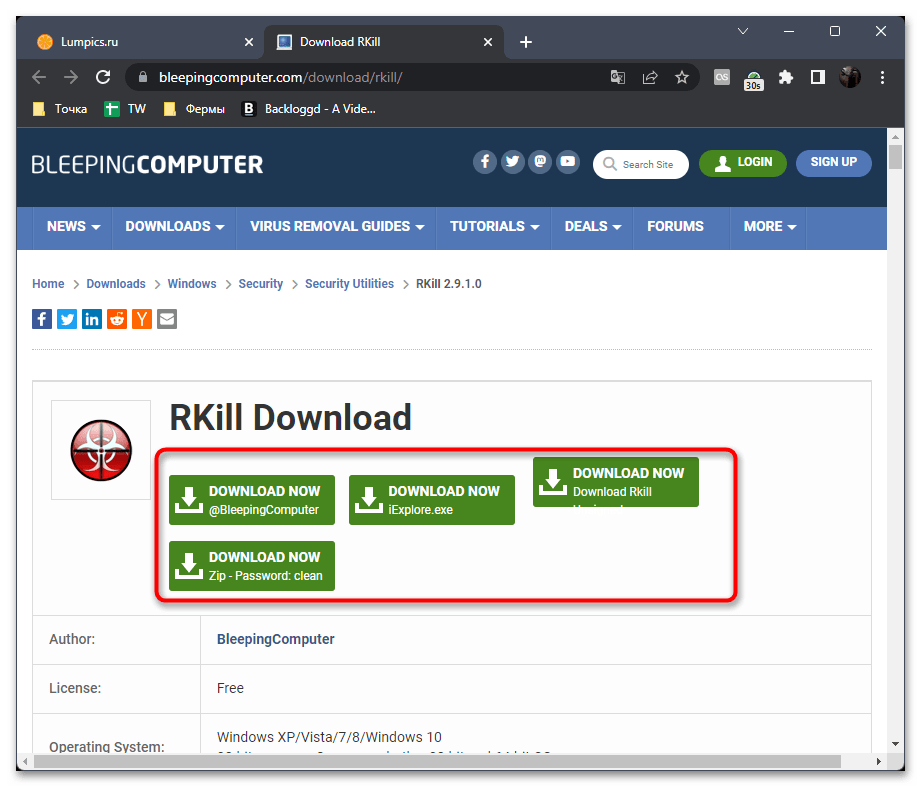

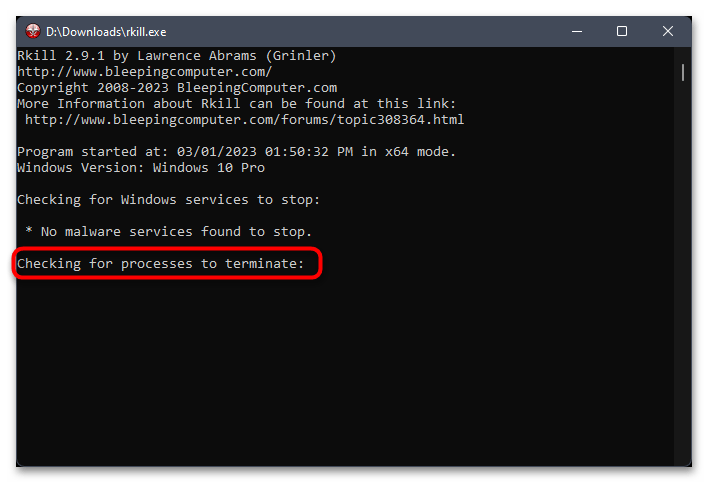

Программа RKill становится первым инструментом в борьбе с Trojan:Win32/Phonzy.A!ml благодаря своей способности находить и блокировать замаскированные процессы вируса. Утилита работает в консольном режиме и успешно справляется с нейтрализацией вредоносной активности, даже когда троян пытается помешать работе защитных механизмов. RKill умеет обходить защиту вредоносного ПО и возвращать контроль над системой, что позволяет в дальнейшем беспрепятственно удалить все компоненты трояна.

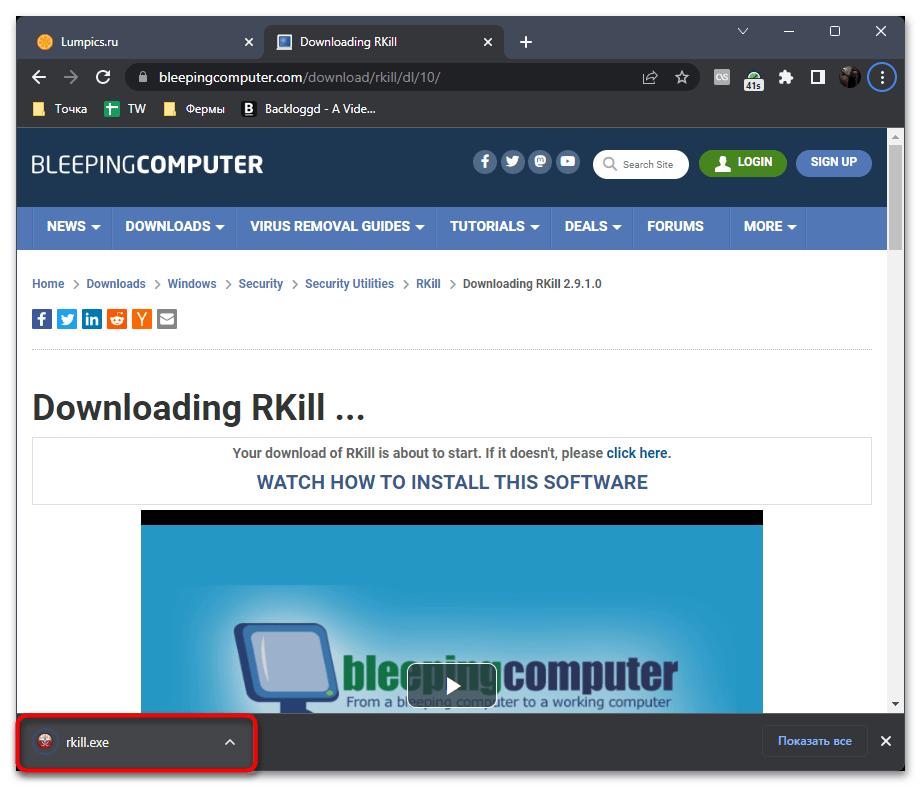

- На официальном сайте скачайте версию RKill, которая соответствует вашей операционной системе.

- Запустите программу — она не требует установки, что существенно упрощает процесс использования.

- Дождитесь, пока утилита автоматически найдет и заблокирует процессы, связанные с Trojan:Win32/Phonzy.A!ml.

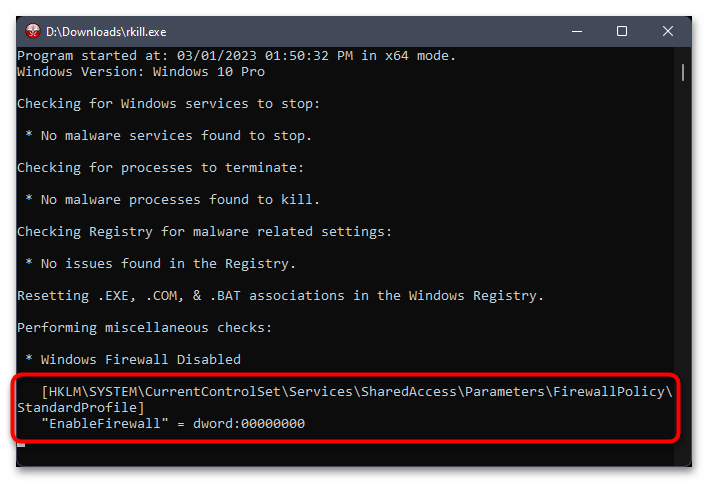

- Просмотрите сообщения программы о найденных подозрительных файлах и изменениях в реестре.

- После завершения сканирования программа создаст отчет, который откроется автоматически.

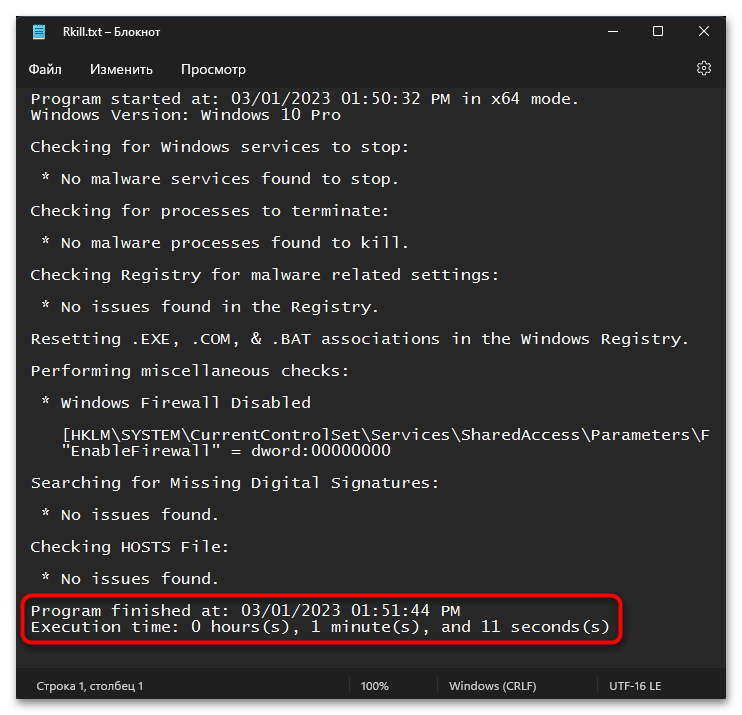

- Изучите созданный отчет в «Блокноте», где будут перечислены все обнаруженные угрозы и предпринятые действия.

Шаг 2: Деинсталляция подозрительного программного обеспечения

Следующий важный этап в борьбе с Trojan:Win32/Phonzy.A!ml — это ревизия установленных программ. Вредоносное ПО редко проникает в систему самостоятельно. Чаще всего оно маскируется под обычные приложения или внедряется вместе с другими программами. Именно поэтому нужно внимательно проверить список установленного ПО и удалить все подозрительные элементы. Особенно важно обратить внимание на программы, которые появились в системе незадолго до обнаружения трояна. Многие пользователи пропускают этот шаг, считая его необязательным, но именно он помогает избавиться от потенциальных источников повторного заражения. Именно для корректности удаления мы и останавливали подозрительные процессы ранее.

- Нажмите на кнопку «Пуск» и перейдите в «Параметры» через значок шестеренки.

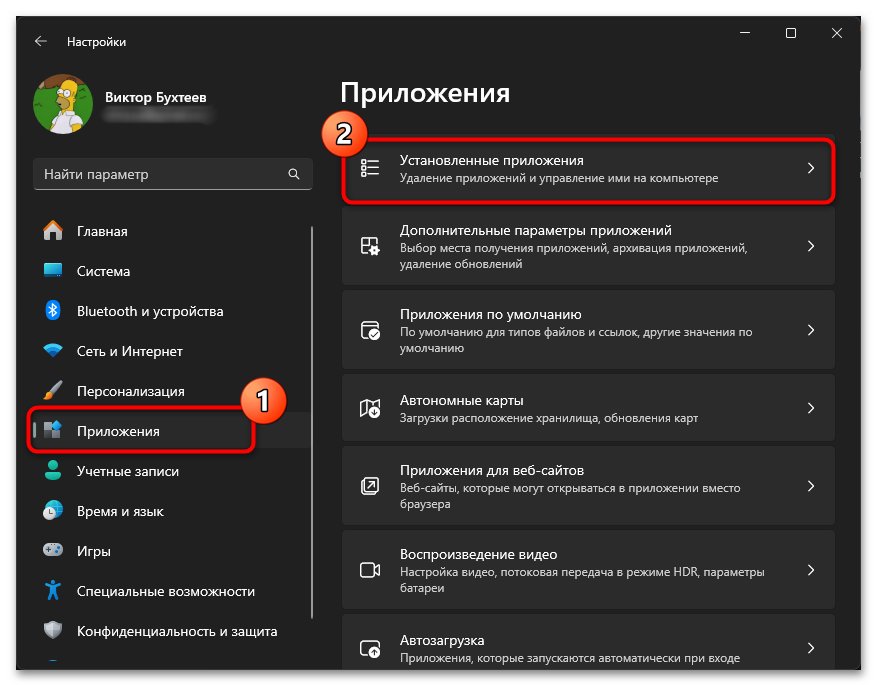

- В меню настроек выберите раздел «Приложения» и перейдите в «Установленные приложения».

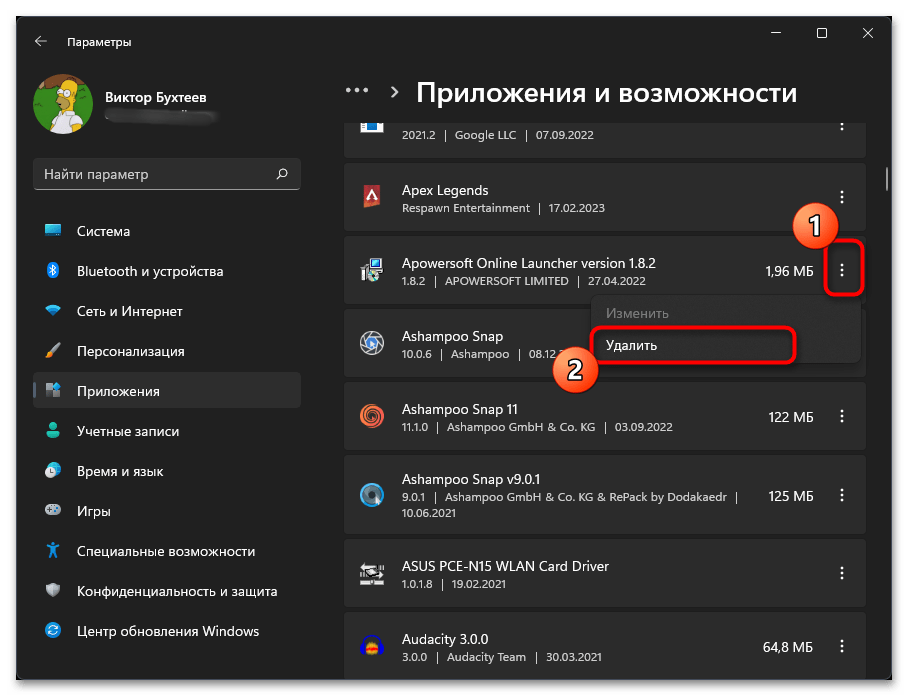

- Просмотрите весь список программ и обратите особое внимание на дату их установки и разработчика. Если заметите подозрительное ПО, используйте кнопку с тремя точками для вызова меню удаления.

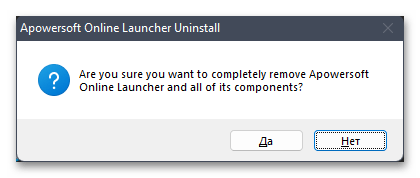

- Подтвердите удаление каждой подозрительной программы и дождитесь окончания процесса деинсталляции.

Шаг 3: Проверка системы с помощью MalwareBytes

Для эффективной борьбы с Trojan:Win32/Phonzy.A!ml необходимо использовать специализированные антивирусные решения. MalwareBytes представляет собой уникальный инструмент, который способен находить даже самые скрытные версии вредоносного ПО. В отличие от стандартных антивирусов, эта программа использует продвинутые алгоритмы поиска и специальные базы данных для обнаружения новейших угроз. Пробная версия программы предоставляет полный набор функций премиум-защиты, что позволяет провести глубокое сканирование системы без каких-либо ограничений.

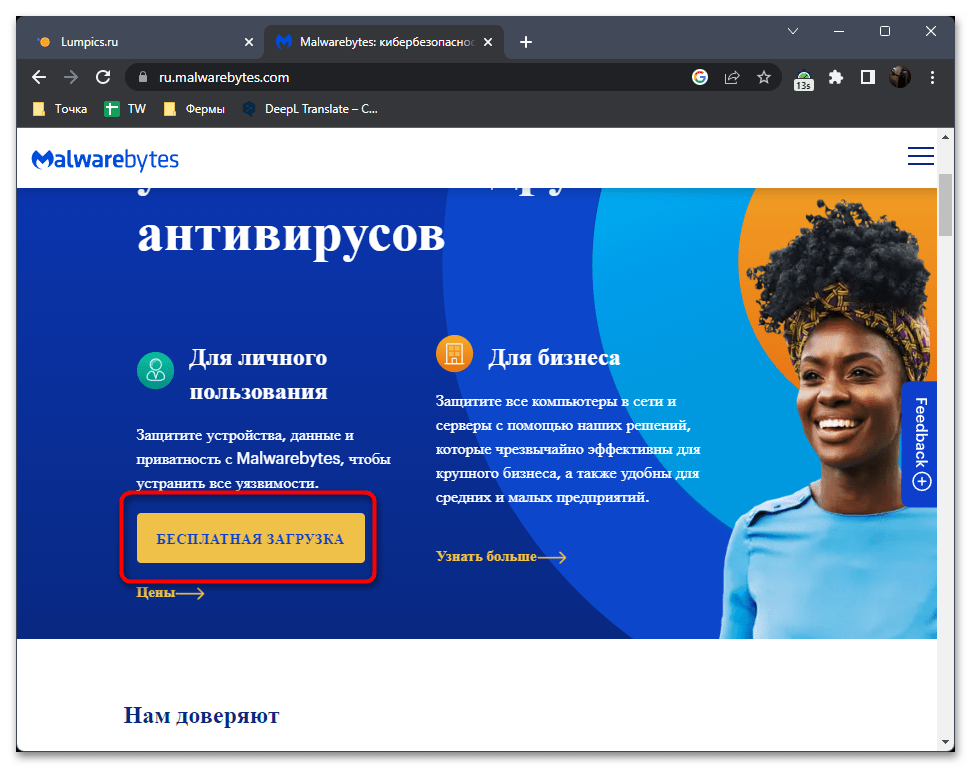

- Перейдите на официальный сайт и загрузите установочный файл MalwareBytes, выбрав версию с пробным премиум-периодом.

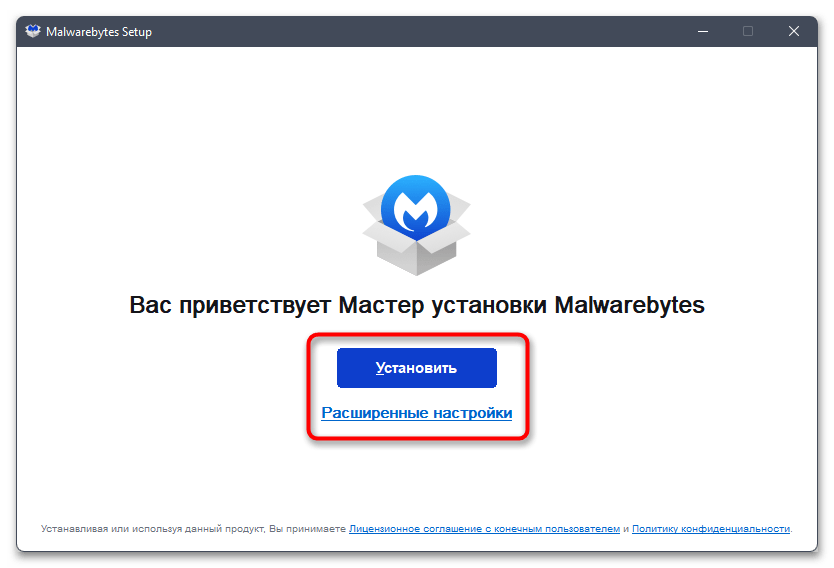

- Проведите установку программы в соответствии с инструкциями установщика.

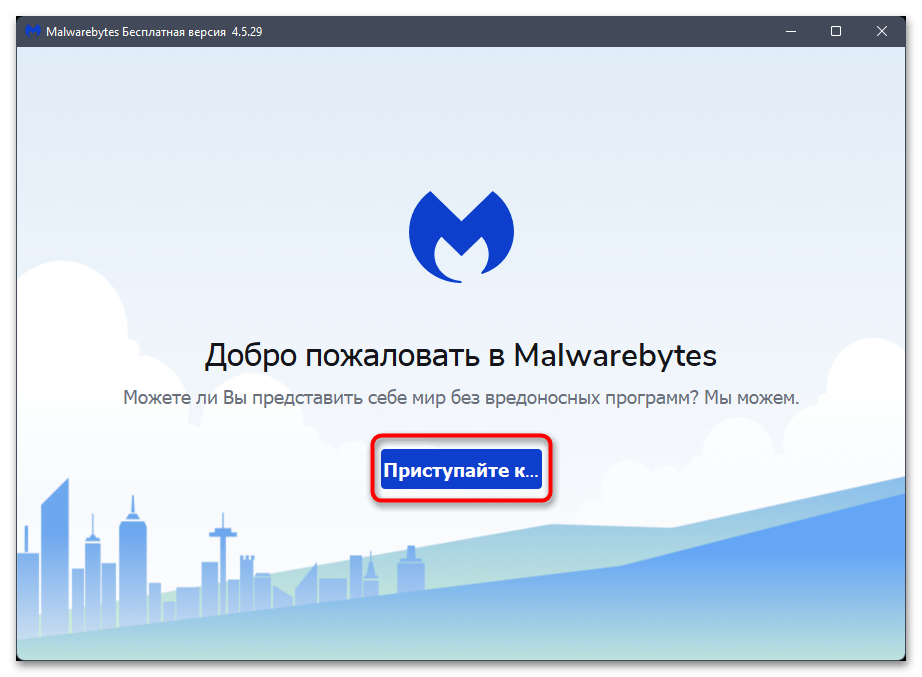

- В приветственном окне выберите опцию «Приступайте к…» для начала работы с программой.

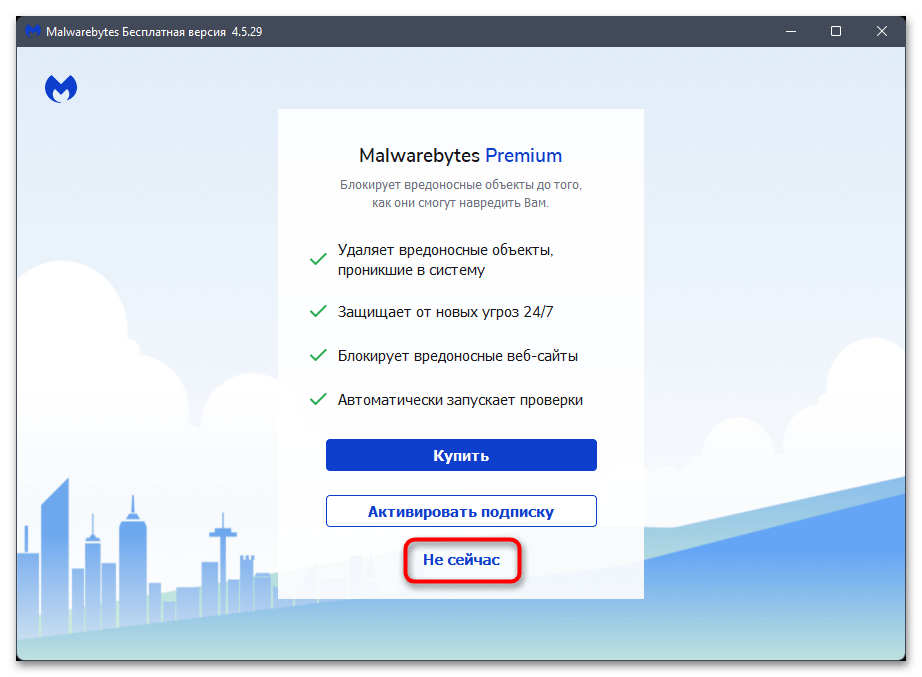

- При появлении предложения о покупке премиум-версии выберите «Не сейчас».

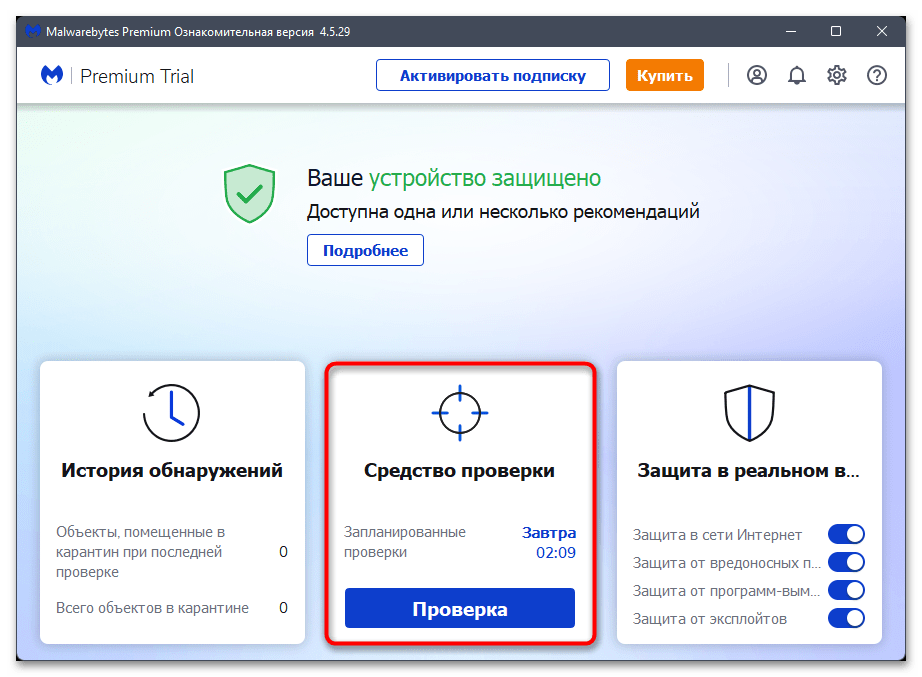

- В основном интерфейсе программы найдите и откройте «Средство проверки», после чего запустите полное сканирование.

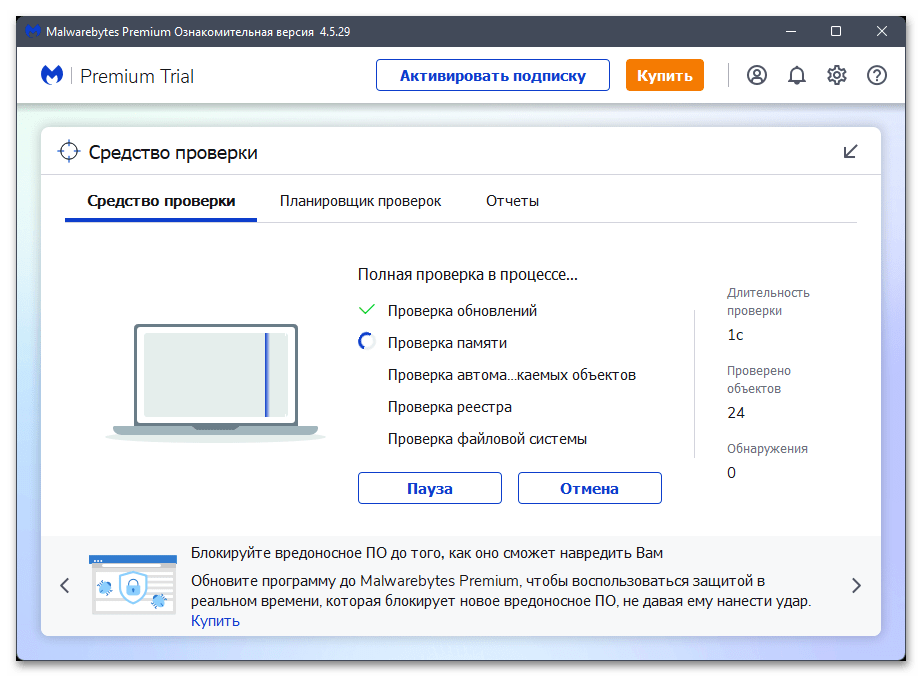

- Ожидайте завершения проверки, которая может длиться около 30 минут из-за тщательного анализа всех файлов.

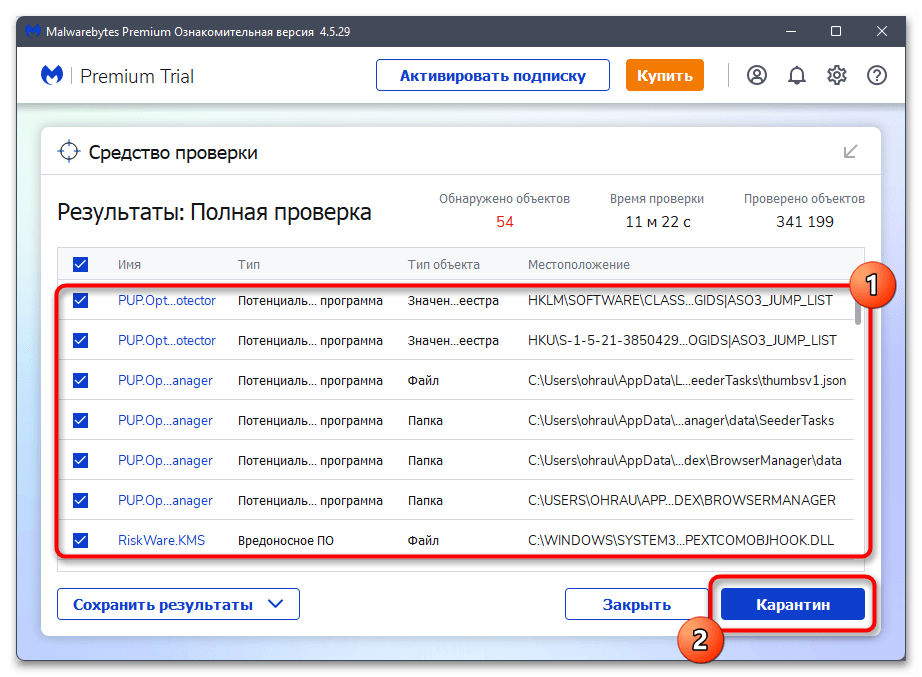

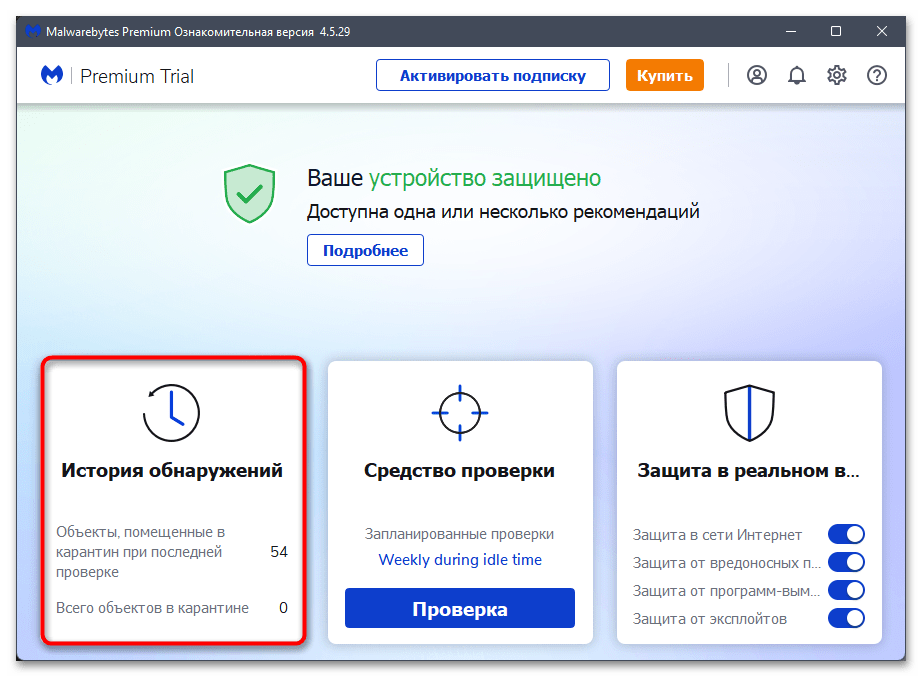

- По окончании сканирования внимательно изучите список найденных угроз и отправьте их в карантин.

- Перейдите в раздел карантина, выделите все обнаруженные угрозы и выполните их полное удаление.

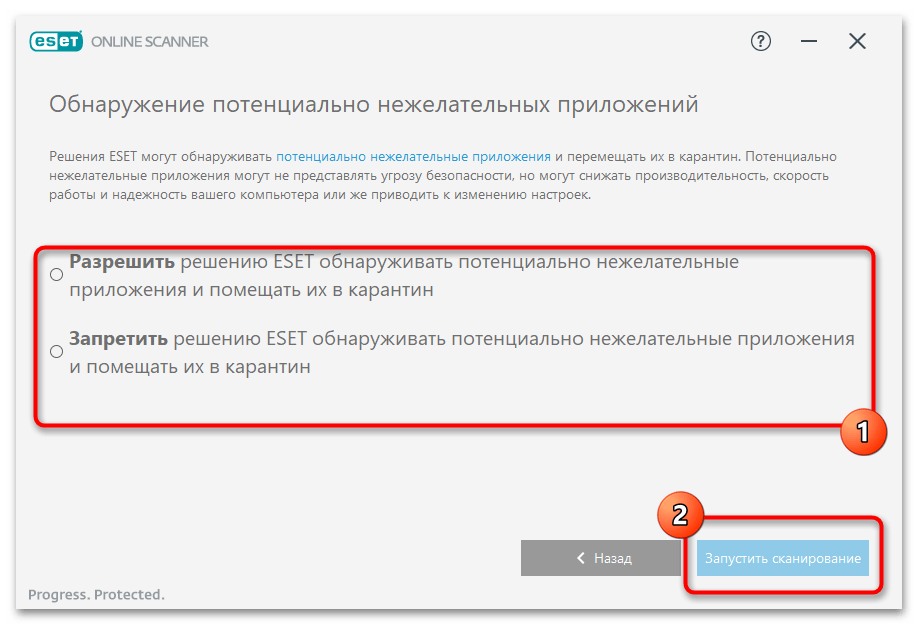

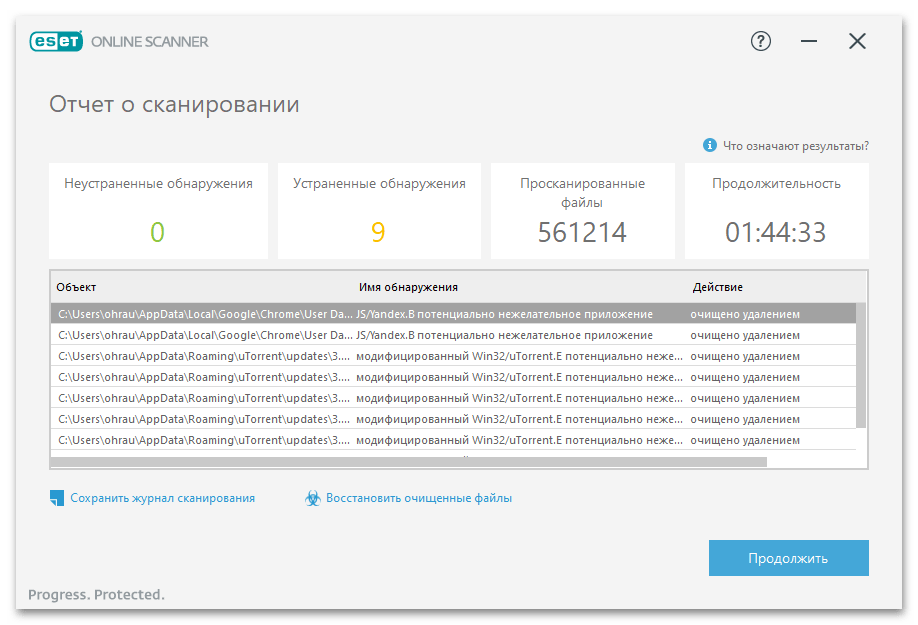

Шаг 4: Проверка ОС через ESET Online Scanner

Завершающим этапом в процессе удаления Trojan:Win32/Phonzy.A!ml становится проверка с помощью ESET Online Scanner. Этот инструмент отличается от других антивирусных решений тем, что работает напрямую с облачными базами данных угроз. Такой подход позволяет обнаруживать самые свежие модификации вредоносных программ, которые могли пропустить другие антивирусы. ESET Online Scanner не требует установки и распространяется бесплатно, что делает его идеальным выбором для финальной проверки системы. Особенно важно использовать этот инструмент, если есть подозрения, что предыдущие методы могли пропустить какие-то компоненты трояна.

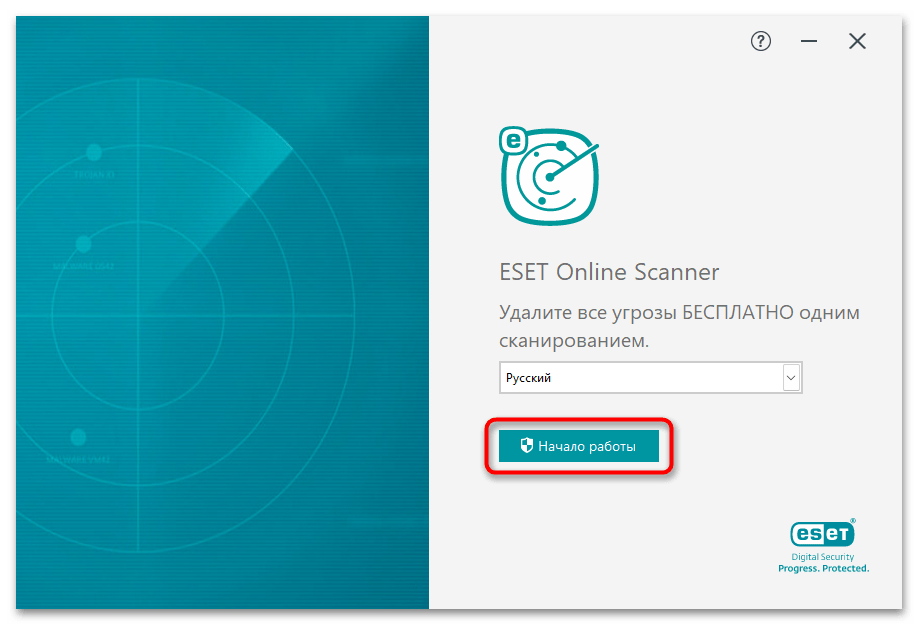

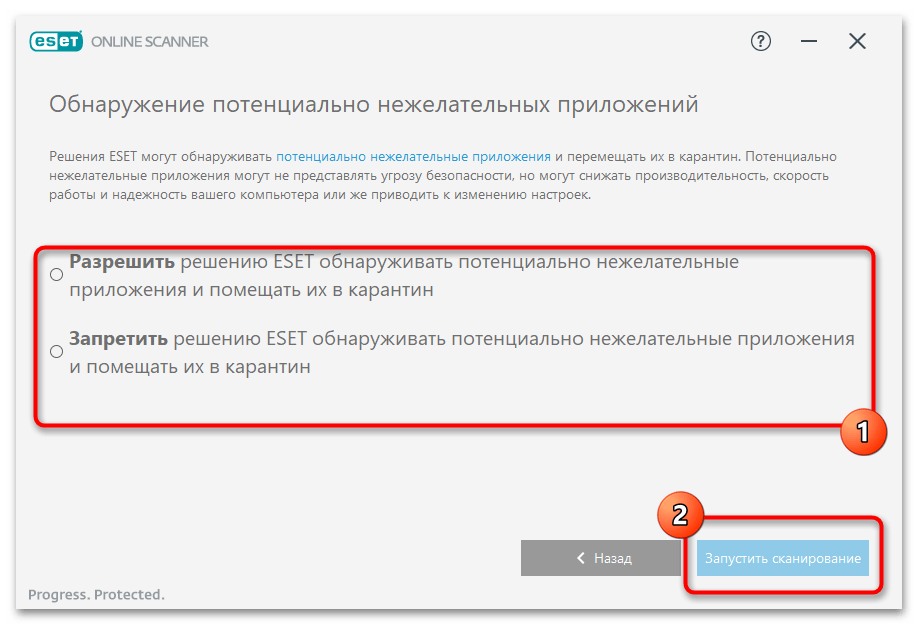

- Загрузите ESET Online Scanner с официального ресурса и запустите программу, нажав «Начало работы».

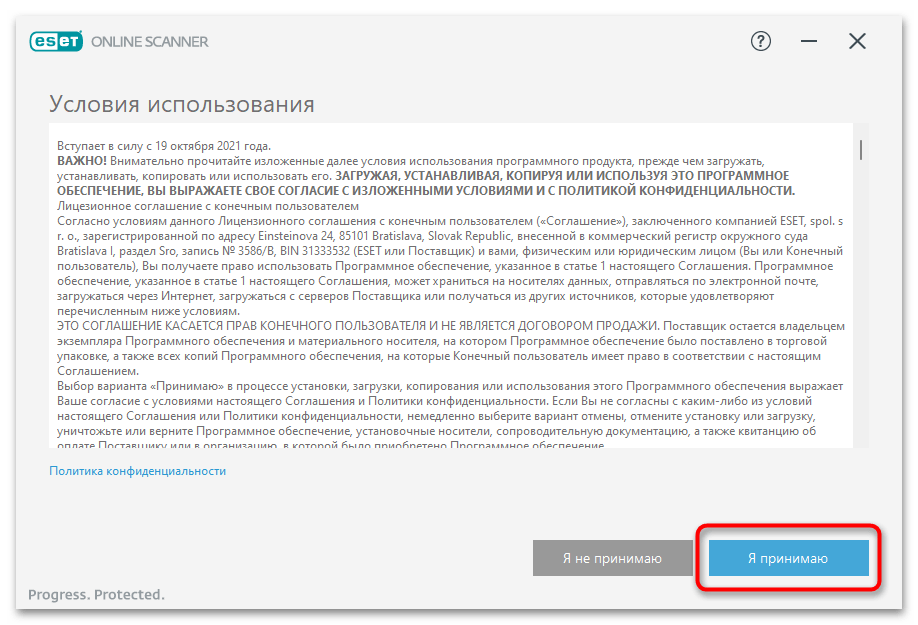

- Прочитайте лицензионное соглашение и подтвердите его принятие.

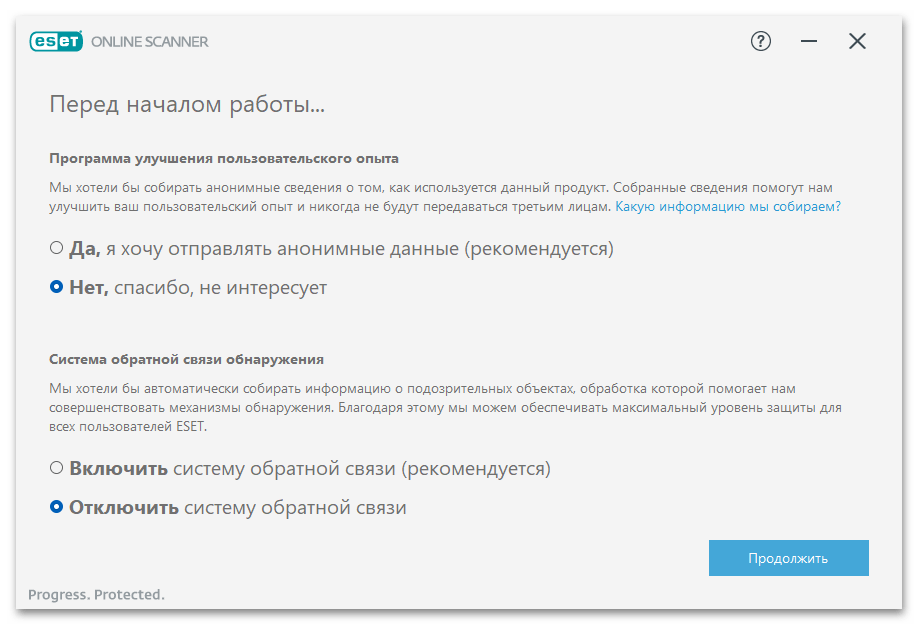

- Настройте параметры сбора данных в соответствии с вашими предпочтениями.

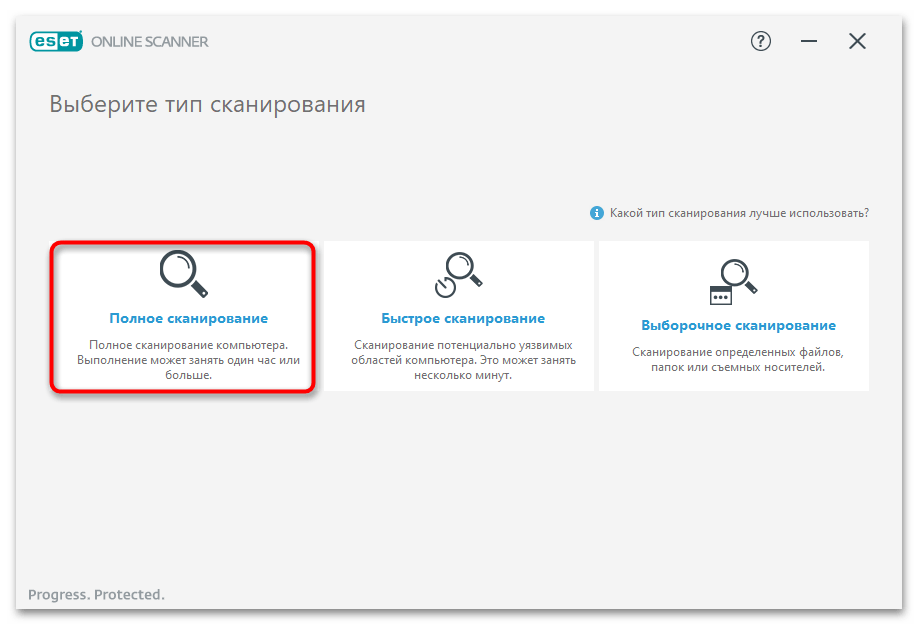

- В главном меню выберите режим «Полное сканирование» для максимально детальной проверки.

- Включите функцию обнаружения потенциально опасных программ для более эффективного поиска компонентов Trojan:Win32/Phonzy.A!ml.

- Дождитесь окончания сканирования — процесс занимает значительное время из-за глубокого анализа.

- После завершения проверки изучите отчет и подтвердите удаление найденных угроз.

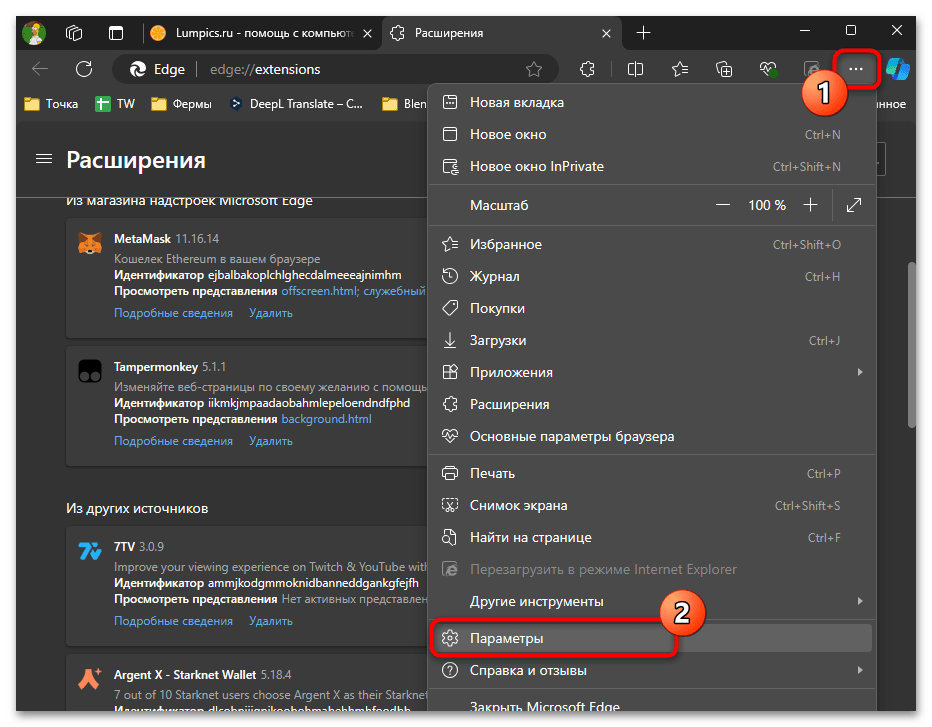

Шаг 5: Проверка браузера

Trojan:Win32/Phonzy.A!ml часто нацелен на браузеры, так как через них проходит большая часть пользовательской активности. Этот вредоносный код может изменять настройки браузера, внедрять нежелательные расширения и перенаправлять поисковые запросы на рекламные сайты. Особенно важно проверить все установленные браузеры, поскольку вирус может распространить свое влияние на каждый из них. Комплексная проверка и очистка браузеров поможет предотвратить повторное появление вредоносной активности и обеспечить безопасный доступ в интернет.

Возвращение стартовой страницы в исходное состояние

Одним из первых признаков заражения становится измененная стартовая страница в браузере. Вредоносная программа специально меняет ее на рекламный ресурс, чтобы каждый запуск браузера сопровождался показом навязчивой рекламы. Несмотря на кажущуюся простоту исправления этой проблемы, важно выполнить полное удаление вредоносного кода, иначе настройки будут изменены снова при следующем запуске компьютера.

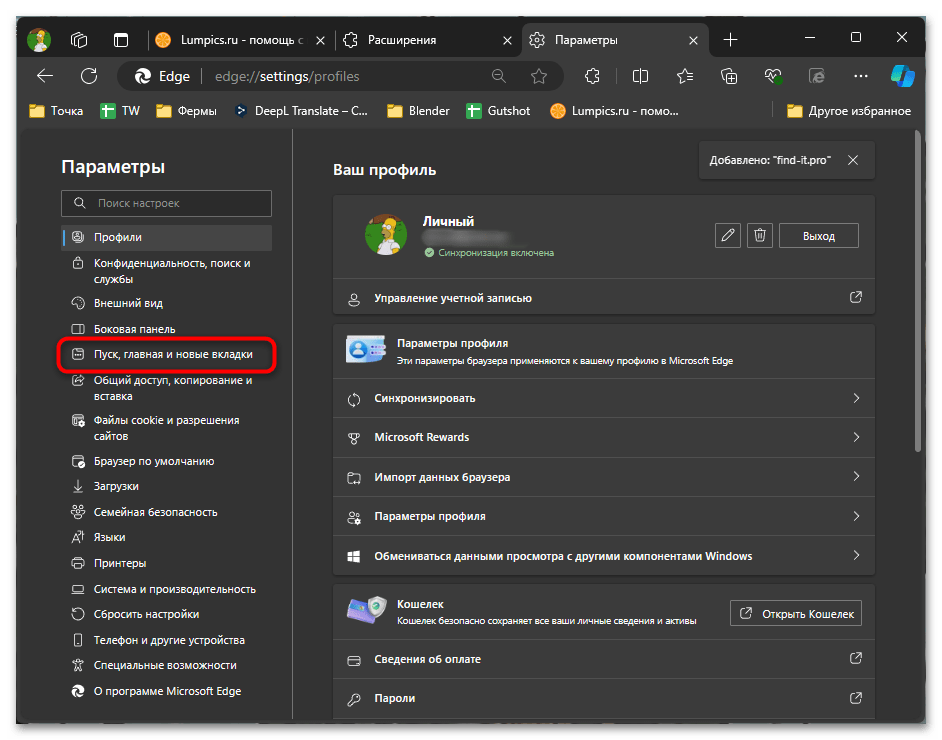

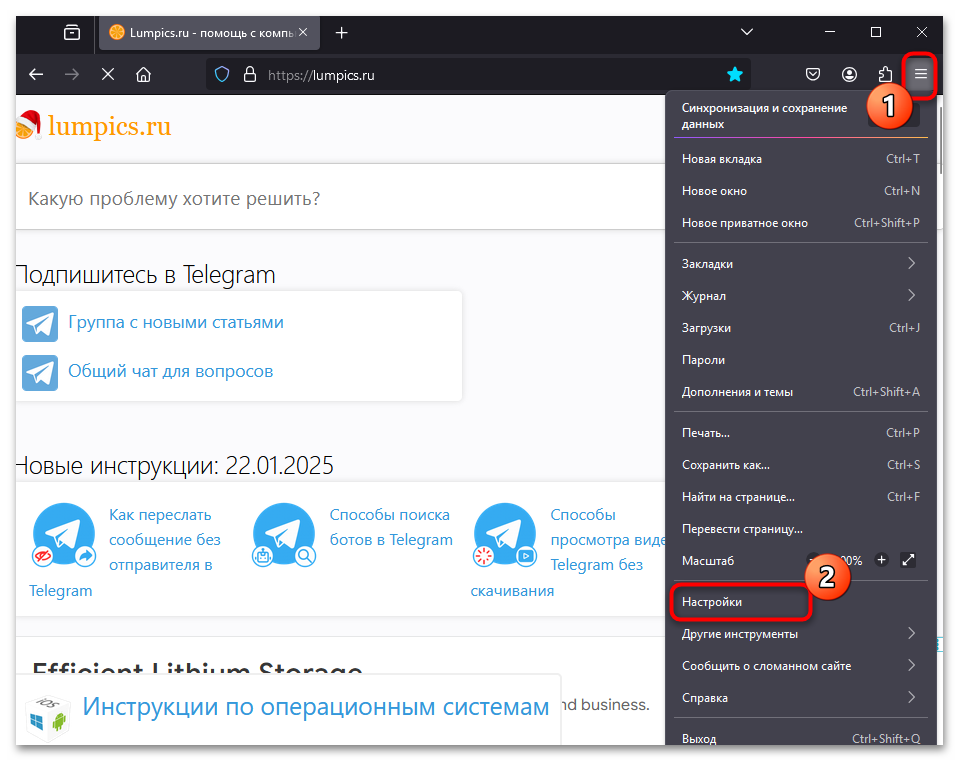

- Откройте браузер и найдите раздел «Параметры» в главном меню.

- В открывшихся настройках перейдите в раздел управления стартовой страницей и настройками новых вкладок.

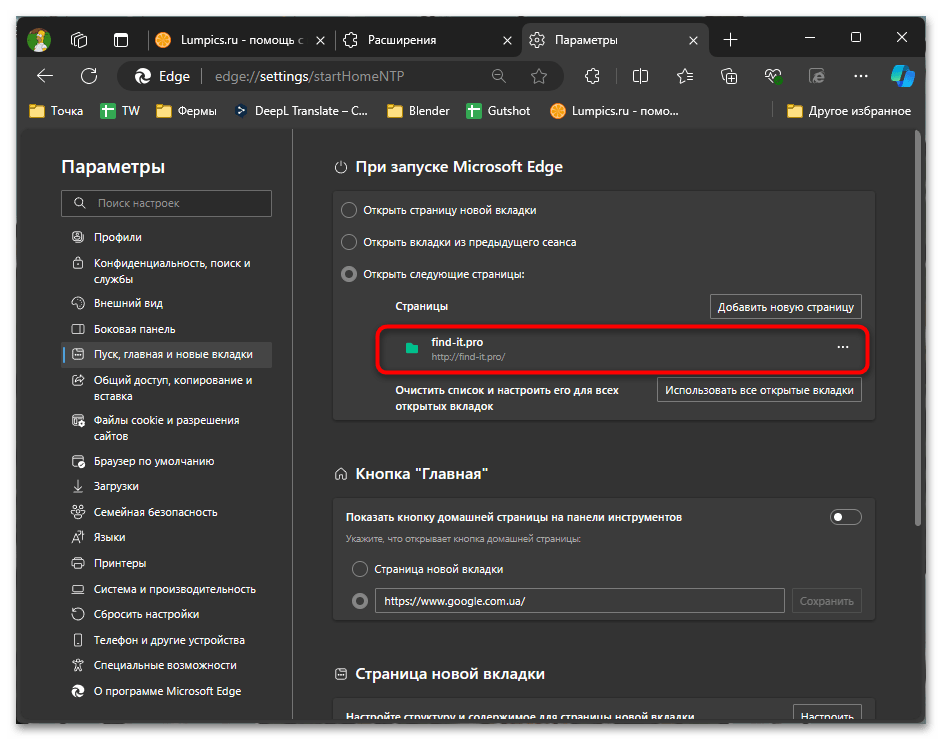

- Внимательно проверьте текущий адрес стартовой страницы на наличие подозрительных URL-адресов.

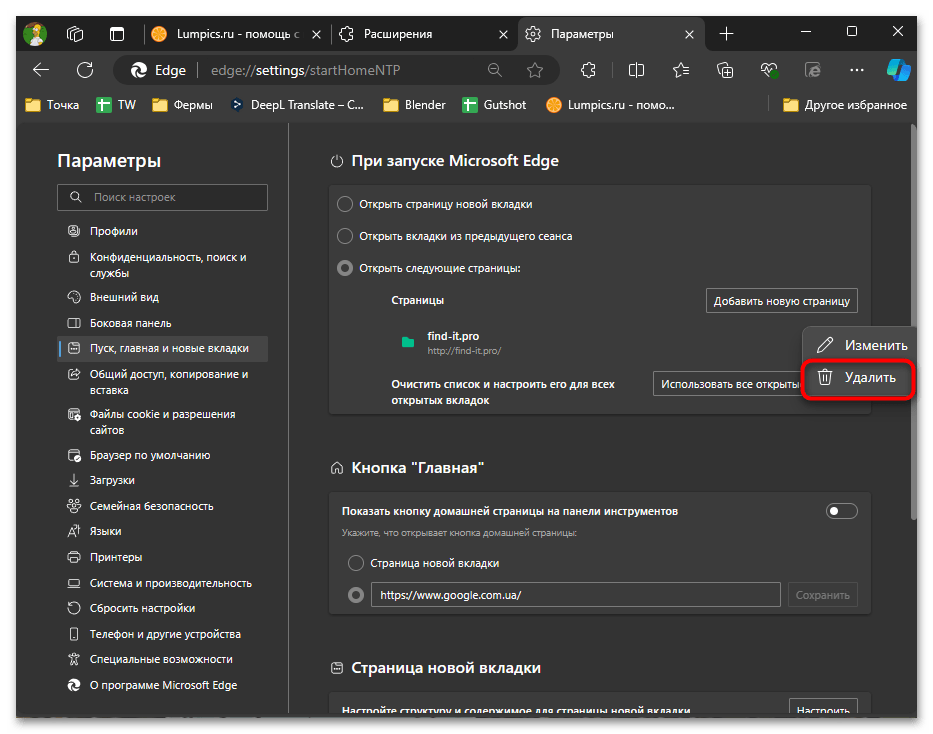

- При обнаружении такого адреса, который вам не знаком и вы не меняли его самостоятельно, используйте кнопку с тремя точками и выберите «Удалить».

- Укажите новый адрес стартовой страницы или воспользуйтесь стандартной страницей вашего браузера.

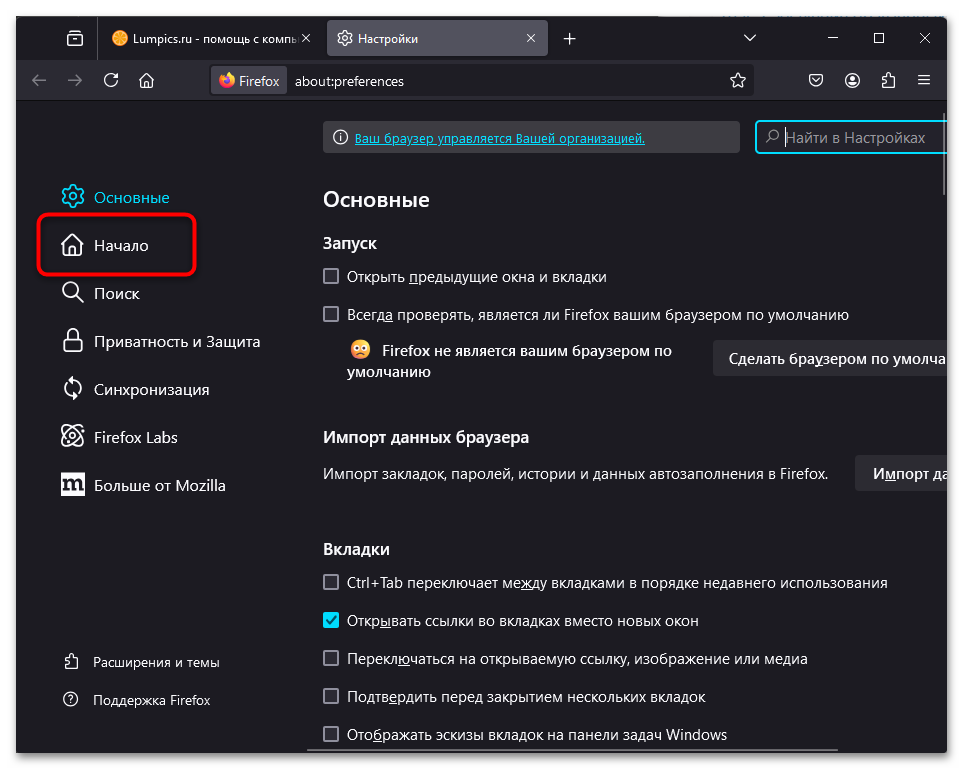

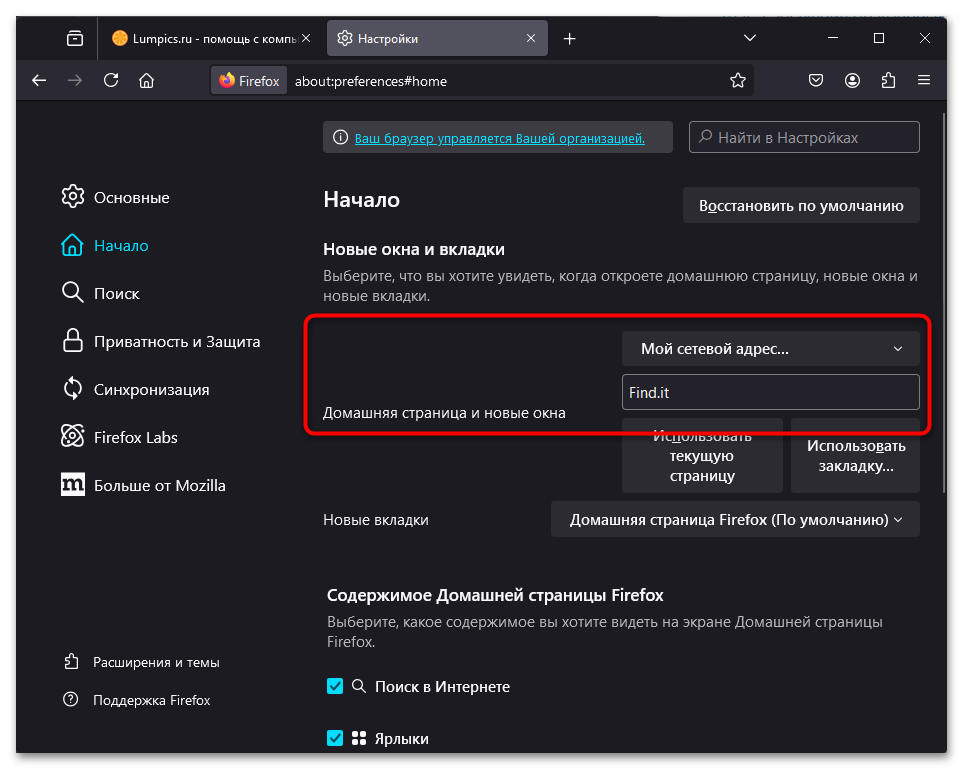

Особое внимание стоит уделить настройке Firefox, поскольку этот браузер имеет отличающийся интерфейс, что может вызвать затруднения при изменении стартовой страницы. Процесс настройки включает следующие шаги:

- В главном меню Firefox перейдите в раздел «Настройки».

- В боковом меню выберите вкладку «Начало».

- Проверьте текущий адрес стартовой страницы и при обнаружении подозрительного URL удалите его.

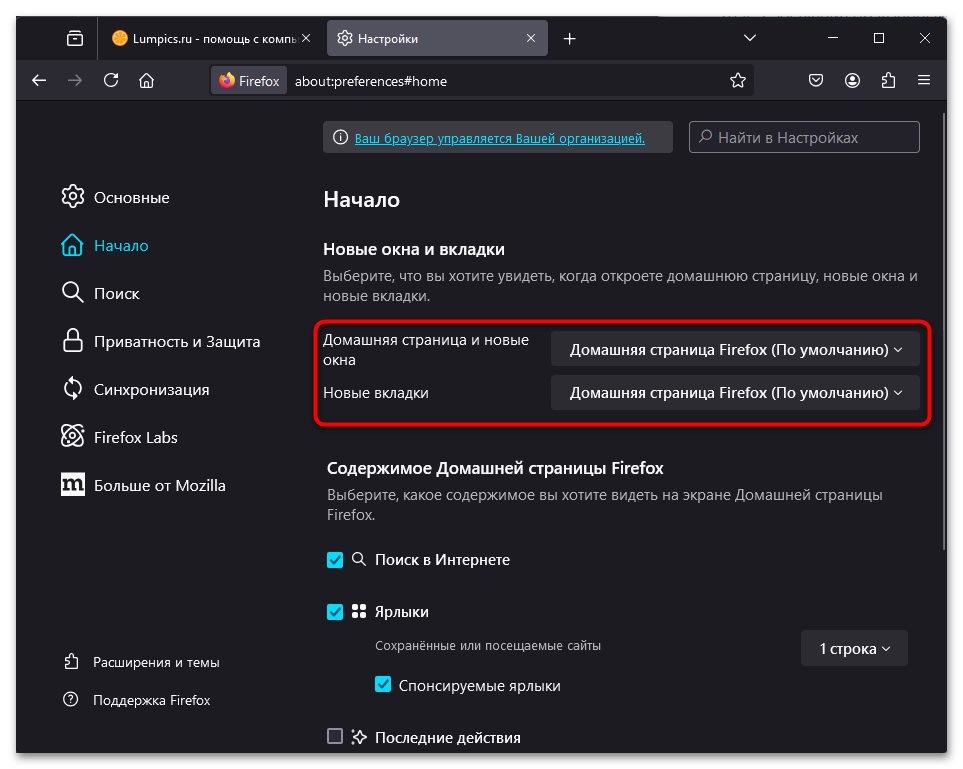

- Установите новый адрес или выберите «Домашняя страница Firefox» для возврата к стандартным настройкам.

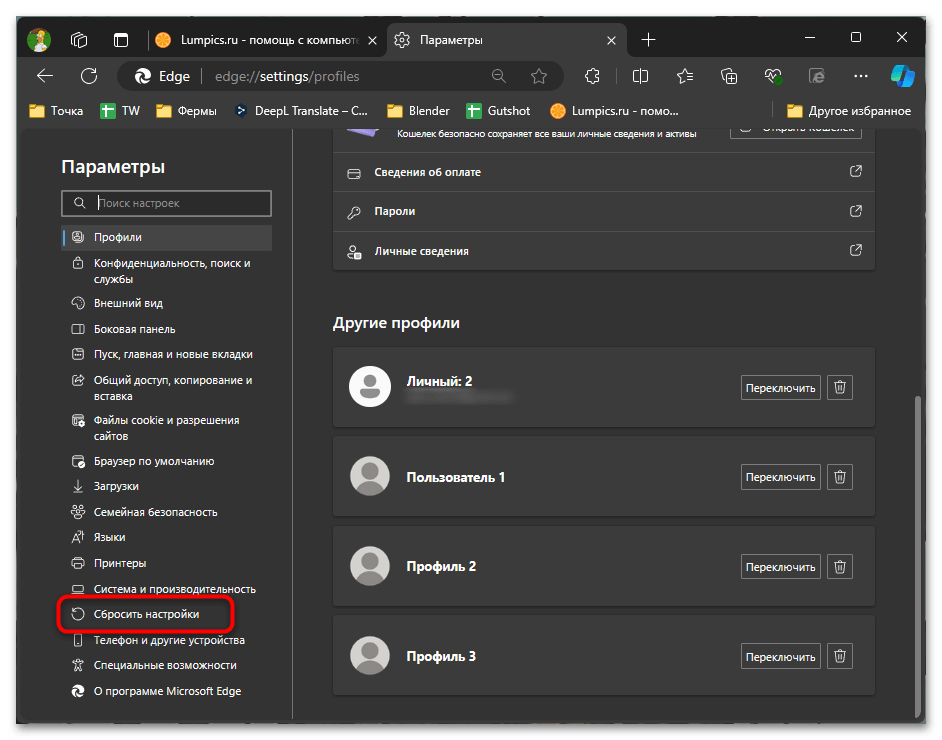

Восстановление стандартных настроек браузера

Если обычные методы очистки не дают результата, сброс настроек браузера может стать эффективным решением. Эта мера особенно полезна в ситуациях, когда вредоносное ПО глубоко интегрировалось в системные файлы браузера. Возврат к заводским настройкам удаляет все изменения, внесенные вирусом, хотя это и считается радикальной мерой. Однако такой подход гарантирует полное очищение браузера от вредоносного кода.

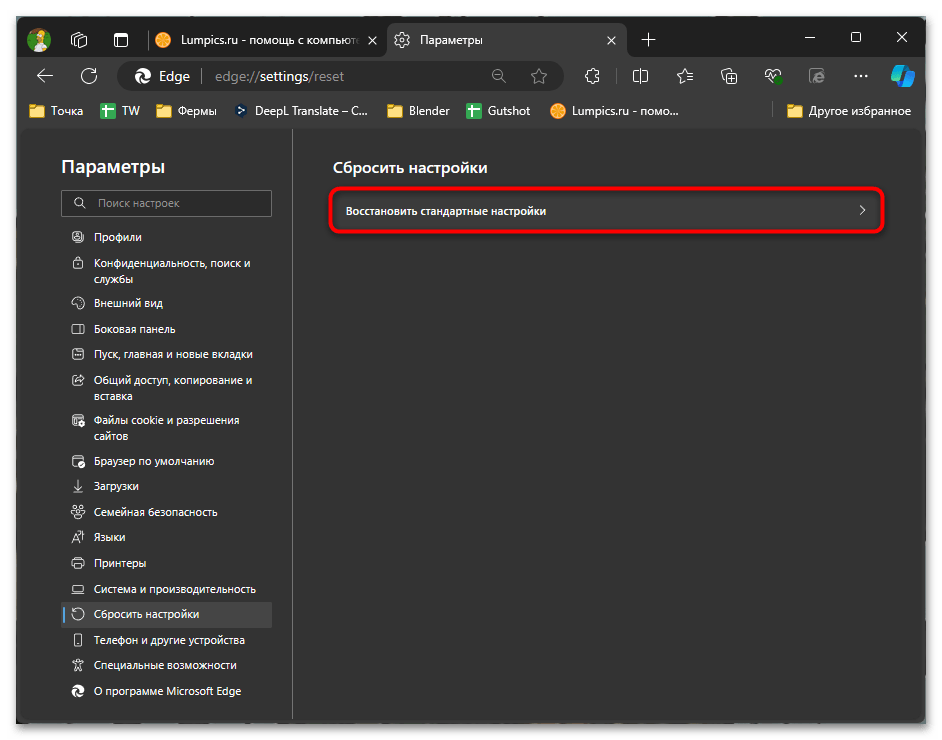

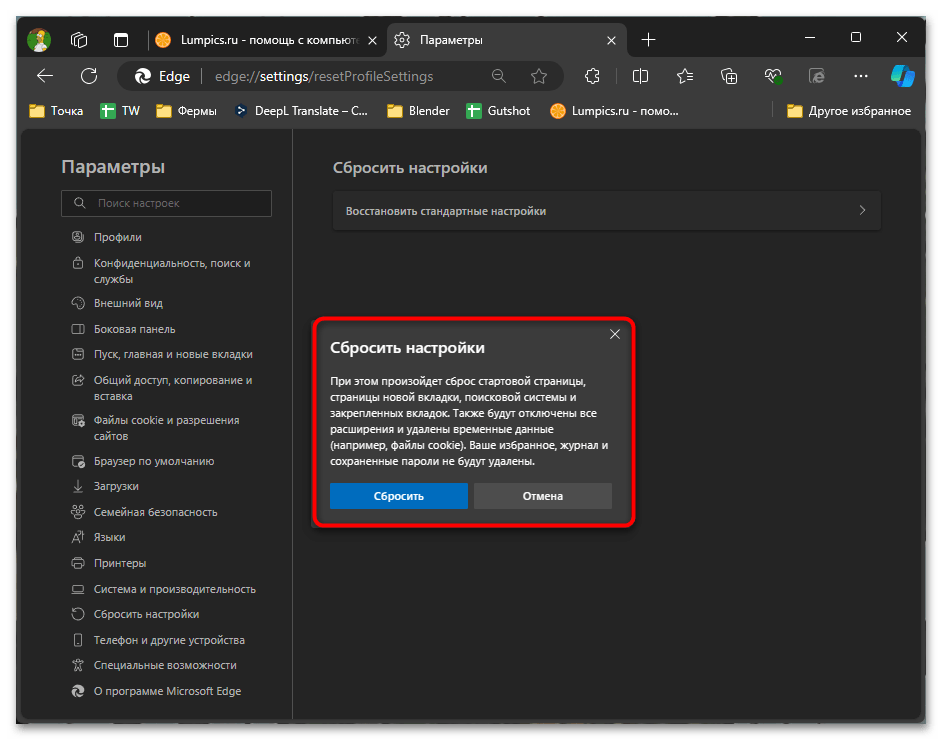

- Откройте меню настроек браузера и найдите секцию «Сбросить настройки».

- Выберите опцию «Восстановить стандартные настройки» в появившемся меню.

- Внимательно ознакомьтесь с предупреждением о последствиях сброса перед подтверждением операции.

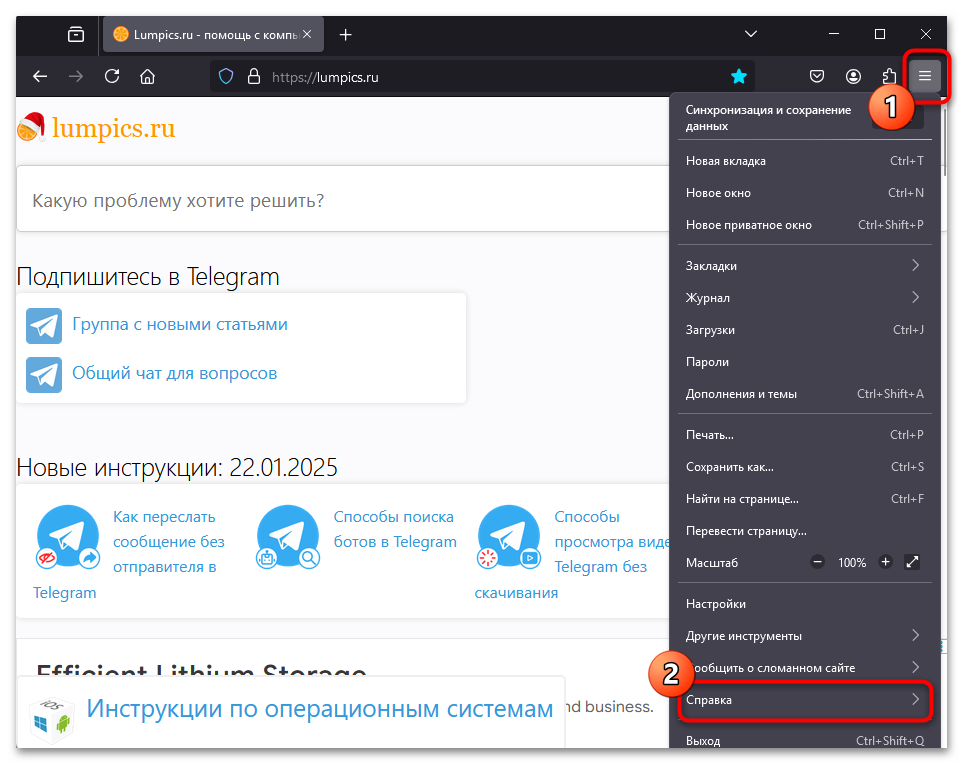

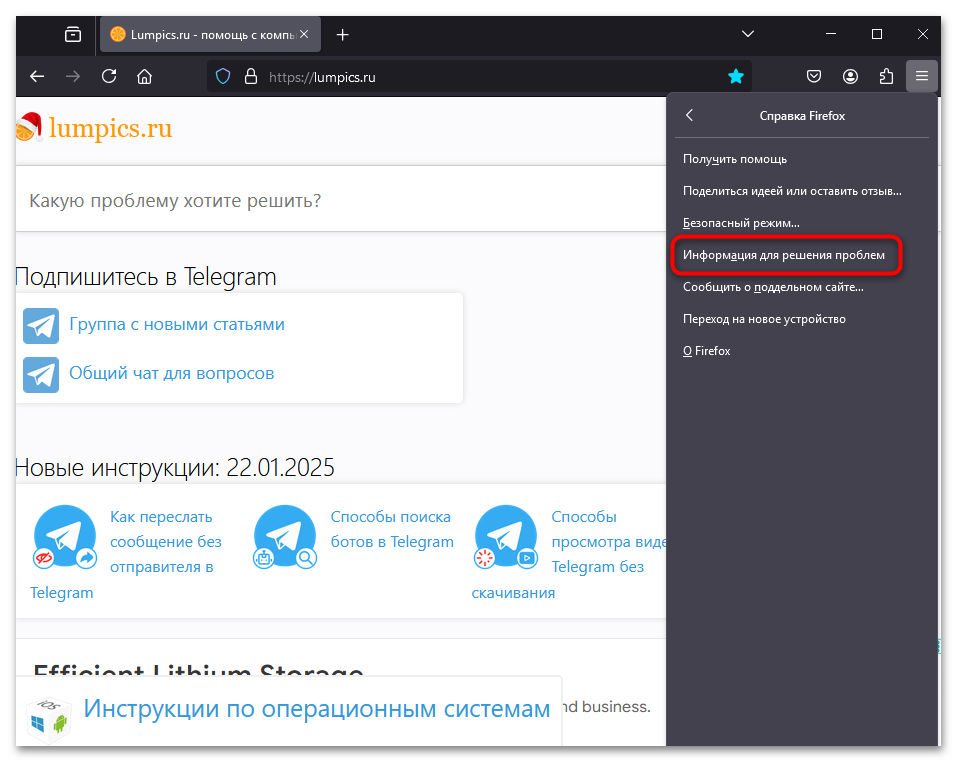

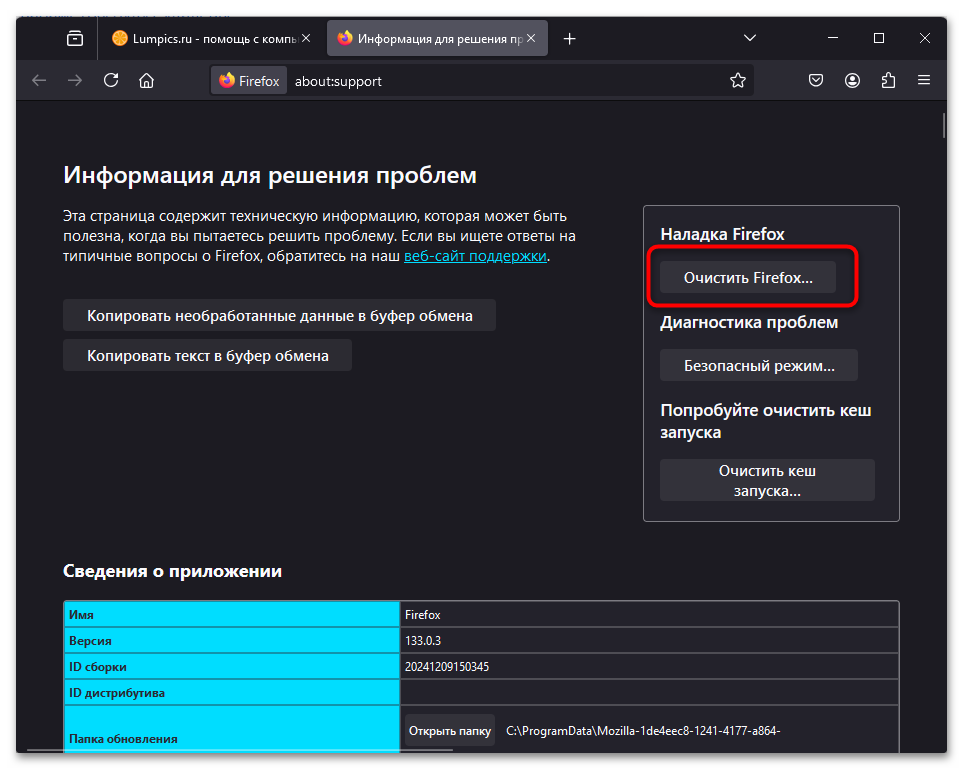

Для пользователей Firefox процедура сброса немного отличается и требует дополнительных действий:

- Откройте главное меню браузера и найдите раздел «Справка».

- В открывшемся меню выберите пункт «Информация для решения проблем».

- На новой странице нажмите кнопку «Очистить Firefox».

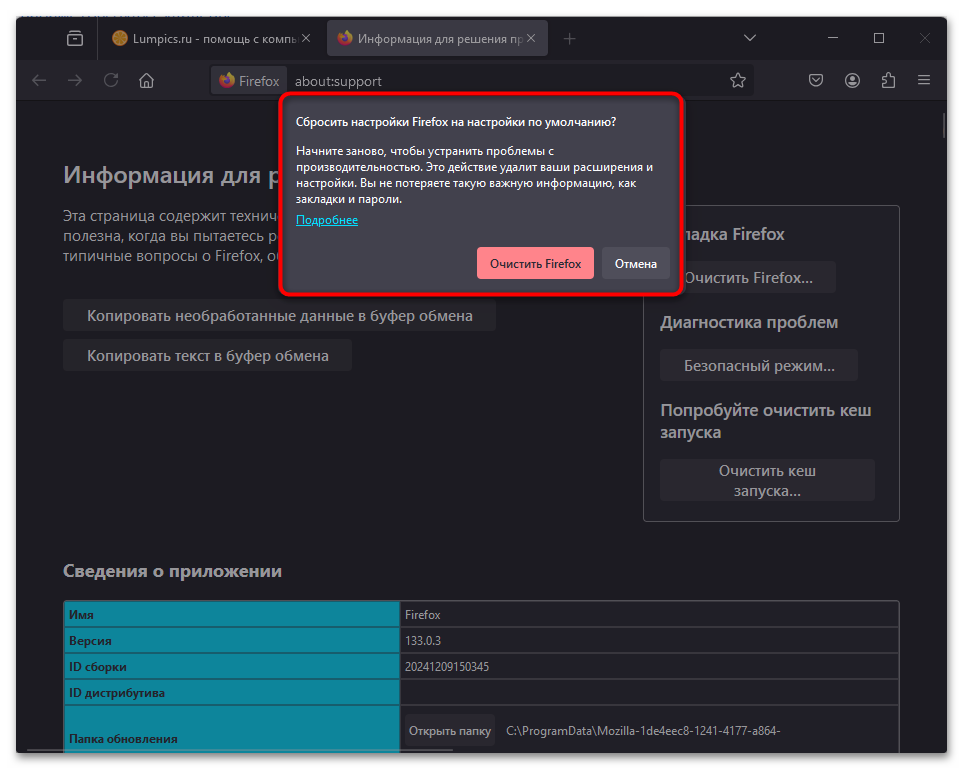

- Прочитайте информацию о последствиях очистки в появившемся окне и подтвердите свое решение.

Наша группа в TelegramПолезные советы и помощь

Наша группа в TelegramПолезные советы и помощь

lumpics.ru

lumpics.ru

Задайте вопрос или оставьте свое мнение