Все способы:

Современные антивирусы обросли различными дополнительными функционалами настолько сильно, что у некоторых пользователей возникают вопросы в процессе их использования. В данном уроке мы расскажем вам обо всех ключевых особенностях работы антивируса AVZ.

Возможности AVZ

Давайте рассмотрим как можно подробнее на практических примерах, что из себя представляет AVZ. Основного внимания обычного пользователя заслуживают следующие его функции.

Проверка системы на наличие вирусов

Любой антивирус должен уметь выявлять на компьютере вредоносное ПО и разбираться с ним (лечить или удалять). Естественно, что данная функция присутствует и в AVZ. Давайте посмотрим на практике, что из себя представляет подобная проверка.

- Запускаем AVZ.

- На экране появится небольшое окошко утилиты. В области, отмеченной на скриншоте ниже, вы найдете три вкладки. Все они относятся к процессу поиска уязвимостей на компьютере и содержат разные опции.

- На первой вкладке «Область поиска» вам необходимо отметить галочками те папки и разделы жесткого диска, которые вы хотите просканировать. Немного ниже вы увидите три строки, которые позволяют включить дополнительные опции. Ставим отметки напротив всех позиций. Это позволит произвести специальный эвристический анализ, просканировать дополнительно запущенные процессы и выявить даже потенциально опасное программное обеспечение.

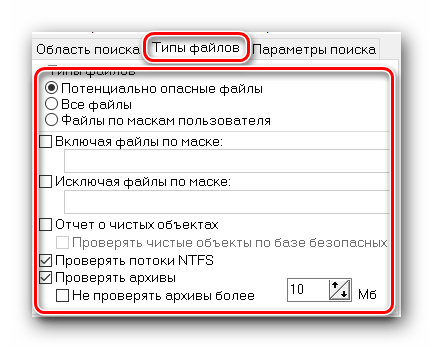

- После этого переходим во вкладку «Типы файлов». Тут вы сможете выбрать, какие данные утилите следует сканировать.

- Если вы делаете рядовую проверку, то достаточно отметить пункт «Потенциально опасные файлы». Если же вирусы пустили корни глубоко, тогда следует выбрать «Все файлы».

- AVZ помимо обычных документов с легкостью сканирует и архивы, чем не могут похвастаться многие другие антивирусы. В данной вкладке как раз включается или отключается данная проверка. Рекомендуем убрать галочку напротив строки проверки архивов большого объема, если вы хотите достичь максимального результата.

- В общей сложности у вас вторая вкладка должна выглядеть следующим образом.

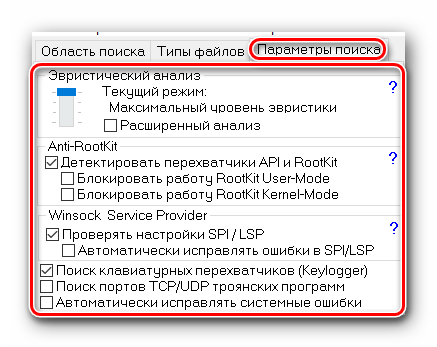

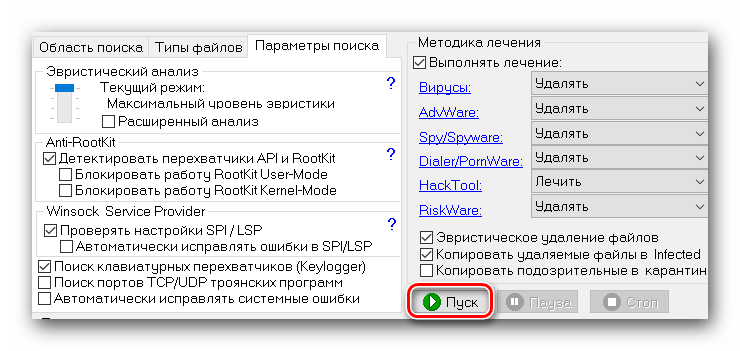

- Далее заходим в последний раздел «Параметры поиска».

- В самом верху вы увидите вертикальный ползунок. Сдвигаем его полностью вверх. Это позволит утилите реагировать на все подозрительные объекты. Кроме того, включаем проверку перехватчиков API и RootKit, поиск кейлогеров и проверку настроек SPI/LSP. Общий вид последней вкладки у вас должен быть приблизительно такой.

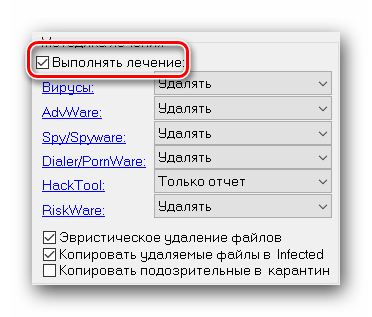

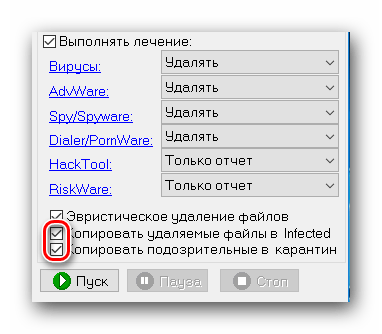

- Теперь необходимо настроить действия, которые AVZ будет предпринимать при обнаружении той или иной угрозы. Для этого сперва необходимо поставить отметку напротив строки «Выполнять лечение» в правой области окна.

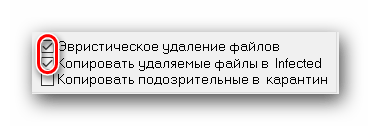

- Напротив каждого типа угроз мы рекомендуем поставить параметр «Удалять». Исключение составляют только угрозы типа «HackTool». Тут мы советуем оставить параметр «Лечить». Кроме того, поставьте отметки напротив двух строк, которые расположены ниже перечня угроз.

- Второй параметр позволит утилите скопировать небезопасный документ в специально отведенное место. Вы сможете потом просмотреть все содержимое, после чего смело удалить. Это сделано для того, чтобы вы могли из списка зараженных данных исключить те, которые на самом деле таковыми не являются (активаторы, генераторы ключей, паролей и так далее).

- Когда все настройки и параметры поиска будут выставлены, можно приступать к самому сканированию. Для этого следует нажать соответствующую кнопку «Пуск».

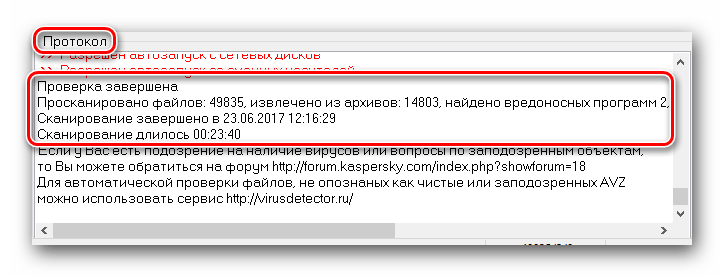

- Начнется процесс проверки. Ее прогресс будет отображаться в специальной области «Протокол».

- Спустя некоторое время, которое зависит от объема проверяемых данных, сканирование завершится. В протоколе появится сообщение о завершении операции. Тут же будет указано общее время, затраченное на анализ файлов, а также статистика проверки и выявленных угроз.

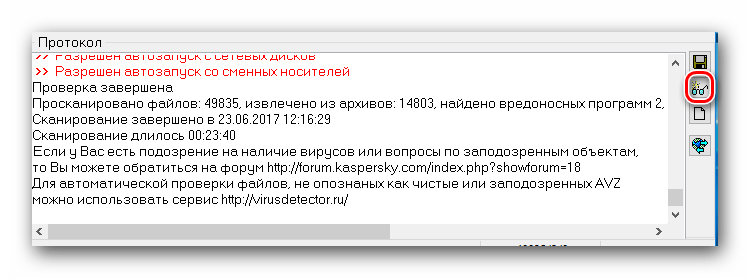

- Нажав на кнопку, которая отмечена на изображении ниже, вы сможете увидеть в отдельном окне все подозрительные и опасные объекты, которые были выявлены AVZ во время проверки.

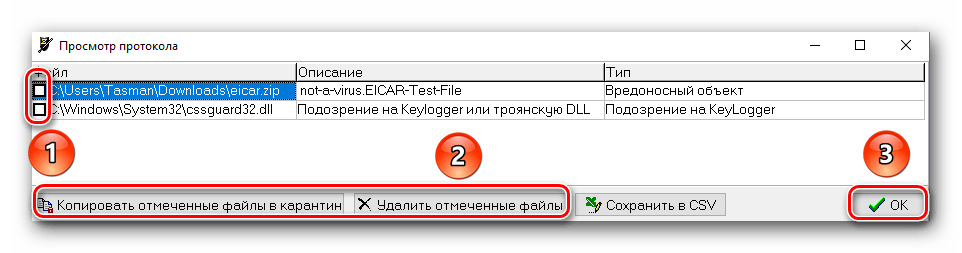

- Тут будет указан путь к опасному файлу, его описание и тип. Если поставить отметку рядом с названием такого ПО, можно переместить его в карантин или вовсе удалить с компьютера. По завершению операции следует нажать кнопку «OK» в самом низу.

- Очистив компьютер, вы можете закрыть окошко программы.

Системные функции

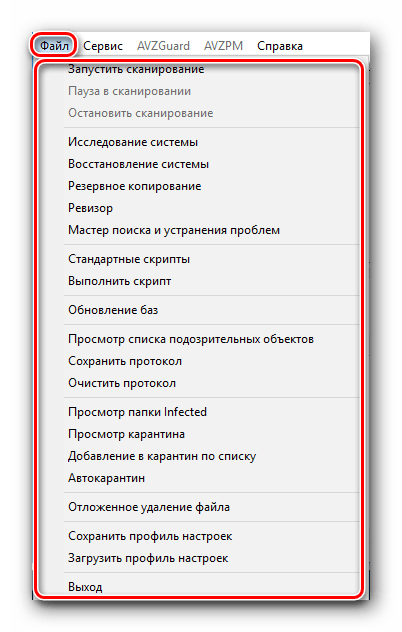

Помимо стандартной проверки на наличие вредоносного ПО, AVZ может выполнять массу других функций. Давайте рассмотрим те, которые могут оказаться полезными рядовому пользователю. В главном меню программы в самом верху нажимаем на строку «Файл». В результате появится контекстное меню, в котором находятся все доступные вспомогательные функции.

Первые три строки отвечают за запуск, остановку и паузу сканирования. Это аналоги соответствующих кнопок в главном меню AVZ.

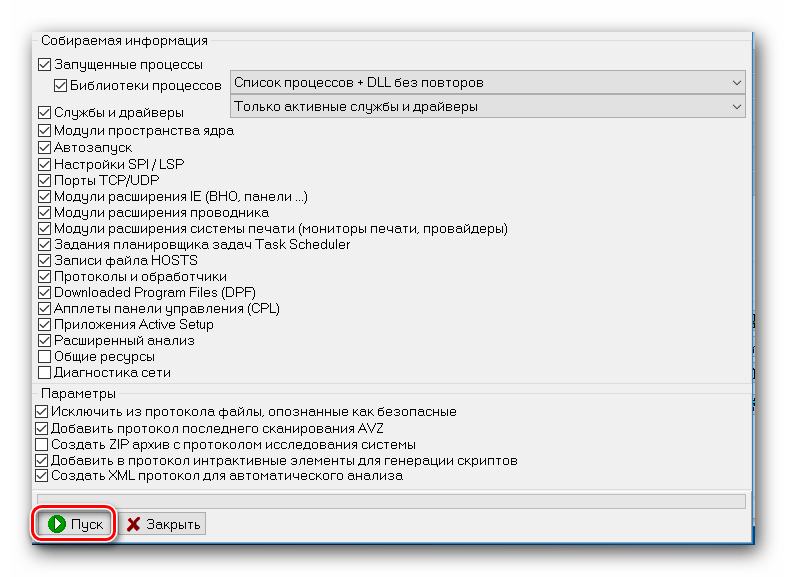

Исследование системы

Эта функция позволит утилите собрать всю информацию о вашей системе. Имеется в виду не техническая часть, а аппаратная. К такой информации относится список процессов, различные модули, системные файлы и протоколы. После того, как вы нажмете на строку «Исследование системы», появится отдельное окно. В нем вы можете указать, какую информацию AVZ должен собрать. После установки всех необходимых флажков, вам следует нажать кнопку «Пуск» в самом низу.

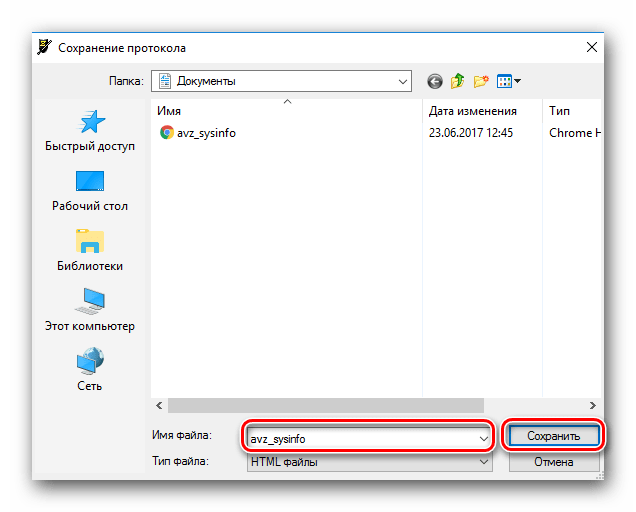

После этого откроется окно сохранения. В нем вы сможете выбрать местоположение документа с подробной информацией, а также указать название самого файла. Обратите внимание, что вся информация будет сохранена в виде файла HTML. Он открывается любым веб-браузером. Указав путь и имя для сохраняемого файла, вам нужно нажать кнопку «Сохранить».

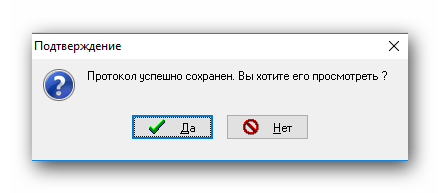

В результате запустится процесс сканирования системы и сбор информации. В самом конце утилита выведет на экран окно, в котором вам будет предложено сразу просмотреть всю собранную информацию.

Восстановление системы

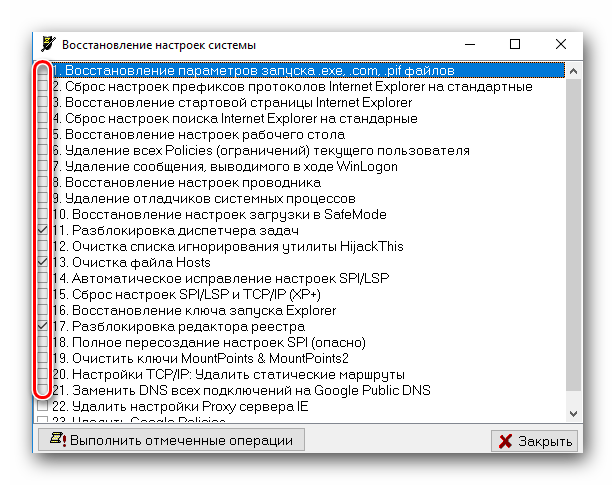

С помощью данного набора функций можно вернуть элементы операционной системы в их первоначальный вид и сбросить различные настройки. Чаще всего вредоносное ПО старается заблокировать доступ к редактору реестра, Диспетчеру задач и прописать свои значения в системный документ Hosts. Разблокировать подобные элементы можно именно с помощью опции «Восстановление системы». Для этого достаточно кликнуть по названию самой опции, после чего отметить галочками те действия, которые необходимо произвести.

После этого необходимо нажать кнопку «Выполнить отмеченные операции» в нижней области окна.

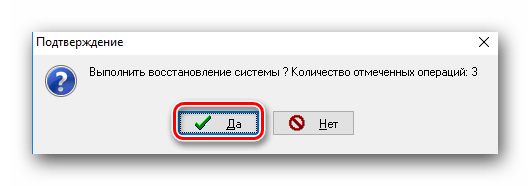

На экране появится окно, в котором следует подтвердить действия.

Спустя некоторое время вы увидите сообщение об окончании выполнения всех задач. Просто закрываем подобное окно, нажав кнопку «OK».

Скрипты

В перечне параметров есть две строчки, относящиеся к работе со скриптами в AVZ — «Стандартные скрипты» и «Выполнить скрипт».

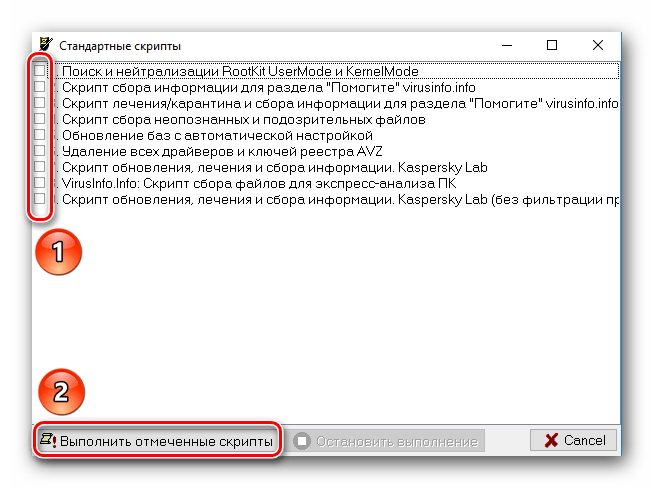

Нажав на строку «Стандартные скрипты», вы откроете окно с перечнем уже готовых скриптов. Вам нужно будет лишь отметить галочкой те из них, которые вы хотите запустить. После этого нажимаем внизу окна кнопку «Выполнить».

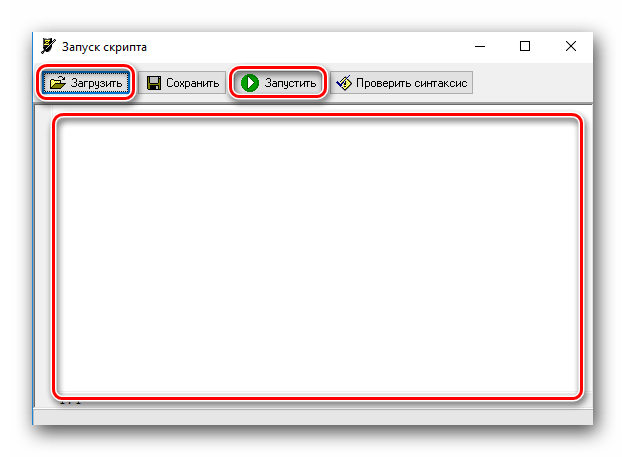

Во втором же случае вы запустите редактор скриптов. Тут вы сможете написать его самостоятельно либо загрузить таковой с компьютера. Не забудьте после написания или загрузки нажать кнопку «Выполнить» в этом же окне.

Обновление базы

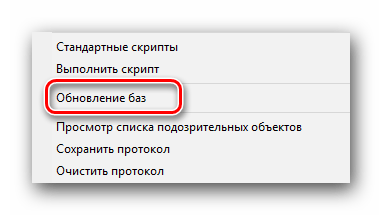

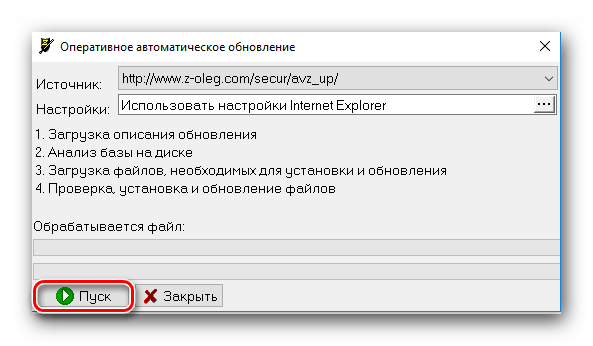

Данный пункт является немаловажным из всего списка. Нажав на соответствующую строку, вы откроете окно обновления базы данных AVZ.

Менять настройки в данном окне не рекомендуем. Оставляете все как есть и нажимаете кнопку «Пуск».

Через некоторое время на экране появится сообщение о том, что обновление базы завершено. Вам остается лишь закрыть данное окно.

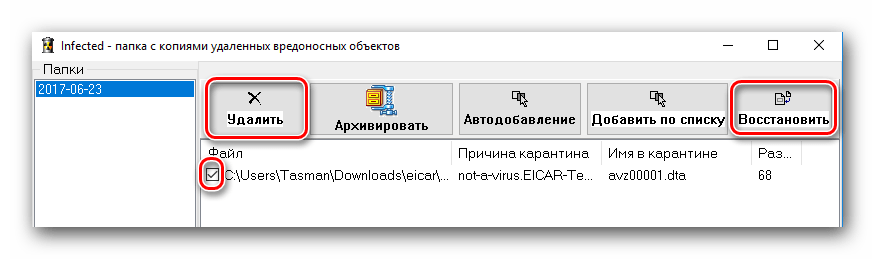

Просмотр содержимого папок карантина и Infected

Нажав на данные строки в перечне опций, вы сможете просмотреть все потенциально опасные файлы, которые обнаружила AVZ в процессе сканирования вашей системы.

В открывшихся окнах можно будет окончательно удалить подобные файлы либо восстановить их, если они на самом деле не представляют угрозы.

Обратите внимание, для того, чтобы подозрительные файлы помещались в данные папки, необходимо поставить соответствующие галочки в настройках сканирования системы.

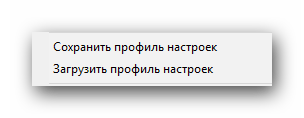

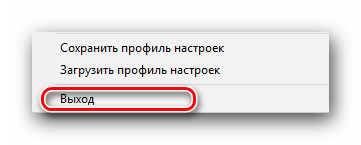

Сохранение и загрузка настроек AVZ

Это последняя опция из данного списка, которая может понадобится рядовому пользователю. Как можно понять из названия, данные параметры позволяют вам сохранить на компьютер предварительную конфигурацию антивируса (метод поиска, режим сканирования и так далее), а также загрузить ее обратно.

При сохранении вам нужно будет лишь указать имя файла, а также папку, в которую необходимо его сохранить. При загрузке конфигурации достаточно просто выделить нужный файл с настройками и нажать кнопку «Открыть».

Выход

Казалось бы, это очевидная и всем известная кнопка. Но стоит упомянуть о том, что в некоторых ситуациях — при обнаружении особо опасного программного обеспечения — AVZ блокирует все способы собственного закрытия, кроме данной кнопки. Иными словами, вы не сможете закрыть программу сочетанием клавиш «Alt+F4» либо при нажатии на банальный крестик в углу. Это сделано для того, чтобы вирусы не смогли воспрепятствовать корректной работе AVZ. Но нажав данную кнопку, вы сможете закрыть антивирус при необходимости наверняка.

Помимо описанных опций, в перечне есть также и другие, но они, скорее всего, не понадобятся обычным пользователям. Поэтому заострять внимание на них мы не стали. Если вам все же понадобится помощь по вопросам использования не описанных функций, пишите об этом в комментариях. А мы двигаемся далее.

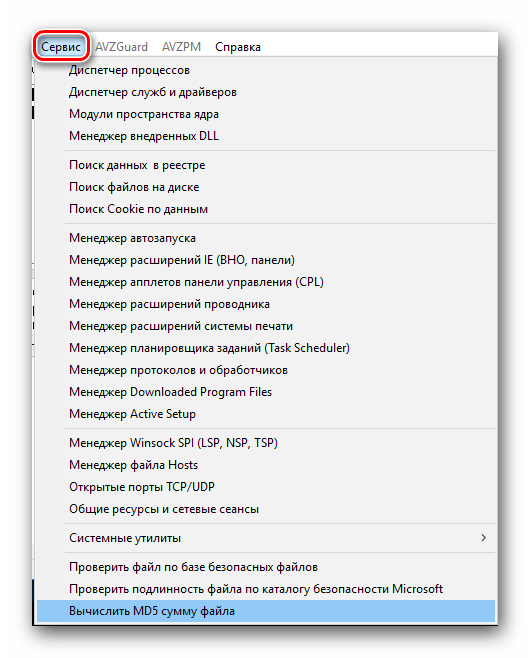

Список сервисов

Для того, чтобы увидеть полный перечень сервисов, которые предлагает AVZ, вам необходимо нажать на строку «Сервис» в самом верху программы.

Как и в прошлом разделе, мы пробежимся лишь по тем из них, которые могут пригодиться обычному юзеру.

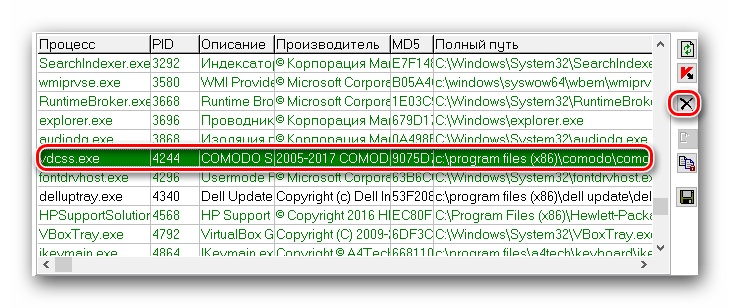

Диспетчер процессов

Нажав на самую первую строку из списка, вы откроете окно «Диспетчер процессов». В нем можно увидеть список всех исполняемых файлов, которые запущены на компьютере или ноутбуке в данный момент времени. В этом же окне можно прочитать описание процесса, узнать его производителя и полный путь к самому исполняемому файлу.

Также вы можете завершить тот или иной процесс. Для этого достаточно выбрать необходимый процесс из списка, после чего нажать на соответствующую кнопку в виде черного крестика с правой стороны окна.

Данный сервис является отличной заменой стандартному Диспетчеру задач. Особенную ценность сервис приобретает в ситуациях, когда сам «Диспетчер задач» заблокирован вирусом.

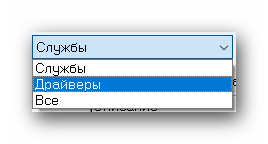

Диспетчер служб и драйверов

Это второй по счету сервис в общем списке. Нажав на строку с аналогичным названием, вы откроете окно управления службами и драйверами. Переключаться между ними можно с помощью специального переключателя.

В этом же окне к каждому пункту прилагается описание самой службы, статус (включена или выключена), а также месторасположение исполняемого файла.

Вы можете выбрать необходимый пункт, после чего вам будут доступны опции включения, отключения или полного удаления службы/драйвера. Данные кнопки находятся в верхней части рабочей области.

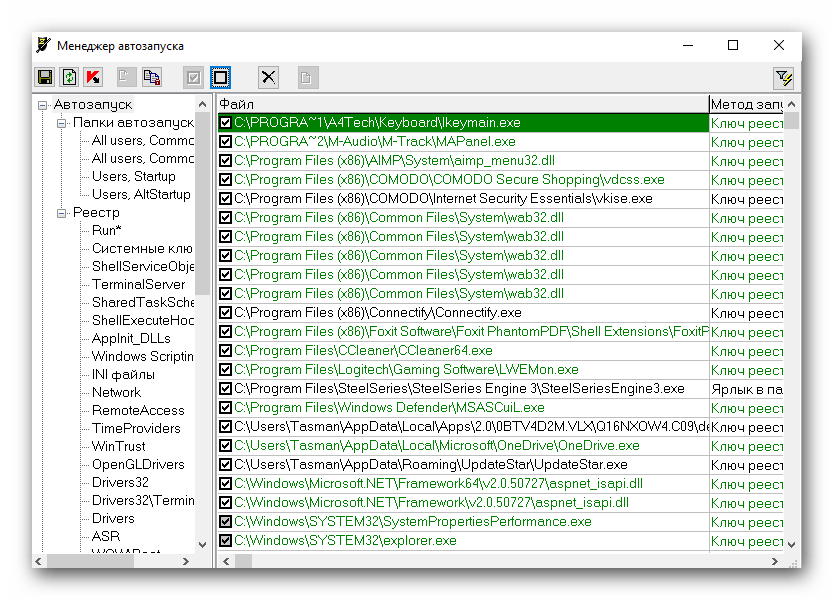

Менеджер автозапуска

Данный сервис позволит вам полностью настроить параметры автозапуска. Причем, в отличие от стандартных менеджеров, данный перечень включает в себя и системные модули. Нажав на строку с аналогичным названием, вы увидите следующее.

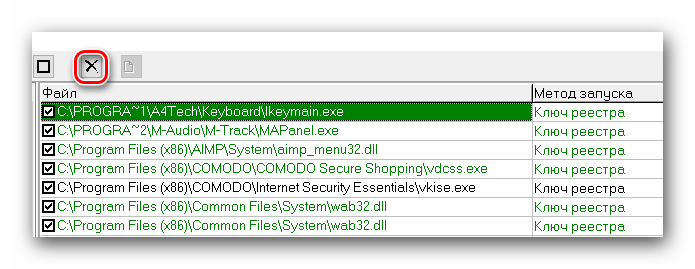

Для того, чтобы отключить выбранный элемент, вам нужно лишь убрать галочку рядом с его названием. Кроме того, есть возможность и вовсе удалить необходимую запись. Для этого просто выбираем нужную строку и жмем вверху окна на кнопку в виде черного крестика.

Обратите внимание, что удаленное значение вернуть уже не получится. Поэтому будьте крайне внимательными, дабы не стереть жизненно важные системные записи автозагрузки.

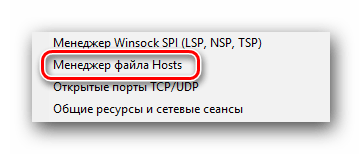

Менеджер файла Hosts

Мы упоминали немного выше о том, что вирус иногда прописывает собственные значения в системный файл «Hosts». А в некоторых случаях вредоносное ПО еще и блокирует к нему доступ, чтобы вы не смогли исправить внесенные изменения. Данный сервис поможет вам в подобных ситуациях.

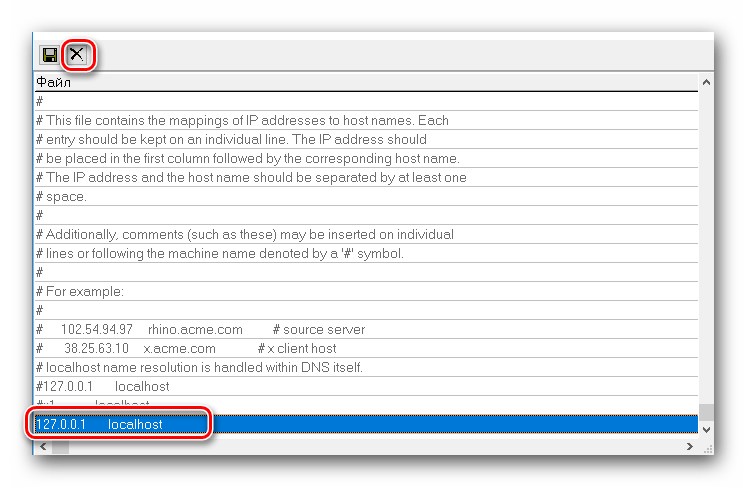

Щелкнув в списке на строку, показанную на изображении выше, вы откроете окно менеджера. Дописывать собственные значения тут нельзя, зато можно удалить уже существующие. Для этого выделяем нужную строку левой кнопкой мышки, после чего жмем кнопку удаления, которая располагается в верхней области рабочей зоны.

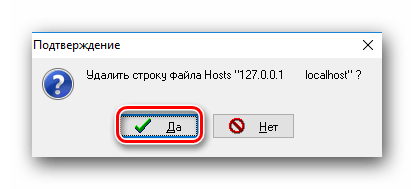

После этого появится маленькое окошко, в котором вам необходимо подтвердить действие. Для этого достаточно нажать кнопку «Да».

Когда выбранная строчка будет удалена, вам нужно лишь закрыть данное окошко.

Будьте осторожными и не удаляйте те строки, назначение которых вам не известно. В файл «Hosts» могут прописывать свои значения не только вирусы, но и другие программы.

Системные утилиты

С помощью AVZ можно также запустить наиболее востребованные системные утилиты. Увидеть их перечень можно при условии, если вы наведете указатель мыши на строку с соответствующим названием.

Нажав на название той или иной утилиты, вы запустите ее. После этого сможете внести изменения в реестре (regedit), настроить систему (msconfig) или проверить системные файлы (sfc).

Это все сервисы, о которых мы хотели упомянуть. Начинающим пользователям вряд ли понадобится менеджер протоколов, расширений и прочие дополнительные сервисы. Подобные функции больше подойдут более продвинутым юзерам.

AVZGuard

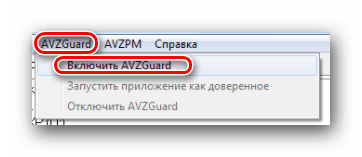

Данная функция была разработана для борьбы с самыми хитрыми вирусами, которые стандартными способами не удалить. Она попросту заносит вредоносные программы в список недоверенного ПО, которому запрещается выполнять свои операции. Для включения данной функции вам нужно нажать на строку «AVZGuard» в верхней области AVZ. В выпадающем окошке следует нажать на пункт «Включить AVZGuard».

Обязательно закройте все сторонние приложения перед включением данной функции, так как в противном случае они также попадут в список недоверенного ПО. В дальнейшем работа таких приложений может быть нарушена.

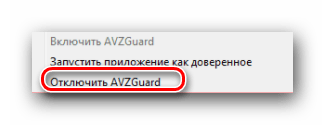

Все программы, которые будут помечены как доверенные, будут защищены от удаления или модификации. А работа недоверенного софта будет приостановлена. Это позволит вам спокойно удалить опасные файлы при помощи стандартного сканирования. После этого вам следует обратно отключить AVZGuard. Для этого снова жмем на аналогичную строку вверху окна программы, после чего жмем на кнопку отключения функции.

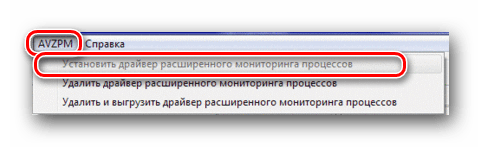

AVZPM

Указанная в названии технология будет мониторить все запускаемые, останавливаемые и модифицированные процессы/драйверы. Для ее использования необходимо сперва включить соответствующий сервис.

Жмем вверху окна на строку AVZPM.

В выпадающем меню кликаем по строчке «Установить драйвер расширенного мониторинга процессов».

В течение нескольких секунд необходимые модули будут инсталлированы. Теперь при обнаружении изменений каких-либо процессов, вы будете получать соответствующее уведомление. Если вы больше не нуждаетесь в подобном мониторинге, вам нужно будет в предыдущем выпадающем окошке просто нажать на строку, отмеченную на изображении ниже. Это позволит выгрузить все процессы AVZ и удалить установленные ранее драйверы.

Обращаем ваше внимание, что кнопки AVZGuard и AVZPM могут быть серыми и неактивными. Это значит, что у вас установлена операционная система x64. На ОС с данной разрядностью упомянутые утилиты к сожалению, не работают.

На этом данная статья подошла к своему логическому завершению. Мы попытались рассказать вам о том, как использовать самые популярные функции в AVZ. Если у вас остались вопросы после прочтения данного урока, можете задавать их в комментариях к данной записи. Мы с удовольствием уделим внимание каждому вопросу и попытаемся дать максимально развернутый ответ.

Наша группа в TelegramПолезные советы и помощь

Наша группа в TelegramПолезные советы и помощь

lumpics.ru

lumpics.ru

AVZ ведет себя достаточно странно. При запуске выдает штук 10 проблем (всяческие перехваты функций троянами), пишет, что исправил. Но при следующем запуске может показать либо абсолютно чистую систему, а может показать абсолютно те же угрозы, что были и раньше. Что интересно — MalwareBytes (купленный) всех этих угроз не видит.

Похоже, AVZ слегка устарел, поэтому не может корректно обнаружить, откуда же все эти угрозы запускаются с диска

Тимофей, здравствуйте. Описанное вами поведение AVZ присуще всем антивирусам. В подобных ситуациях следует перепроверять сторонними приложениями, что собственно вы и сделали. К сожалению, разработчик AVZ перестал уделять программе должное внимание, так на сегодняшний день он является сотрудником «Лаборатории Касперского». Видимо приоритеты изменились. Но нельзя исключать и банальной ошибки в сканировании.

Здравствуйте! Нигде не могу узнать,почему на 64-разрядных системах не работает AVZGuard и AVZPM?Сможете просветить?

Виталий, здравствуйте. Дать полный ответ на данный вопрос мы, к сожалению, не можем. Информация о том, что AVZPM, AVZGuard, BootCleaner не поддерживаются в Win 9x и в 64-bit версиях указана на сайте разработчика. Более конкретной информации нет.

Да, мне не понравилась статья — очень примитивное описание AVZ, к сожалению. Не раскрыты тонкости работы со спец. драйверами, например. Что касается Guard-а, то допущена вообще ошибка: сказано, что «работа недоверенного софта будет приостановлена». На самом деле в описании AVZ указано иное, а именно то, что недоверенным запрещаются следующие операции (цитата):

·Создание, модификация и удаление параметров реестра

·Создание файлов с расширениями *.exe, *.dll, *.sys, *.ocx, *.scr, *.cpl, *.pif, *.bat, *.cmd на любом диске

·Обращение к устройствам \device\rawip, \device\udp, \device\tcp, \device\ip

·Доступ к device\physicalmemory (что блокирует операции с физической памятью из UserMode)

·Установка драйверов (является следствием блокировки работы с реестром)

·Запуск процессов

·Открытие запущенных процессов с уровнем доступа, допускающим его остановку или запись в его адресное пространство

·Открытие потоков других процессов (при этом не доверенному процессу не запрещается открывать и останавливать свои потоки)

——— конец цитаты—————

Про драйвер AVZPM тоже можно бы сказать много более полезного. Например, если драйвер УЖЕ помечен как установленный и НЕ выгружается? Почему? Что делать?

А если то же попробовать в безопасном режиме, то, если он, например, НЕ загружается, то почему? Что делать?

В случае же, если Вы пишете для «чайников», то так и позиционируйте статью, а если для всех, то делайте так, как принято у квалифицированных преподавателей: структурируйте материал от простого к сложному, помечайте каждую часть тегом и пишите, что для кого предназначено.

Тогда мы — читатели — не будем зря тратить время на чтение ненужного материала и тем самым общая эффективность ИТ-сферы для общества будет много больше!

Александр Николаевич, доброго времени суток. Спасибо вам за детальный отзыв. Сразу отметим, что мы в статье писали лишь о ключевых функциях, которые могут быть полезными рядовому пользователю. Это отмечалось в самой статье. Что касается Guard-а, то мы описывали его вкратце для людей, не знакомых с понятиями «Открытие потоков других процессов» или «·Создание, модификация и удаление параметров реестра». А если у вас возникли проблемы с AVZPM, то подобную ситуацию можно рассмотреть как частный случай. Зачем нам нагружать простых пользователей информацией, которая им по большому счету не понадобится в большинстве случаев? Как бы там ни было, мы учтем вашу критику. Еще раз спасибо.