Все способы:

Trojan/Win32.Occamy.R347259 — это троянская программа, относящаяся к семейству Occamy, которое часто используется для кражи данных, загрузки вредоносного ПО и удаленного управления зараженным компьютером. Этот вирус может проникать в систему через пиратские программы, вредоносные вложения в письмах или поддельные обновления. Он не представляет опасности, если файл, в котором он обнаружен, является ложноположительным (например, если антивирус ошибочно пометил безопасное ПО) или если он изолирован в карантине без запуска. Однако запуск зараженного файла может привести к утечке данных и потере контроля над системой.

Вариант 1: Разблокировка файлов после обнаружения вируса

Trojan/Win32.Occamy.R347259 относится к категории троянских программ, которые могут вызывать ложные срабатывания защитных механизмов Windows. Антивирусное программное обеспечение иногда ошибочно помечает легитимные файлы как вредоносные, если они демонстрируют поведение, схожее с действиями Trojan/Win32.Occamy.R347259. Это создает серьезные препятствия при использовании необходимых программ и требует особого подхода к решению проблемы. Рассмотрим пошаговые методы восстановления доступа к заблокированным файлам в случаях, когда вы абсолютно уверены в их безопасности.

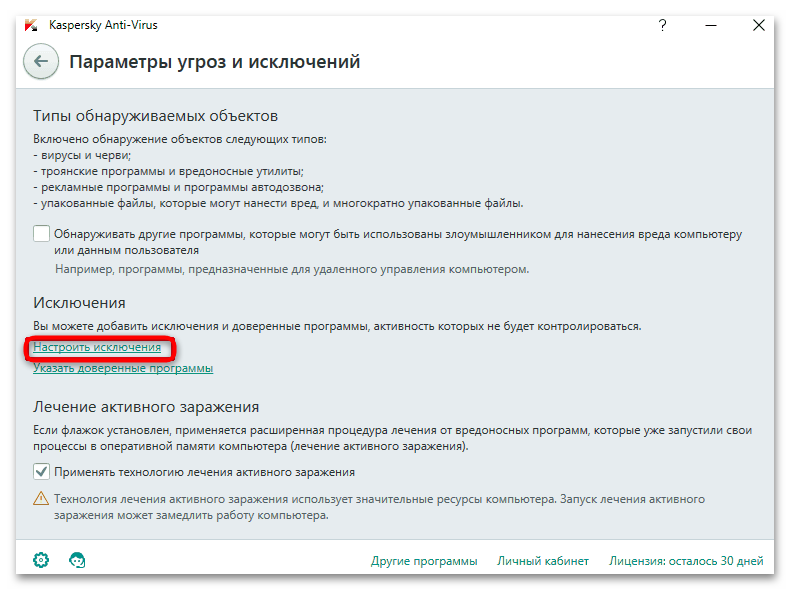

Шаг 1: Добавление в исключения антивируса

Правильная настройка антивирусной защиты является ключевым моментом в предотвращении блокировки безопасных файлов. При выявлении Trojan/Win32.Occamy.R347259 система защиты может заблокировать доступ к важным программам. Если вы уверены в надежности источника файла и его безопасности, следует добавить его в список исключений. Особенно это актуально для программ, чьи функции могут быть ошибочно приняты за вредоносную активность. Для разных антивирусных продуктов процедура настройки исключений может отличаться.

Подробнее: Добавление программы в исключения антивируса

Однако стоит отметить, что далеко не все пользователи используют для проверки сторонние антивирусы. Многие предпочитают остаться на «Защитнике Windows», через который и получили уведомление об угрозе. В таком случае предстоит вручную изменить его настройки, добавив необходимые исключения. Об этом давайте поговорим далее.

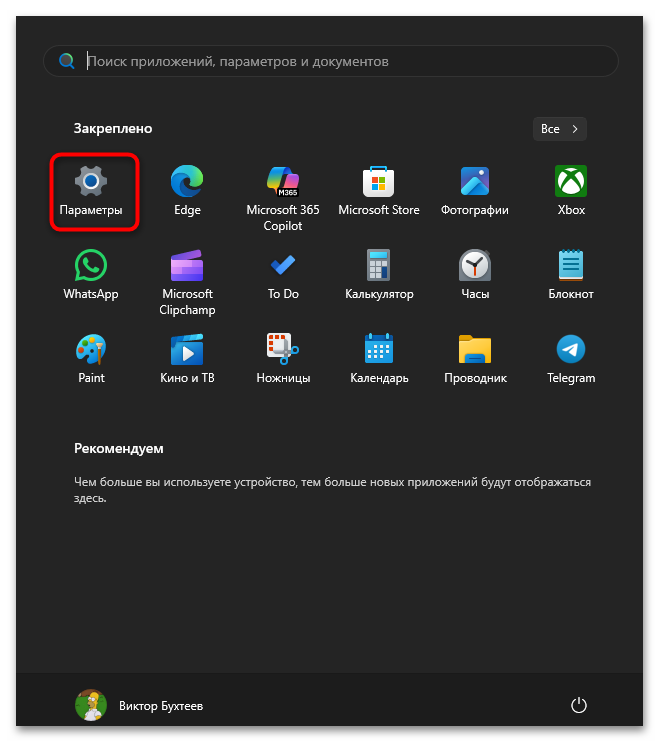

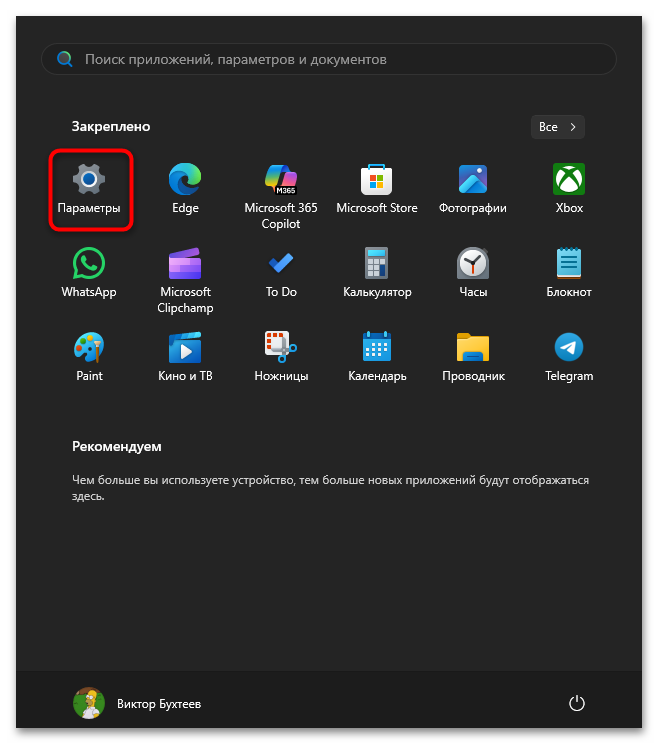

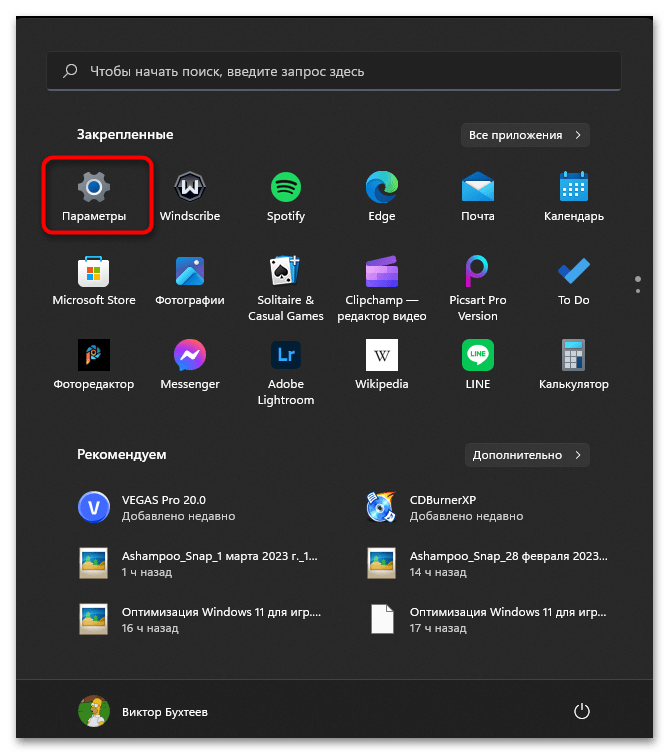

- Откройте меню «Пуск» и найдите значок «Параметры» в виде шестеренки для входа в системные настройки.

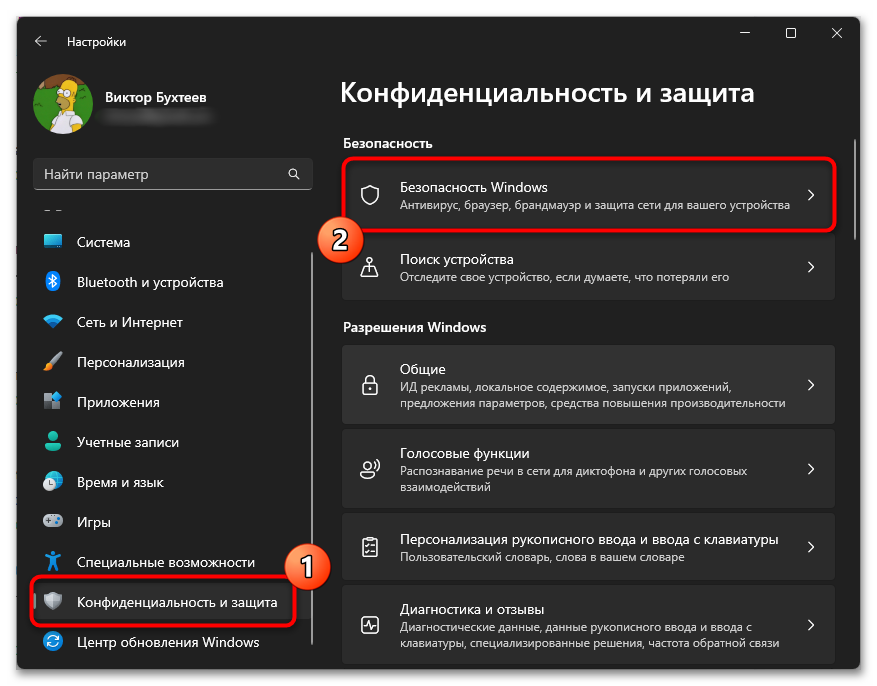

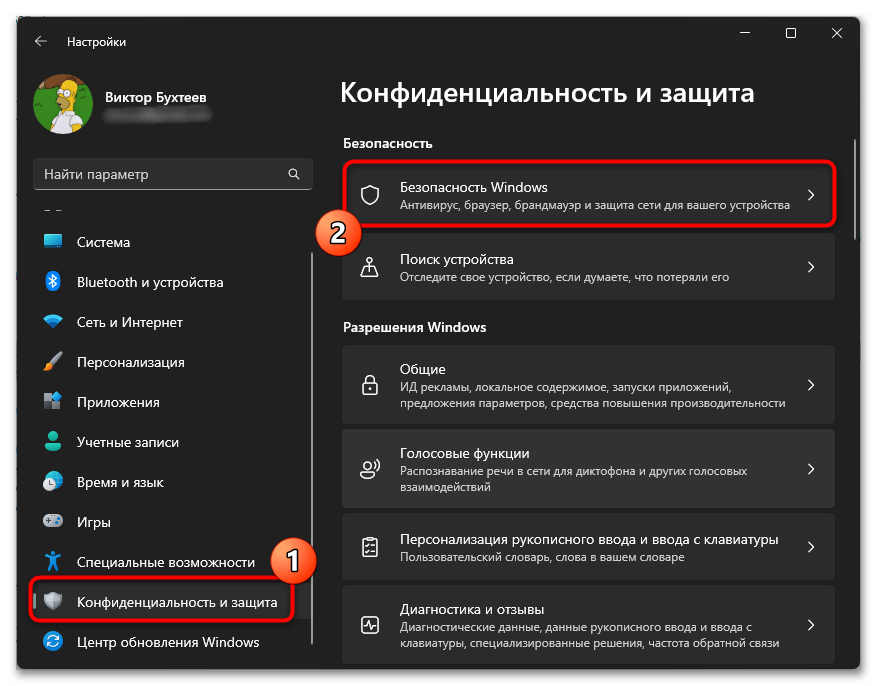

- В параметрах системы выберите раздел «Конфиденциальность и защита», затем перейдите в «Безопасность Windows» для дальнейшей настройки защиты.

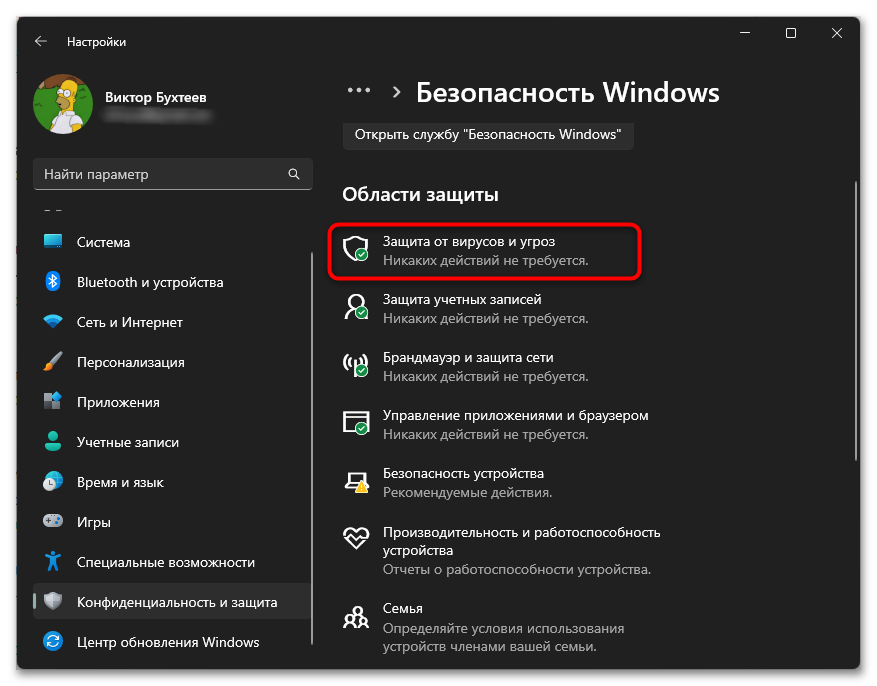

- В списке доступных функций защиты найдите и выберите пункт «Защита от вирусов и угроз» в разделе «Областей защиты».

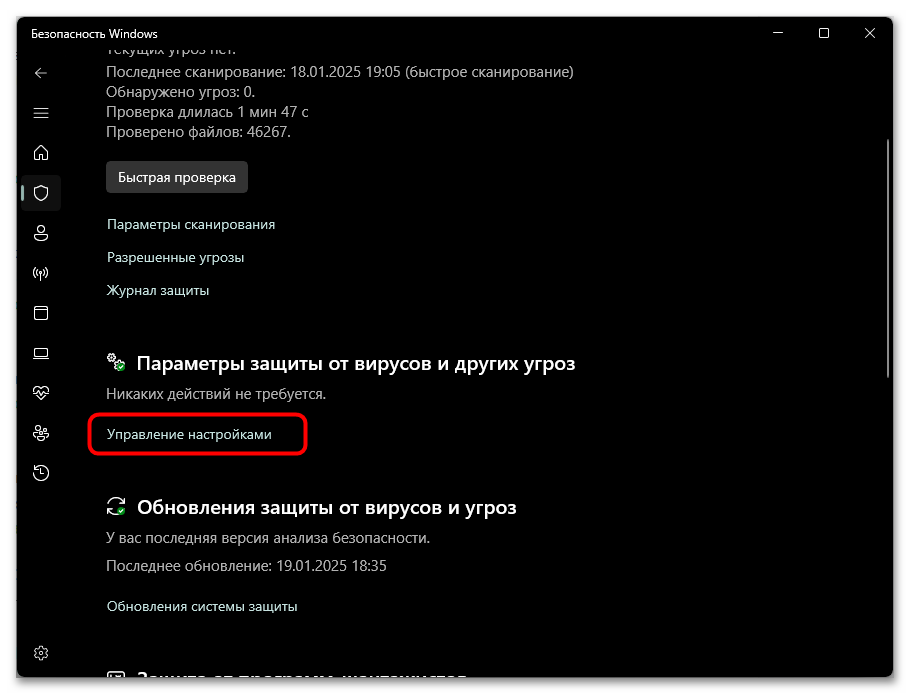

- Пролистайте страницу до блока «Параметры защиты от вирусов и других угроз» и нажмите на «Управление настройками».

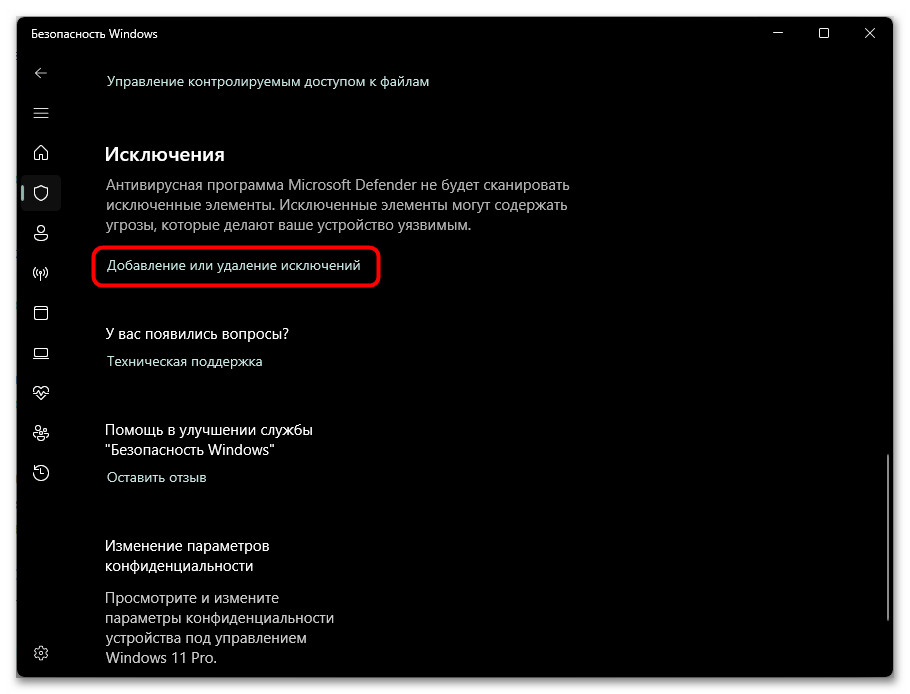

- В открывшемся окне выберите функцию «Добавление или удаление исключений» для настройки списка доверенных элементов.

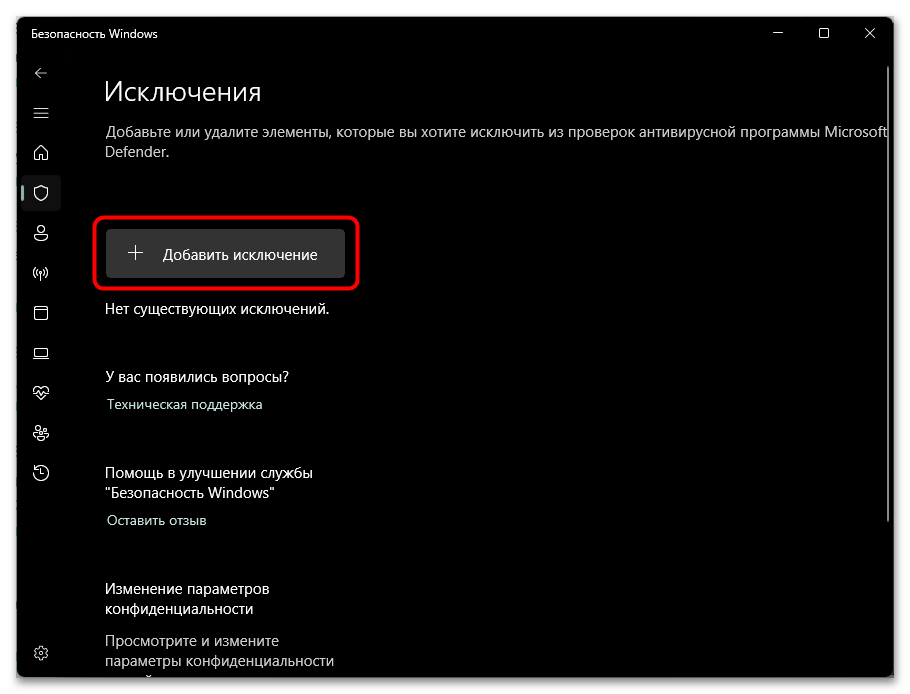

- Используйте кнопку «Добавить исключение» для перехода к выбору файлов, требующих добавления в список исключений.

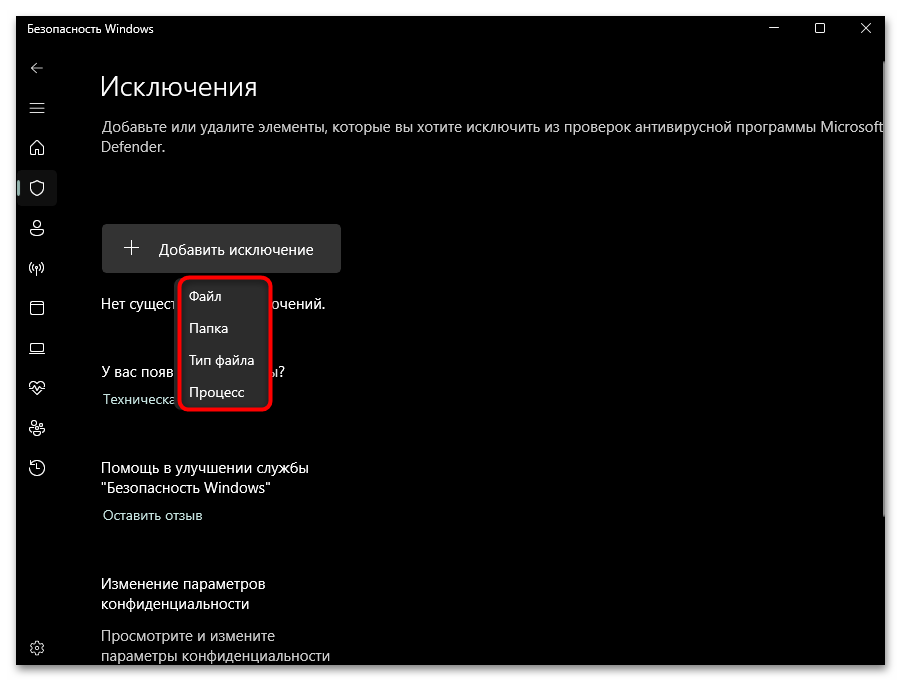

- В новом меню рекомендуется выбрать тип исключения «Папка», что обеспечит защиту всех файлов в выбранной директории.

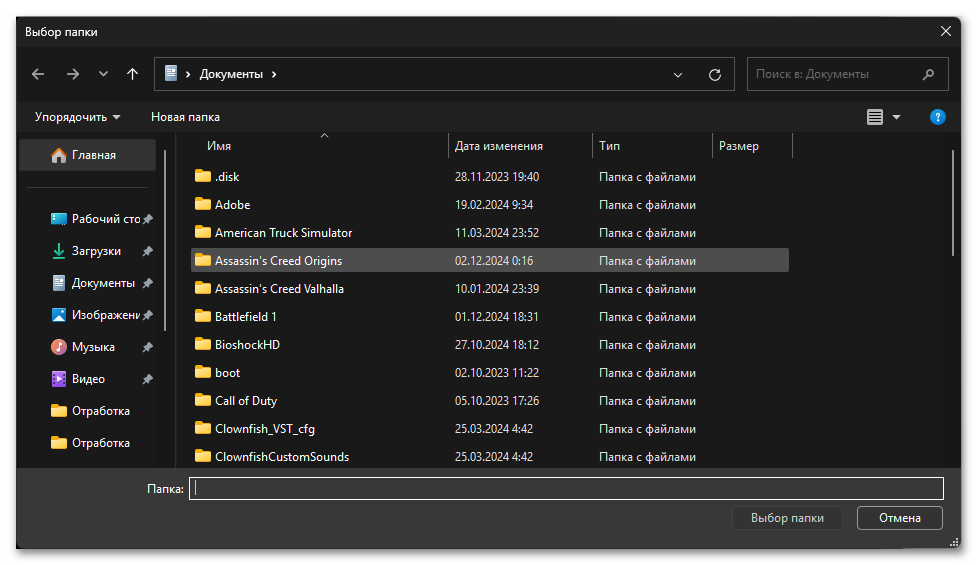

- С помощью окна «Проводника» укажите директорию с файлами, которые необходимо добавить в исключения.

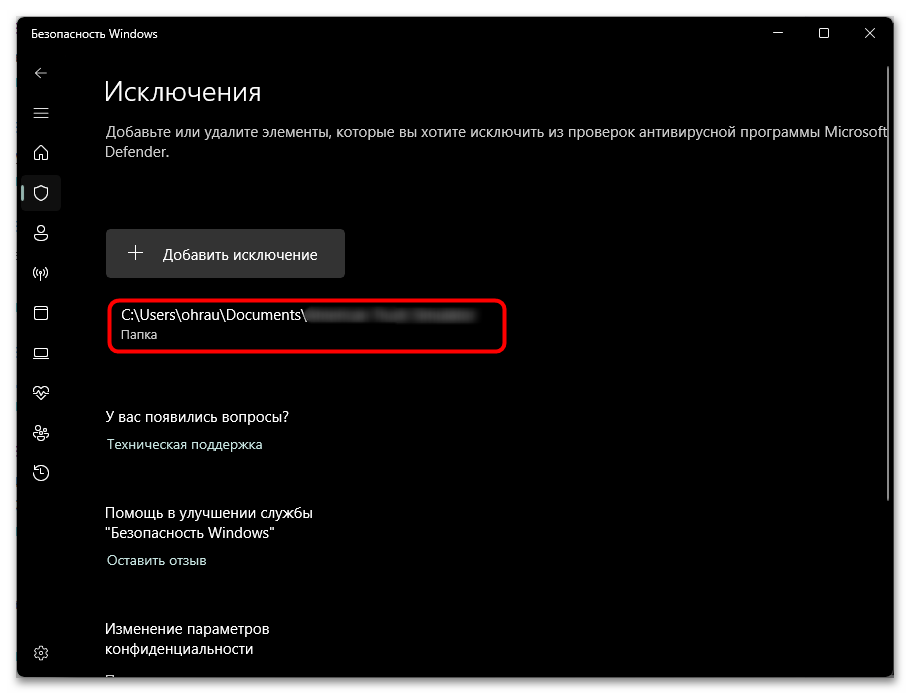

- Завершив выбор папки, проверьте ее наличие в списке исключений для подтверждения успешного добавления.

Шаг 2: Добавление в исключение брандмауэра

Корректная конфигурация брандмауэра Windows существенно упрощает работу с программами, которые могут быть ошибочно идентифицированы как Trojan/Win32.Occamy.R347259. Сетевой экран часто ограничивает доступ к интернету для приложений с подозрительной активностью. Правильное управление списком исключений поможет избежать постоянных блокировок доверенных программ. Применяйте этот метод только в сочетании с предыдущими шагами и исключительно для программ, требующих сетевого подключения.

- Откройте системное меню через кнопку «Пуск» и нажмите на значок «Параметры», отмеченный иконкой шестеренки.

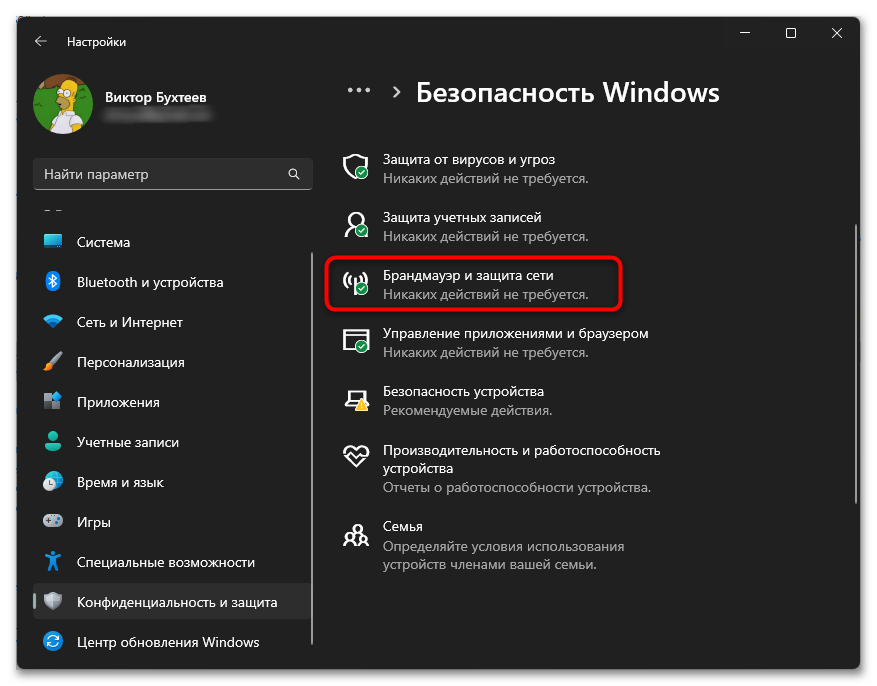

- В окне параметров системы найдите раздел «Конфиденциальность и защита», после чего выберите «Безопасность Windows».

- Среди параметров безопасности найдите и выберите пункт «Брандмауэр и защита сети» для настройки сетевого доступа.

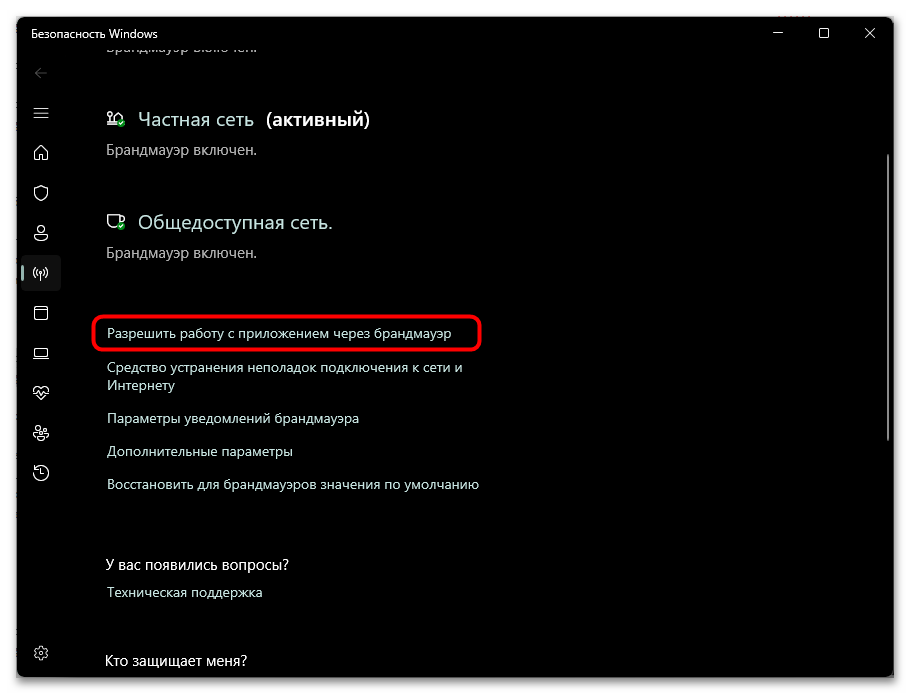

- Найдите и кликните по ссылке «Разрешить работу с приложениями через брандмауэр» для управления разрешениями программ.

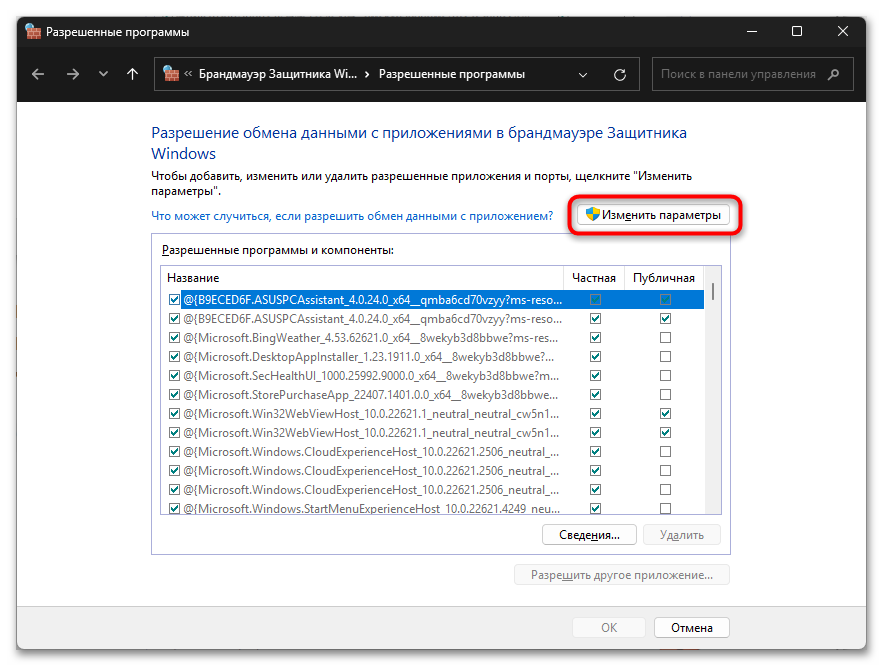

- Для внесения изменений нажмите кнопку «Изменить параметры», что потребует прав администратора.

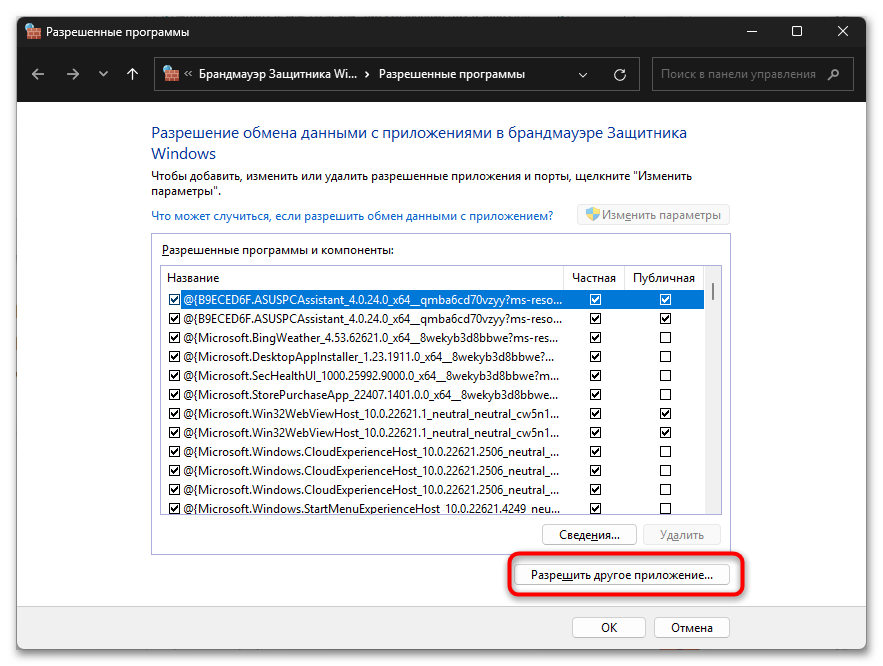

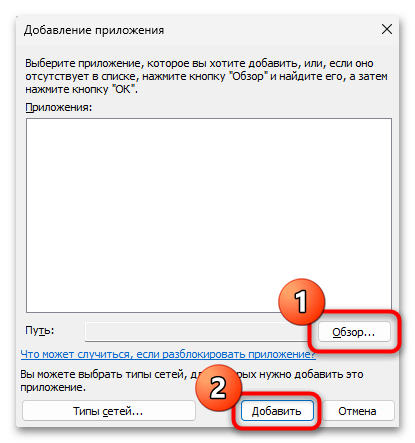

- После получения доступа к настройкам используйте кнопку «Разрешить другое приложение» для добавления программы в список разрешенных.

- В окне выбора программы нажмите «Обзор» и укажите путь к исполняемому файлу нужного приложения.

Если описанный способ настройки брандмауэра оказался неподходящим, существуют альтернативные методы решения проблемы. Дополнительную информацию о других способах настройки можно найти по ссылке ниже.

Подробнее: Добавление программ в список исключений брандмауэра Windows 11

Шаг 3: Переустановка выбранной программы

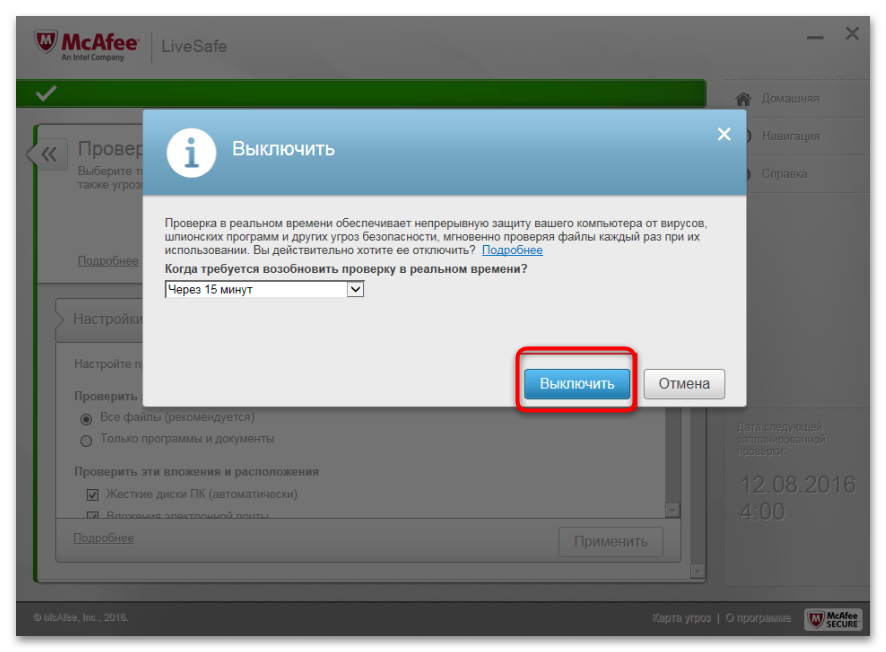

При обнаружении Trojan/Win32.Occamy.R347259 защитные механизмы Windows могут повредить или полностью заблокировать файлы легитимных программ. Такие ситуации наиболее часто возникают с приложениями, полученными из неофициальных источников или подвергшимися модификации. После настройки всех необходимых исключений может потребоваться повторная установка затронутых программ для восстановления их работоспособности. Перед началом переустановки рекомендуется временно отключить защитное ПО, предварительно убедившись в надежности источника загрузки программного обеспечения.

Читайте также: Отключение антивируса

Вариант 2: Удаление Trojan/Win32.Occamy.R347259

Если Trojan/Win32.Occamy.R347259 действительно присутствует в системе, а не является результатом ложного срабатывания, требуется комплексный подход к его устранению. Данный троян обладает продвинутыми механизмами маскировки, способен создавать скрытые копии и активно противодействует попыткам обнаружения. Успешное удаление требует последовательного применения специализированных инструментов. Предлагаем эффективное решение, которое поможет очистить систему от этой угрозы и восстановить ее нормальное функционирование.

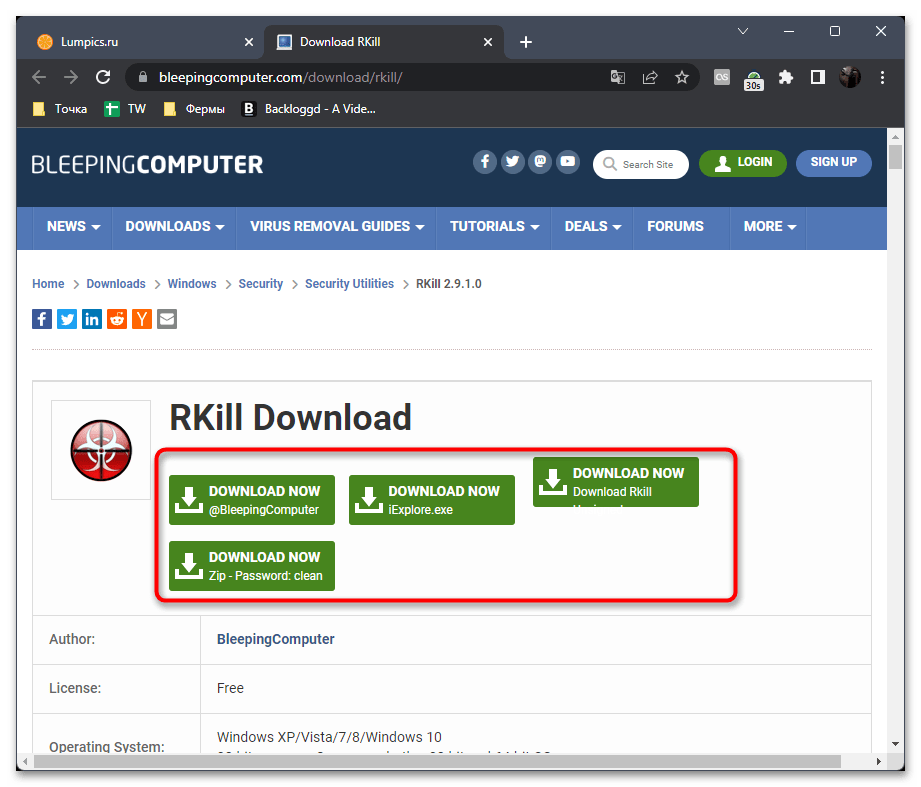

Шаг 1: Остановка вредоносных процессов с помощью RKill

RKill представляет собой доволньо удобный инструмент для выявления и прекращения работы процессов, связанных с Trojan/Win32.Occamy.R347259. Эта утилита позволяет получить полный контроль над системными процессами и определить подозрительную активность даже в случаях, когда вредоносное ПО пытается замаскировать свое присутствие. Главное преимущество RKill заключается в возможности детального анализа каждого процесса и его связей с другими компонентами системы.

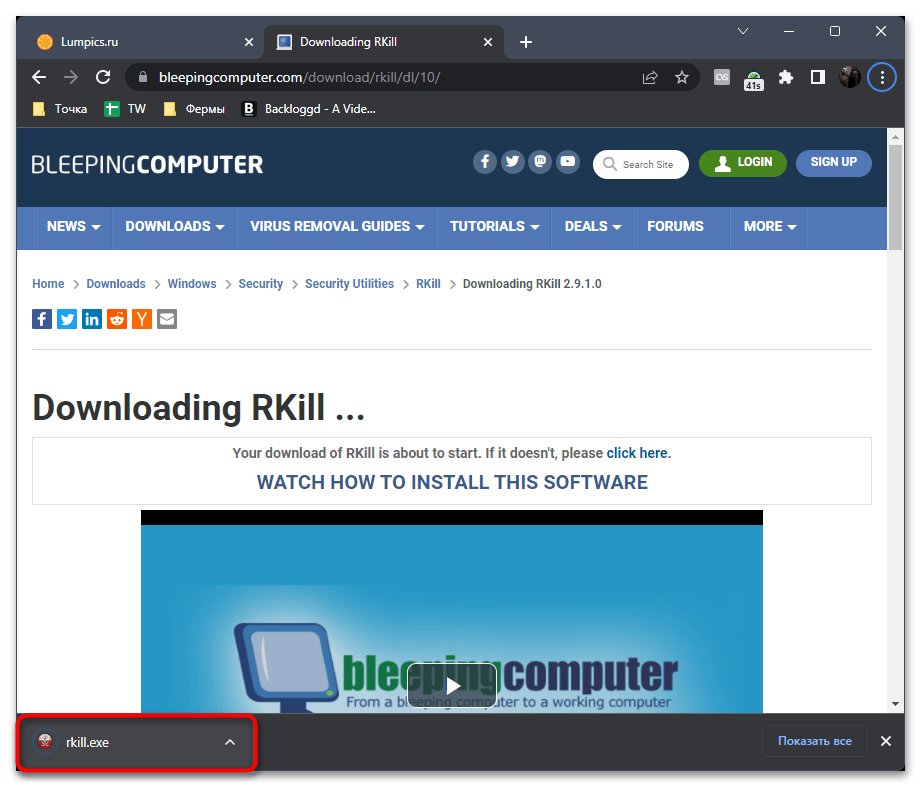

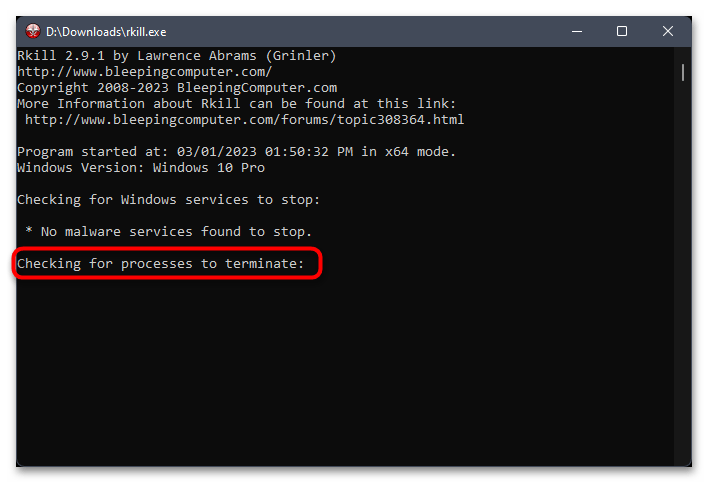

- Загрузите RKill по ссылке выше, выбрав подходящую версию для вашей системы.

- Запустите скачанный файл — программа не требует установки и готова к работе сразу после загрузки.

- Дождитесь, пока утилита выполнит первичное сканирование системных процессов и соберет информацию об активности Trojan/Win32.Occamy.R347259.

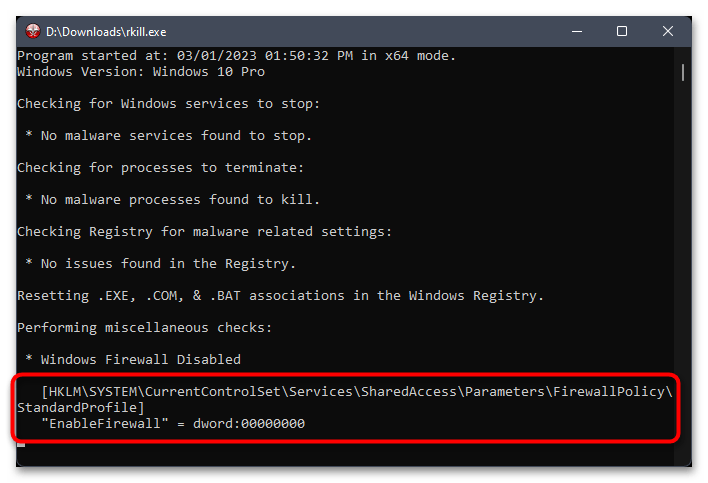

- Внимательно изучите все уведомления о подозрительных процессах и измененных системных файлах.

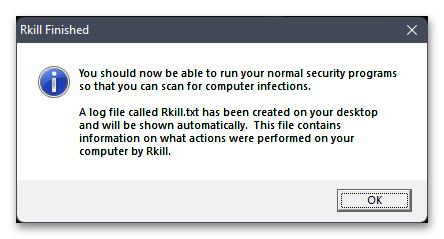

- Дождитесь формирования полного отчета о состоянии системы.

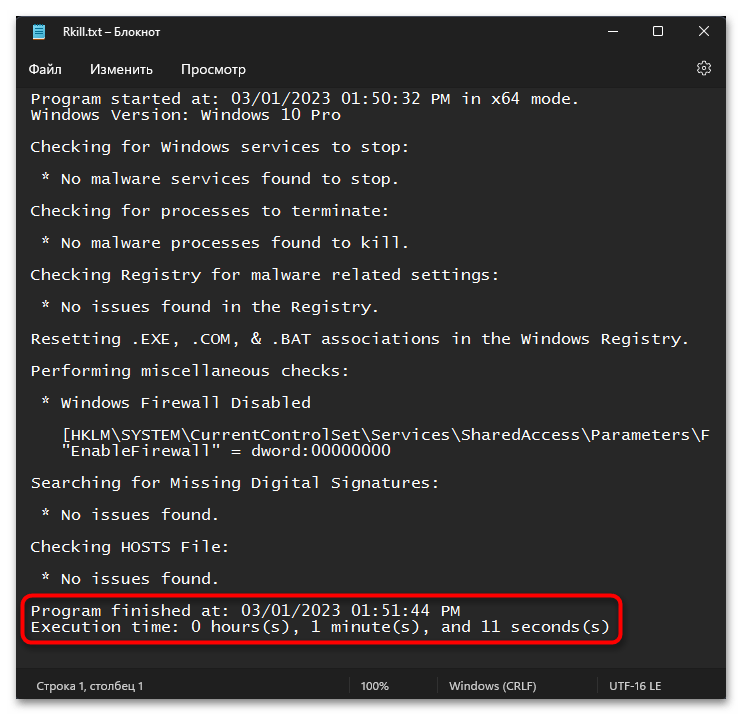

- Просмотрите сформированный отчет, где будут перечислены все обнаруженные проблемы и выполненные действия.

Шаг 2: Деинсталляция подозрительного ПО

После остановки активных процессов трояна необходимо провести тщательную проверку и удаление всех программ, которые могли быть установлены вместе с Trojan/Win32.Occamy.R347259. Данный вредонос часто проникает в систему в составе пакетов программного обеспечения, замаскированных под довольно непримечательные приложения. Особенно важно проверить недавно установленные программы и приложения от неизвестных разработчиков, так как именно они чаще всего становятся источником заражения.

- Используйте кнопку «Пуск» для доступа к «Параметрам», выбрав соответствующий значок в виде шестеренки.

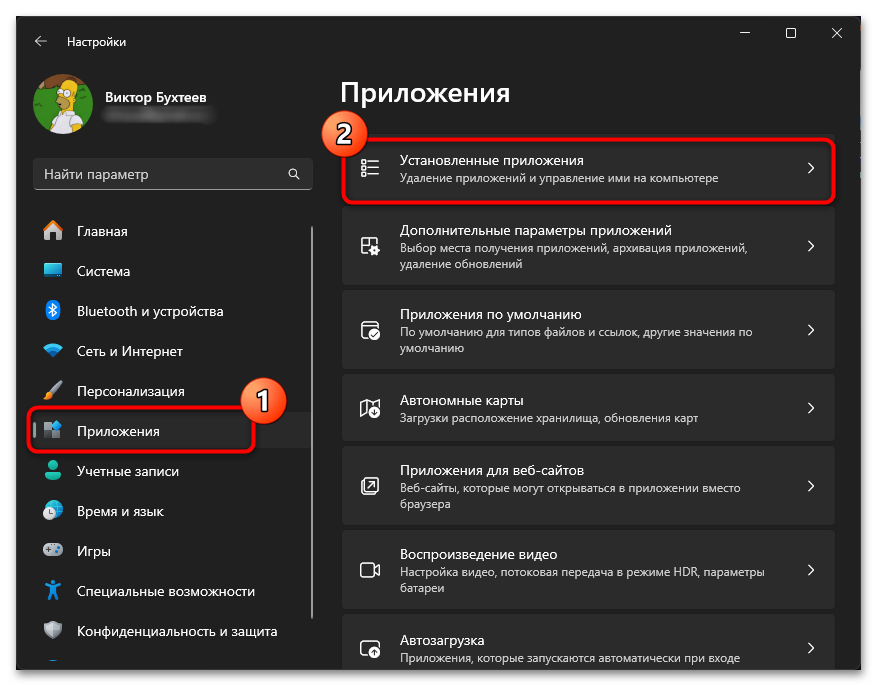

- В открывшемся окне параметров перейдите в раздел «Приложения» и выберите подраздел «Установленные приложения».

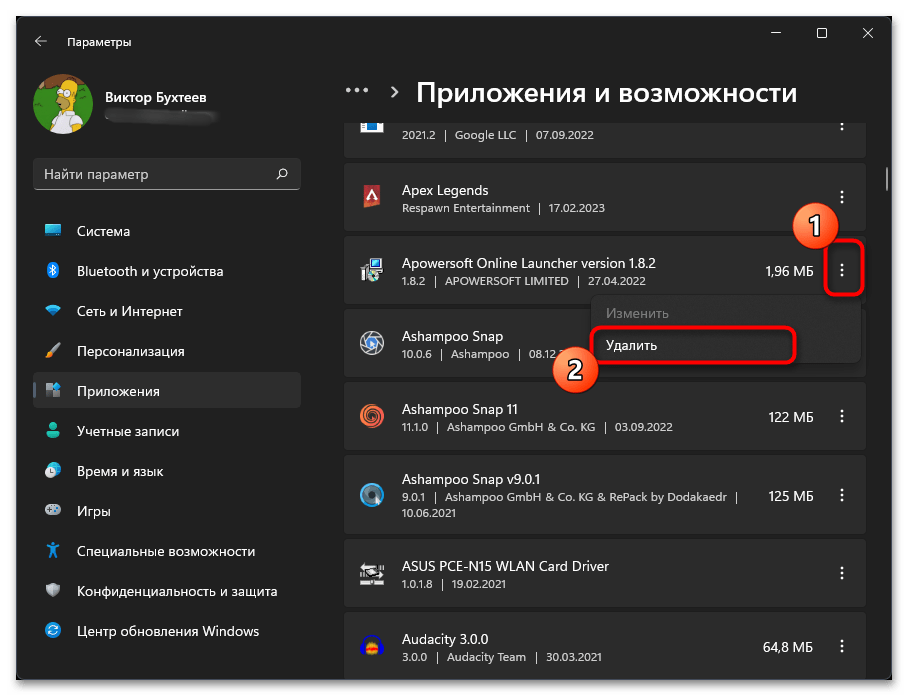

- Внимательно проанализируйте список установленного ПО, обращая особое внимание на дату установки и названия разработчиков, удаляя подозрительные элементы через контекстное меню.

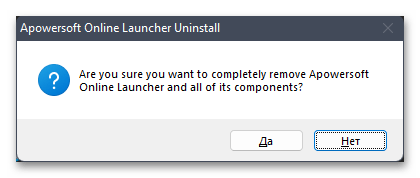

- Подтвердите удаление каждой подозрительной программы и дождитесь полного завершения процесса очистки системы.

Шаг 3: Microsoft Safety Scanner

Microsoft Safety Scanner выступает ключевым инструментом в борьбе с Trojan/Win32.Occamy.R347259. Разработанный создателями Windows, этот антивирусный инструмент применяет расширенные методы поиска вредоносного кода. Используя те же базы данных, что и встроенный «Защитник Windows», утилита проводит более глубокий анализ системы. Microsoft Safety Scanner отличается способностью находить замаскированные компоненты трояна и может эффективно восстанавливать поврежденные системные файлы. Этот инструмент становится особенно важным при борьбе с троянами, которые могли повредить целостность системных компонентов.

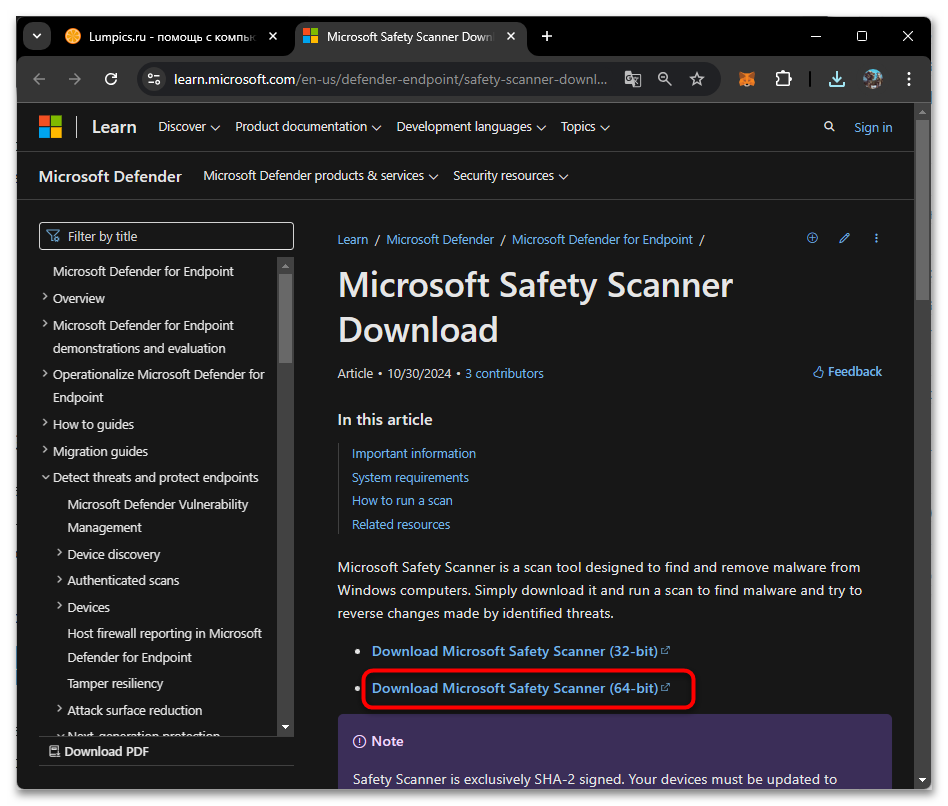

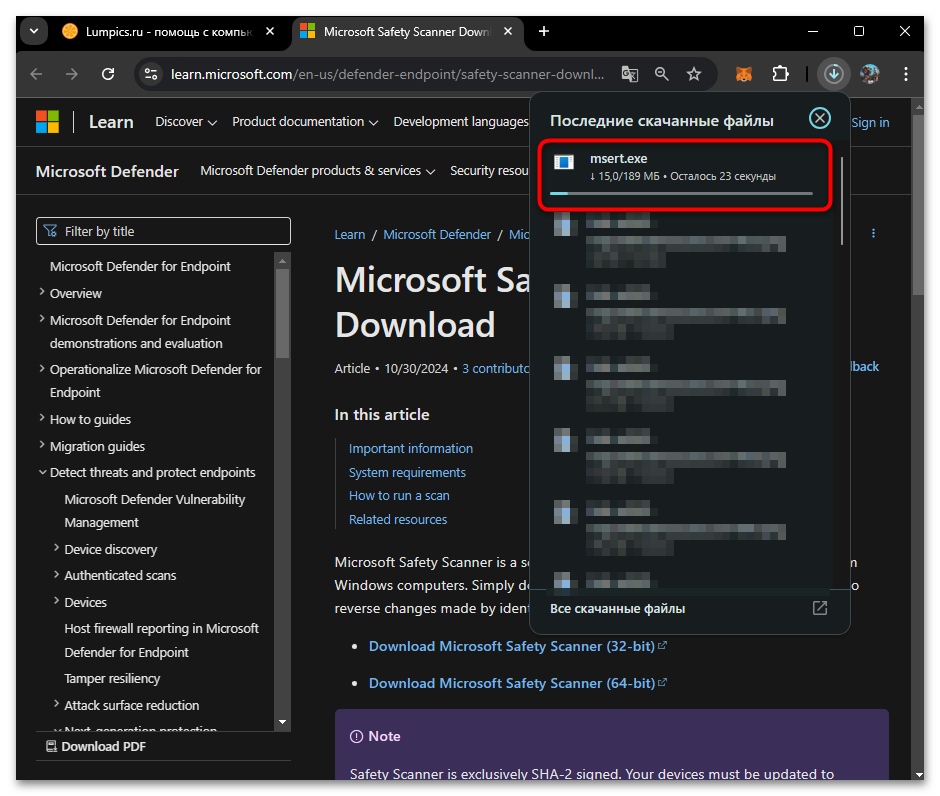

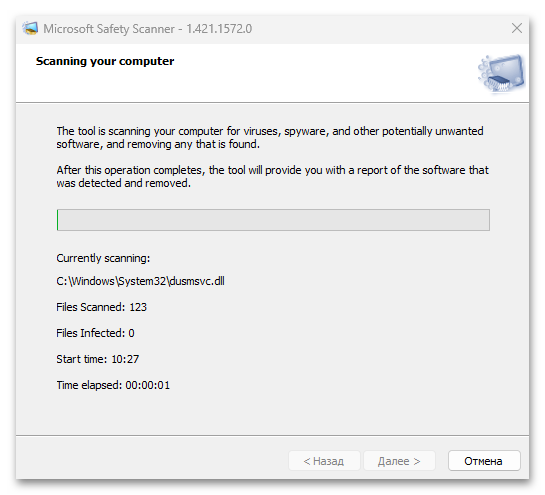

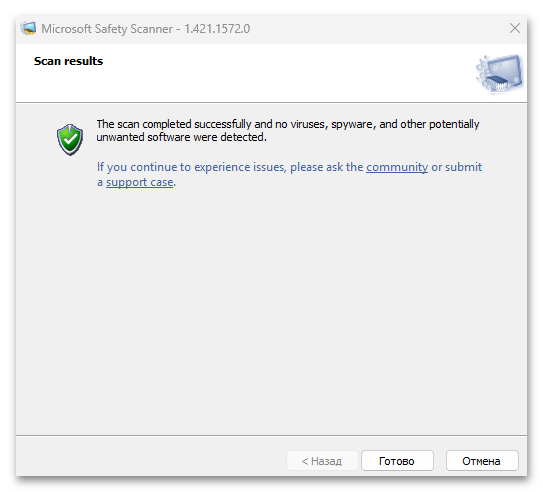

- Перейдите по предоставленной ссылке и выполните загрузку антивирусной утилиты, выбрав версию, соответствующую разрядности вашей операционной системы.

- Запустите загруженный файл Microsoft Safety Scanner — программа не требует установки и готова к использованию сразу после загрузки.

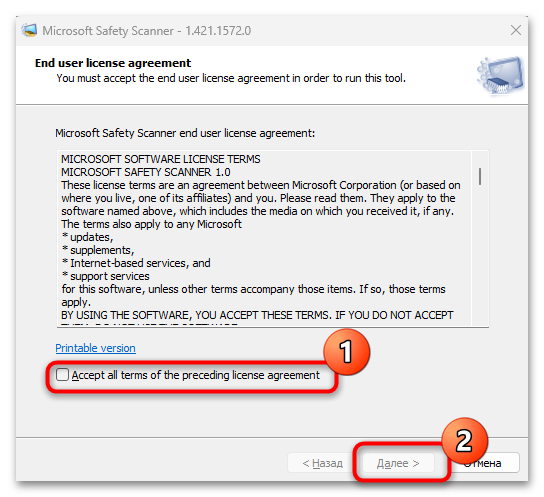

- Внимательно ознакомьтесь с лицензионным соглашением и подтвердите его принятие для продолжения работы.

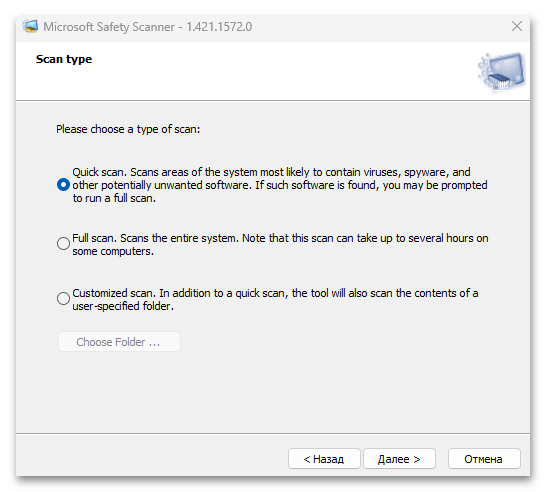

- В главном меню программы активируйте режим полного сканирования для тщательной проверки всех компонентов системы.

- Дождитесь завершения процесса сканирования, стараясь не выполнять ресурсоемкие задачи на компьютере.

- По окончании проверки изучите подробный отчет о найденных угрозах и восстановленных системных файлах.

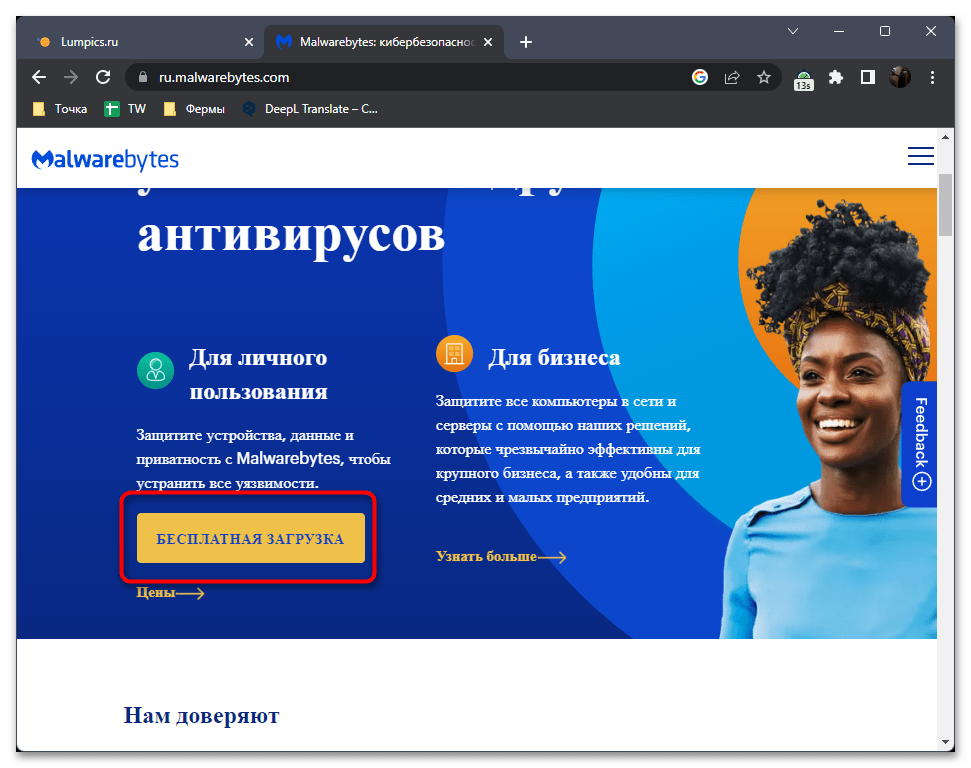

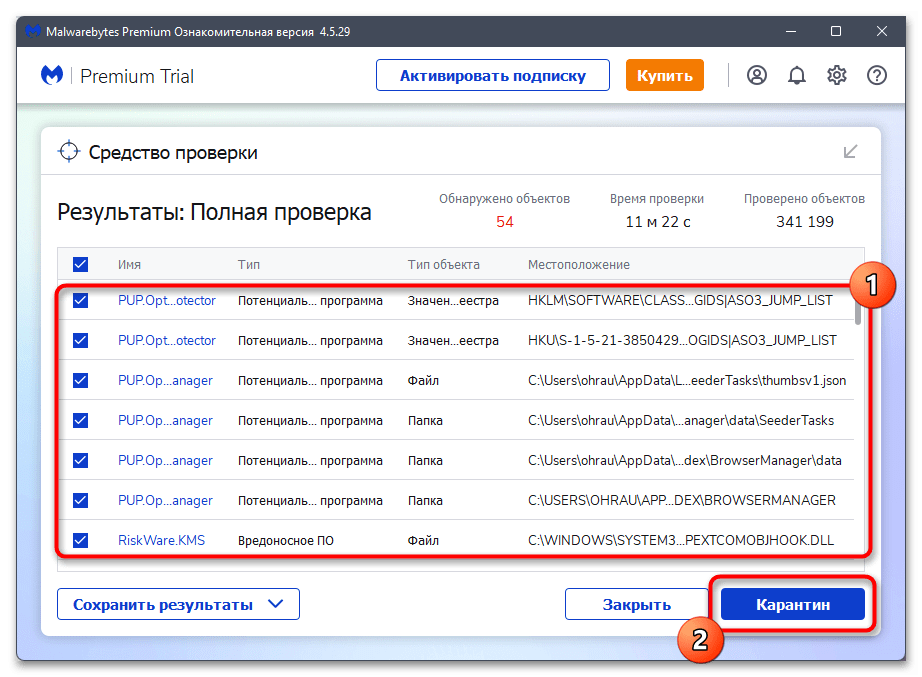

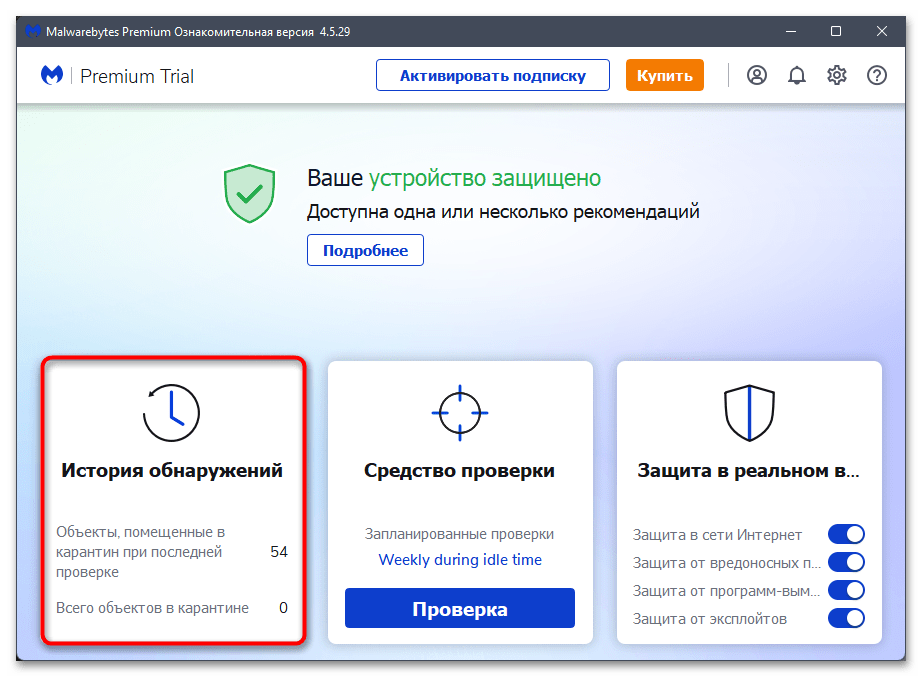

Шаг 4: MalwareBytes

MalwareBytes зарекомендовал себя как надежное решение для обнаружения и устранения таких сложных угроз, как Trojan/Win32.Occamy.R347259. Антивирусное программное обеспечение использует передовые технологии обнаружения вредоносного кода в сочетании с постоянно обновляемыми базами данных угроз. Особенность программы заключается в ее способности находить скрытые компоненты трояна, которые могли остаться незамеченными другими защитными решениями. Важным преимуществом является наличие бесплатного пробного периода, позволяющего провести полное сканирование системы и удалить обнаруженные угрозы без необходимости приобретения платной версии.

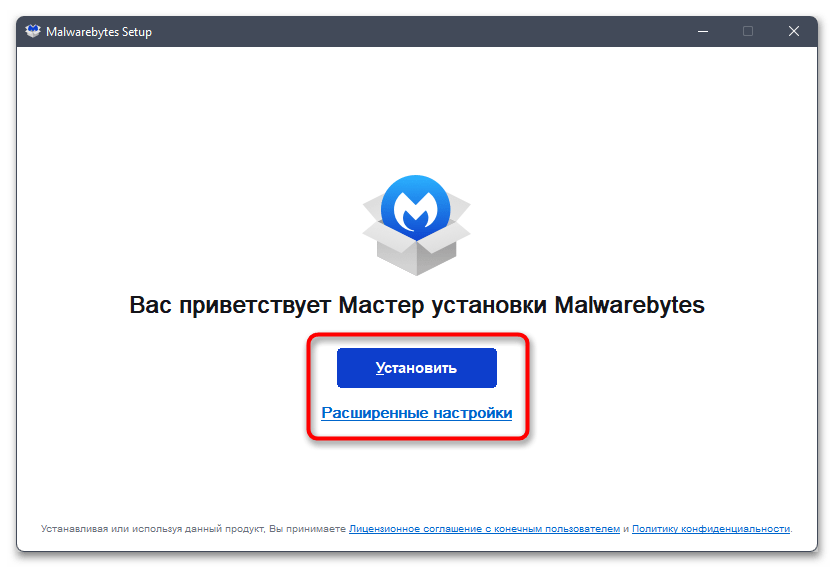

- На официальном сайте MalwareBytes найдите и загрузите установочный файл программы, выбрав версию с пробным периодом использования.

- Проведите установку программы, внимательно следуя каждому шагу мастера установки.

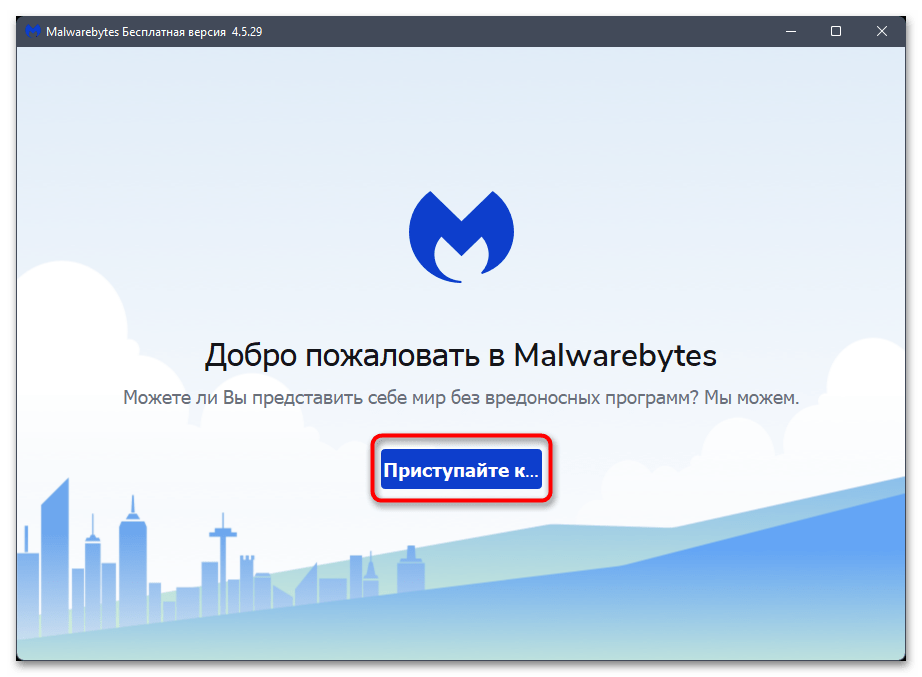

- В стартовом окне программы найдите и нажмите кнопку «Приступайте к…» для начала работы с утилитой.

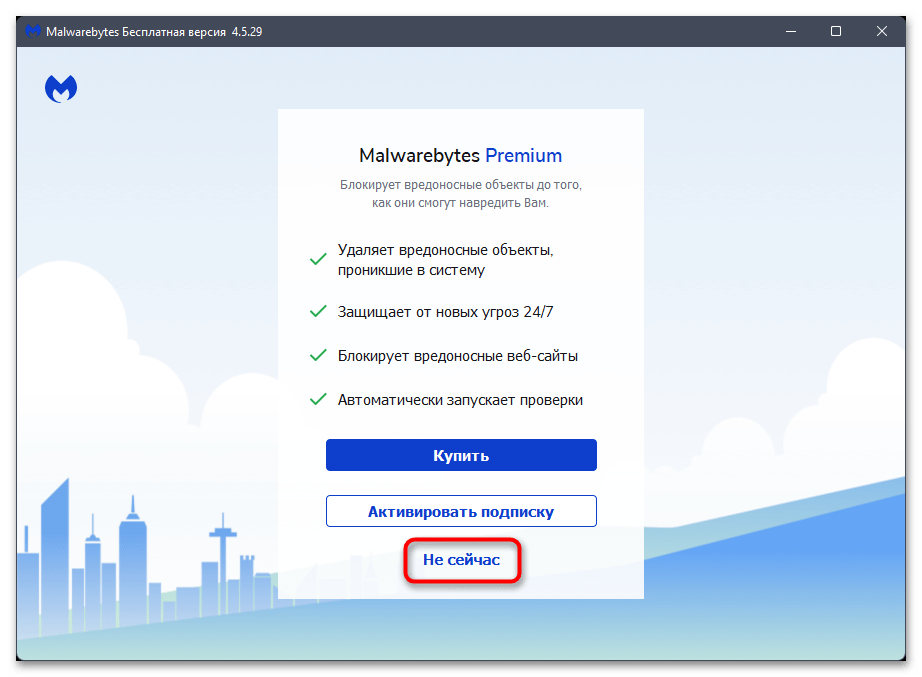

- Пропустите предложение о приобретении премиум-версии, выбрав опцию «Не сейчас» для продолжения работы.

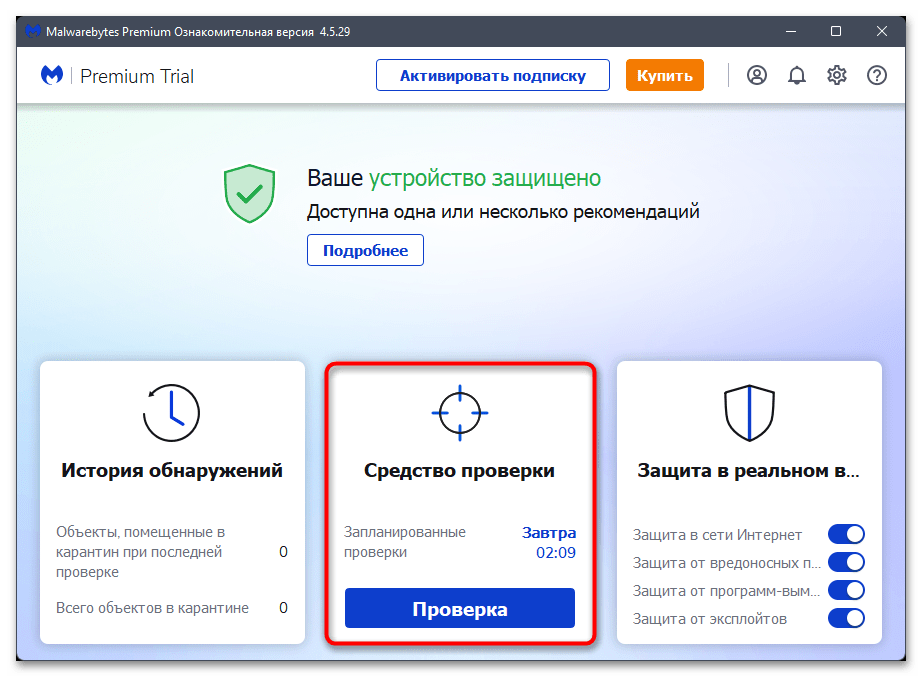

- В основном интерфейсе программы найдите раздел «Средство проверки» и запустите полное сканирование системы.

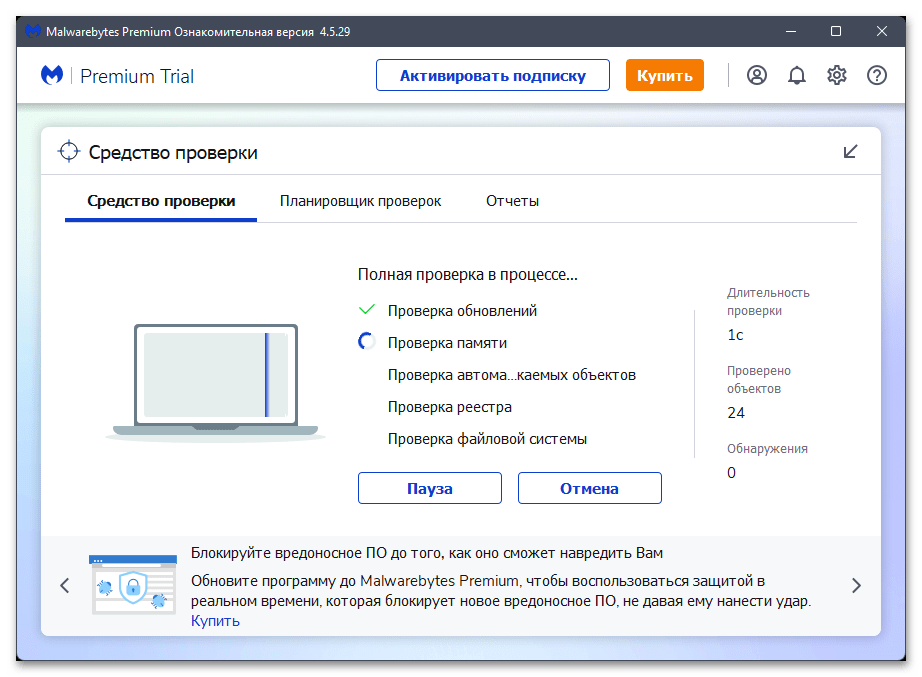

- Дождитесь завершения процесса проверки, который может занять около получаса из-за тщательного анализа всех компонентов.

- Внимательно изучите список обнаруженных угроз и отправьте их в карантин для изоляции.

- Перейдите в раздел карантина, выделите все найденные угрозы и выполните их окончательное удаление из системы.

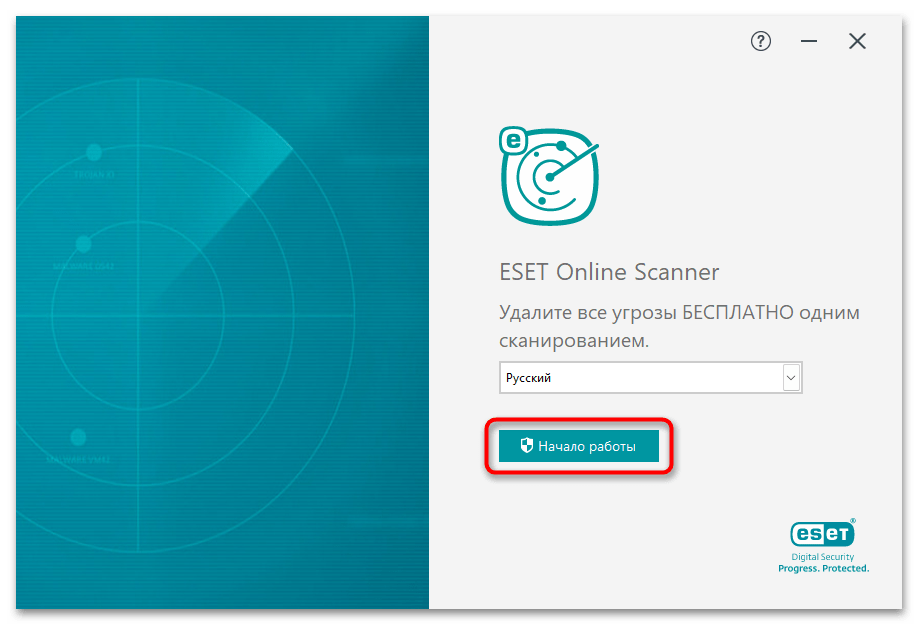

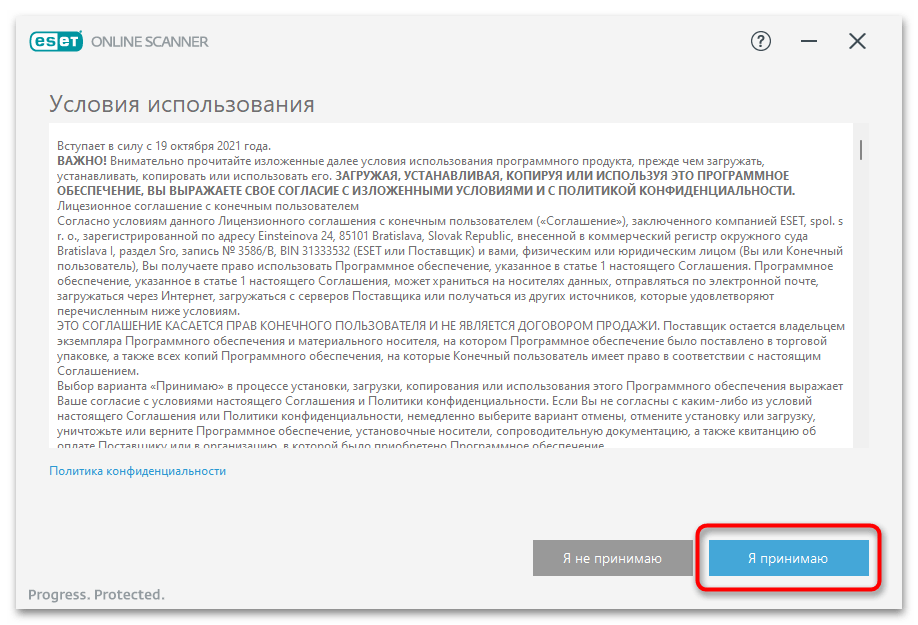

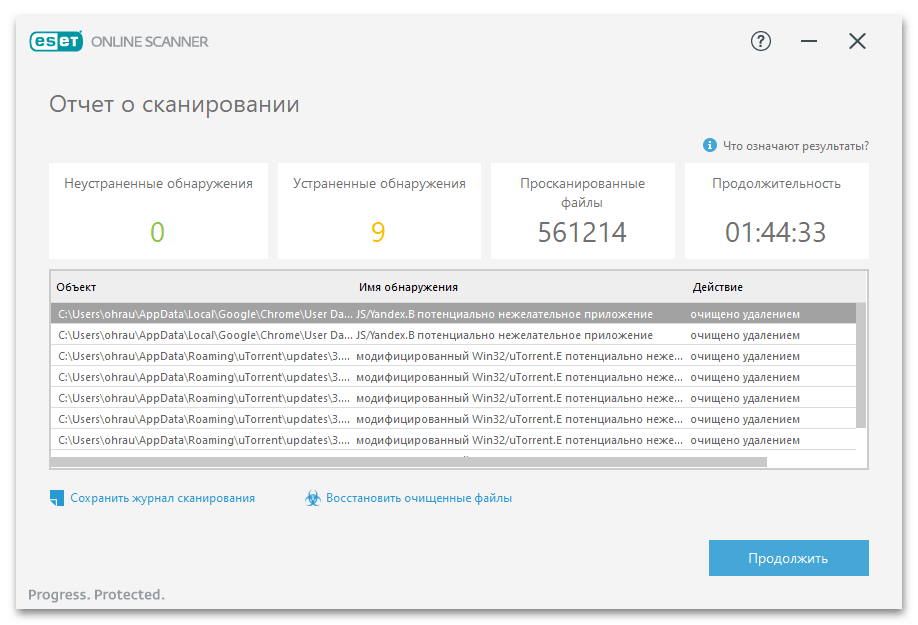

Шаг 5: Финальная проверка с помощью ESET Online Scanner

ESET Online Scanner представляет собой мощное решение для финальной проверки системы после удаления Trojan/Win32.Occamy.R347259. Утилита использует современные технологии обнаружения вредоносного кода и регулярно обновляемые базы сигнатур. Программа не конфликтует с установленными антивирусами и способна находить даже самые скрытые компоненты трояна. Важным преимуществом является возможность восстановления системных файлов, поврежденных в результате действий вредоносного ПО.

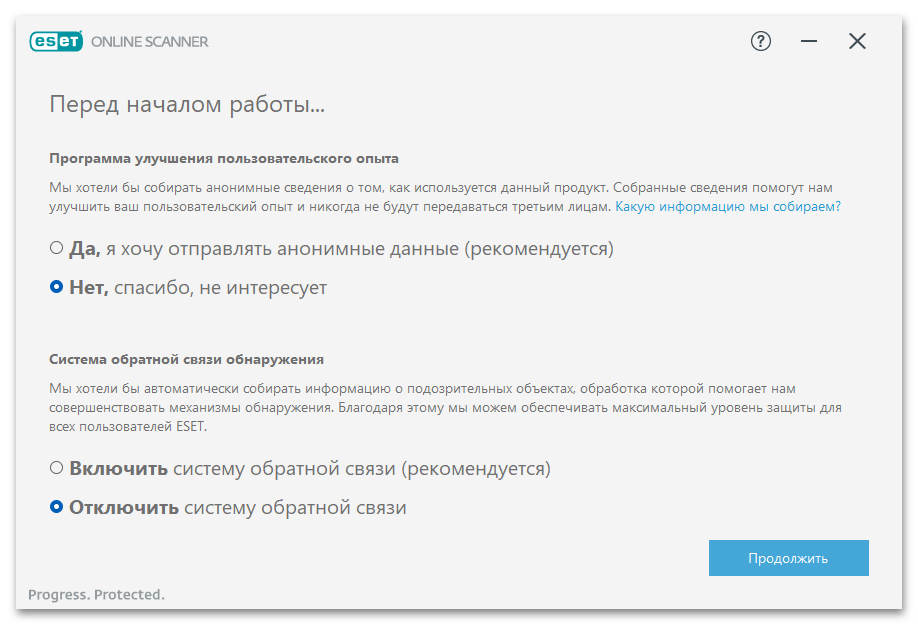

- Загрузите ESET Online Scanner с официального сайта и запустите программу для начала процесса сканирования.

- Согласитесь с условиями использования утилиты для продолжения работы с ней.

- Настройте основные параметры проверки в соответствии с вашими требованиями безопасности.

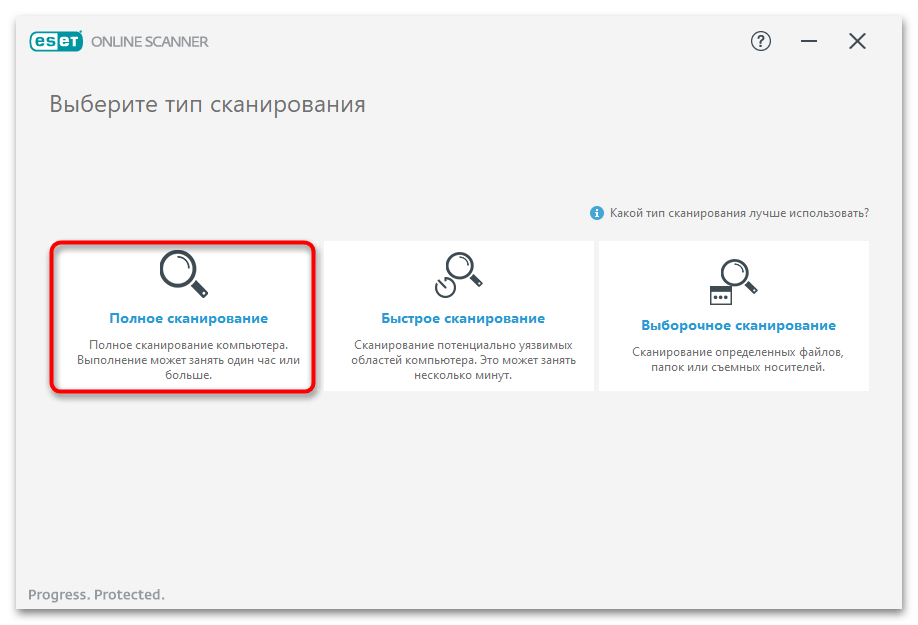

- Активируйте опцию углубленного сканирования для максимально тщательной проверки всех компонентов системы.

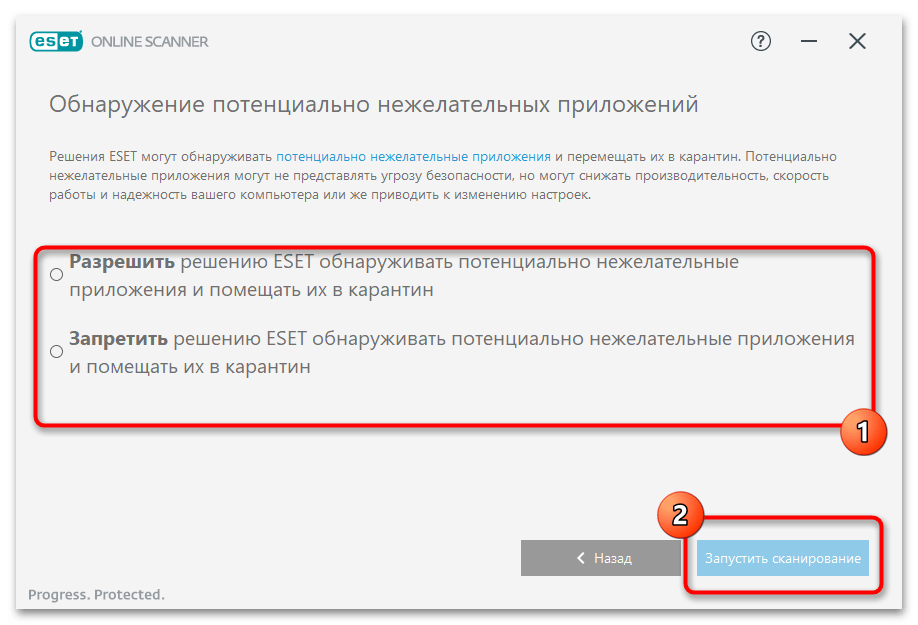

- Включите функцию поиска потенциально опасных программ для выявления возможных компонентов Trojan/Win32.Occamy.R347259.

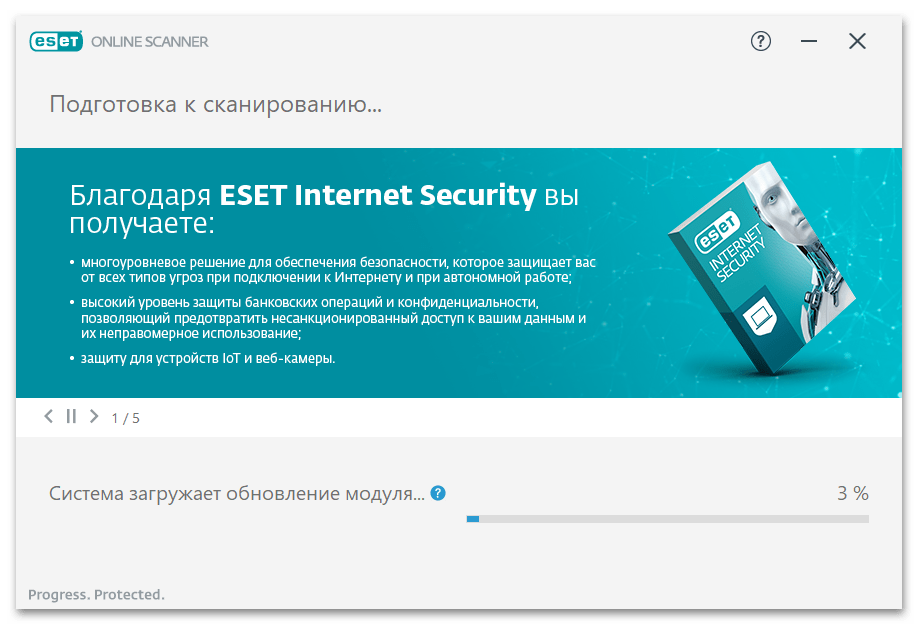

- Дождитесь окончания процесса сканирования, который может занять значительное время из-за детальной проверки.

- Изучите финальный отчет и выполните рекомендованные действия по удалению обнаруженных угроз.

Наша группа в TelegramПолезные советы и помощь

Наша группа в TelegramПолезные советы и помощь

lumpics.ru

lumpics.ru

Задайте вопрос или оставьте свое мнение