Все способы:

Если вы получили информацию о том, что угроза «Backdoor:Win32/Bladabindi!ml» была обнаружена или удалена, стоит предполагать, что это не ошибочная блокировка файлов, связанных с устанавливаемой программой. Вероятно, компьютер заражен вирусом удаленного доступа. Сложность всей ситуации зависит от версии вируса, поскольку он склонен к самокопированию и возвращению автоматически создаваемых резервных копий. В этой статье мы покажем несколько этапов, каждый из которых нацелен на лечение ПК от данного вируса. Начните с первого и переходите к последующим до тех пор, пока не удастся полностью избавиться от возможных угроз.

Шаг 1: Проверка отчетности «Защитника Windows»

«Защитник Windows» отлично справляется с обнаружением и удалением самых разных вирусов, поэтому и в случае с «Backdoor:Win32/Bladabindi!ml» может оказаться полезным. Возможно, уже сейчас антивирус нашел эту угрозу, уведомил вас об этом, затем поместил связанные файлы в карантин. Для проверки успешности выполненных действий необходимо самостоятельно просмотреть отчетность «Защитника Windows», что происходит так:

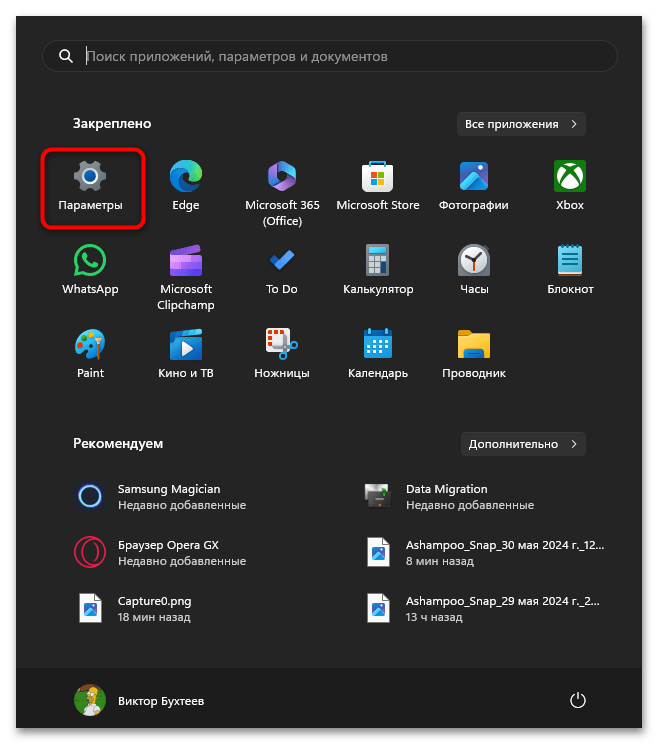

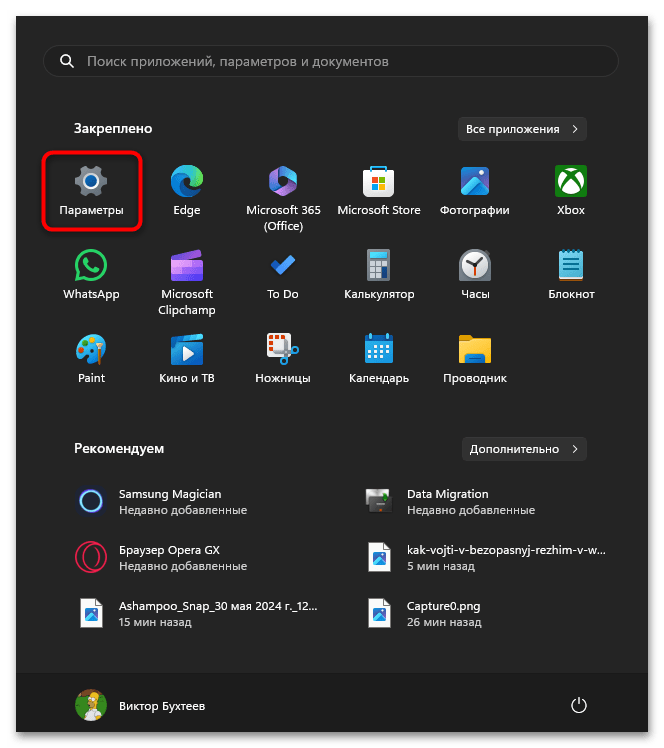

- Откройте «Пуск» и перейдите в «Параметры», нажав по значку с изображением шестеренки.

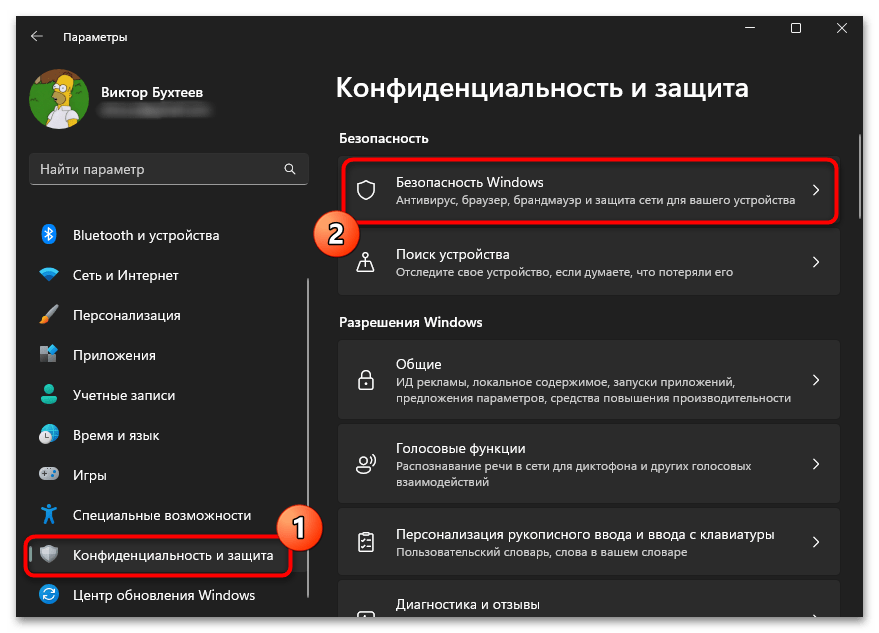

- Слева выберите раздел «Конфиденциальность и защита», затем перейдите к категории «Безопасность Windows».

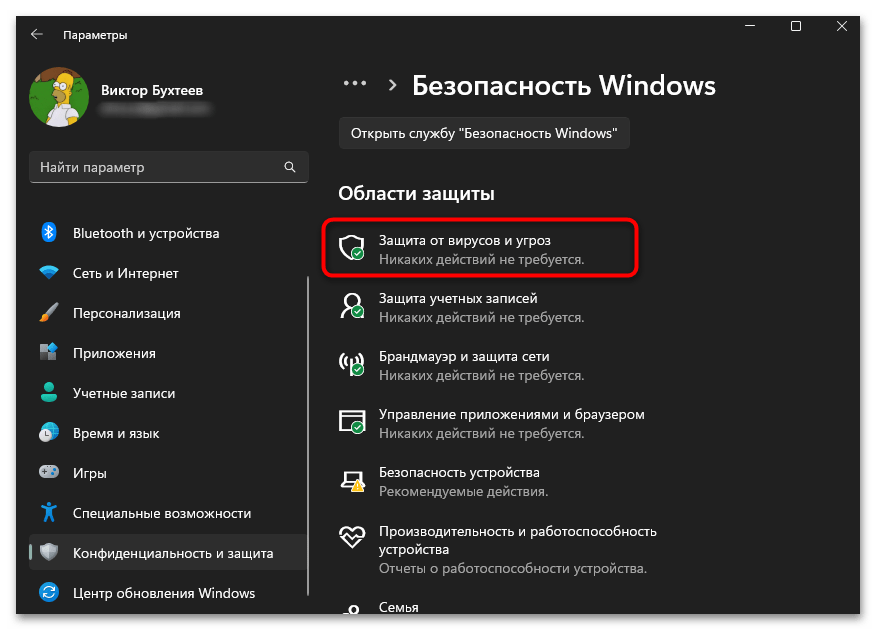

- В блоке «Области защиты» выберите пункт «Защита от вирусов и угроз».

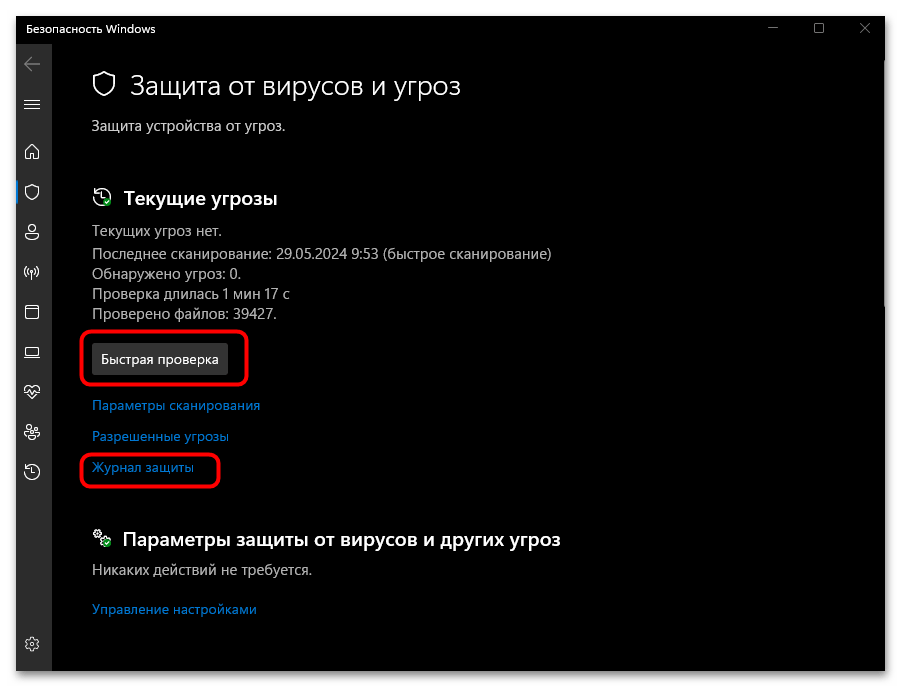

- Отобразится страница, посвященная проверке компьютера на вирусы. Тут есть базовые сведения, а также кнопка для быстрого сканирования. Можете использовать ее сейчас, если после последнего обнаружения «Backdoor:Win32/Bladabindi!ml» уже прошло какое-то время. Затем загляните в «Журнал защиты».

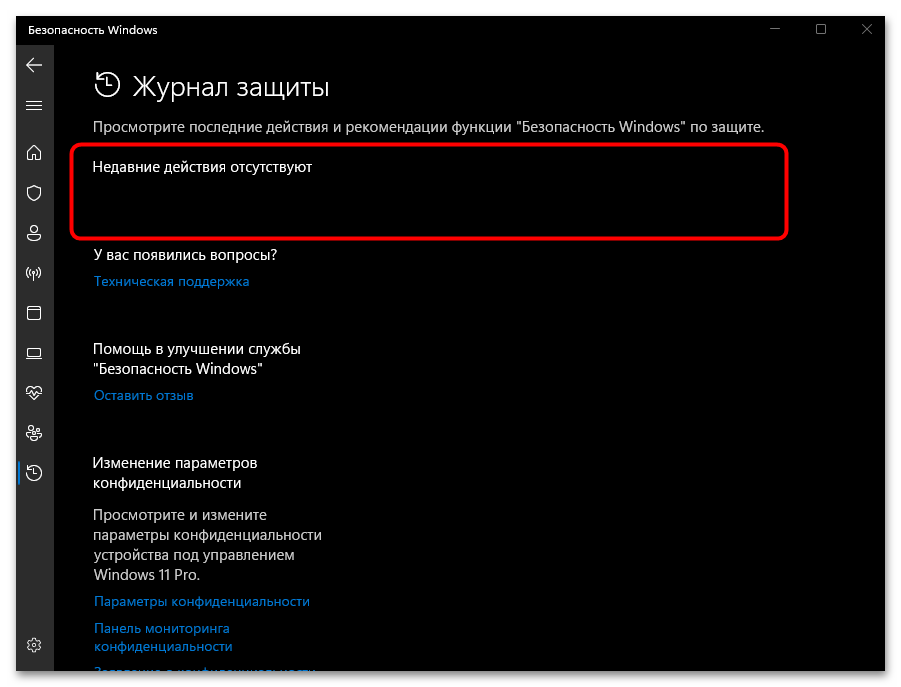

- В журнале будут сведения о найденных и заблокированных угрозах. Вероятно, рассматриваемый вирус тут тоже будет. Ознакомьтесь с информацией и узнайте, был ли он удален или просто помещен в карантин. Из карантина его можно удалить самостоятельно. Вместе с этим посмотрите, с каким файлом связан этот вирус. Ниже мы еще рассмотрим процесс удаления такого ПО, которое заражает компьютер при запуске исполняемого файла, но уже сейчас вы можете понять, что точно не стоит открывать на вашем ПК.

Теперь что касается следующих действий. Если журнал защиты пустой, значит, «Backdoor:Win32/Bladabindi!ml» был обнаружен от 7 до 30 дней назад и, скорее всего, уже удален. Для профилактики можете установить сторонний антивирус и снова запустить сканирование. Если запись об угрозе есть с информацией о том, что она помещена в карантин или устранена, продолжайте пользоваться ПК и следите за дальнейшей активностью «Защитника Windows». При повторном возникновении вируса переходите к следующим этапам материала.

Шаг 2: Запуск Windows в «Безопасном режиме»

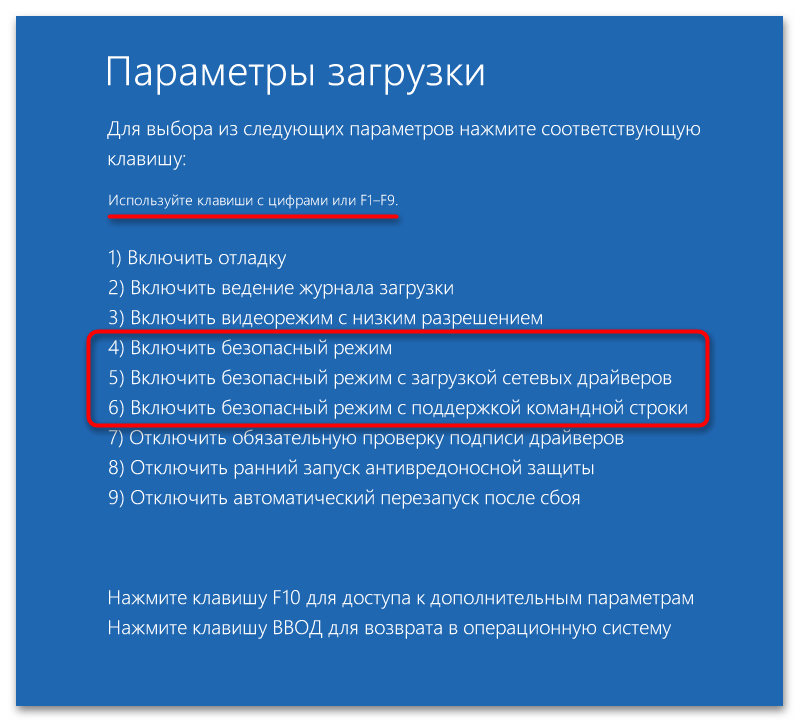

Процесс загрузки Windows в «Безопасном режиме» мы выделяем в отдельный шаг, поскольку без этого ни один из следующих этапов не получится реализовать полноценно. Такая мера необходима для того, чтобы в сеансе ОС были заблокированы сторонние службы и программы, мешающие удалить источник заражения «Backdoor:Win32/Bladabindi!ml» и связанные файлы, которые могут блокировать корректную работу компьютера. Желательно использовать «Безопасный режим» без поддержки сетевых драйверов, поскольку вирус может быть звеном удаленного доступа к вашему ПК, что и происходит непосредственно через сеть.

Подробнее: Как войти в «Безопасный режим» в Windows 11

Учитывайте, что все последующие шаги (кроме последнего) должны быть выполнены в «Безопасном режиме», поэтому не перезагружайте ПК или не забывайте снова создавать сеанс в «Безопасном режиме», если случайно вышли из него.

Шаг 3: Удаление затронутых элементов

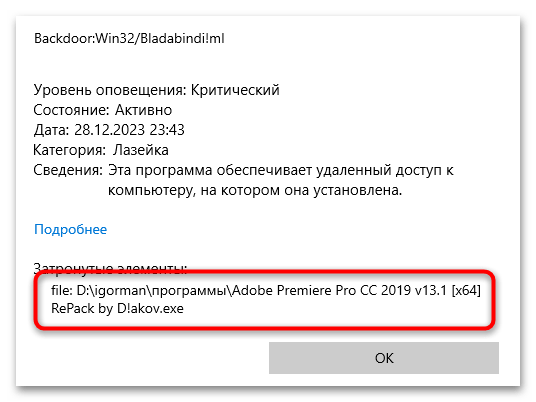

Вероятно, на компьютере есть исполняемый файл формата EXE, который при запуске провоцирует заражение операционной системы вирусом «Backdoor:Win32/Bladabindi!ml». Вы можете распознать его непосредственно в уведомлении от «Защитника Windows», обратив внимание на «Затронутые элементы».

Да, их может быть даже несколько, поэтому каждый путь к исполняемому файлу нужно запомнить или куда-то сохранить. Далее мы будем искать эти самые файлы и в «Безопасном режиме» без поддержки сетевых драйверов удалять. Это должно устранить все ограничения, которые могут быть вшиты в вирус для его сохранности.

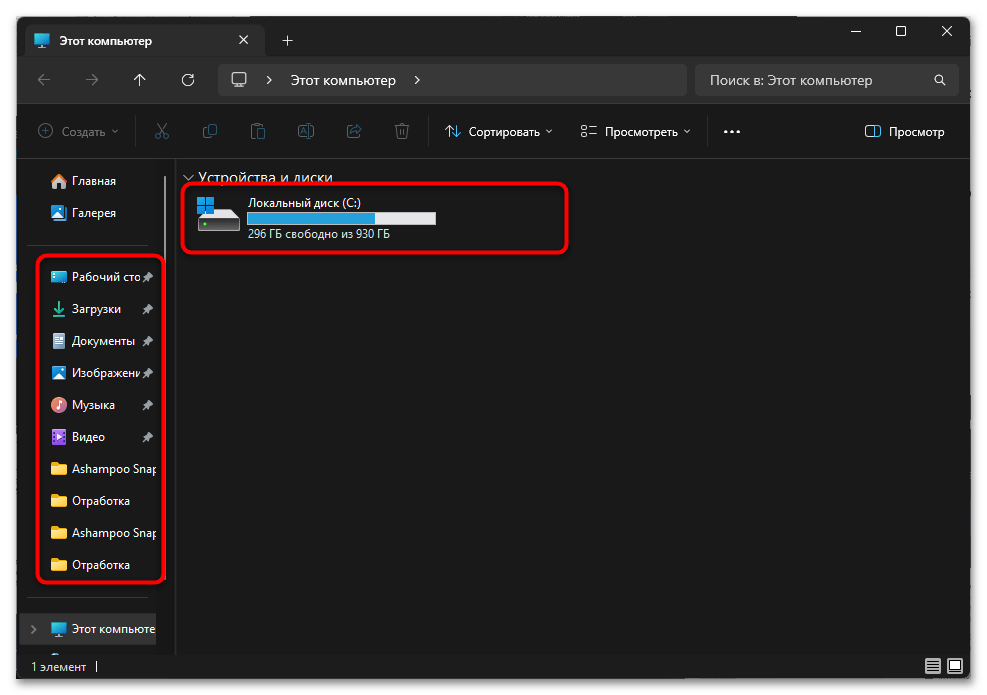

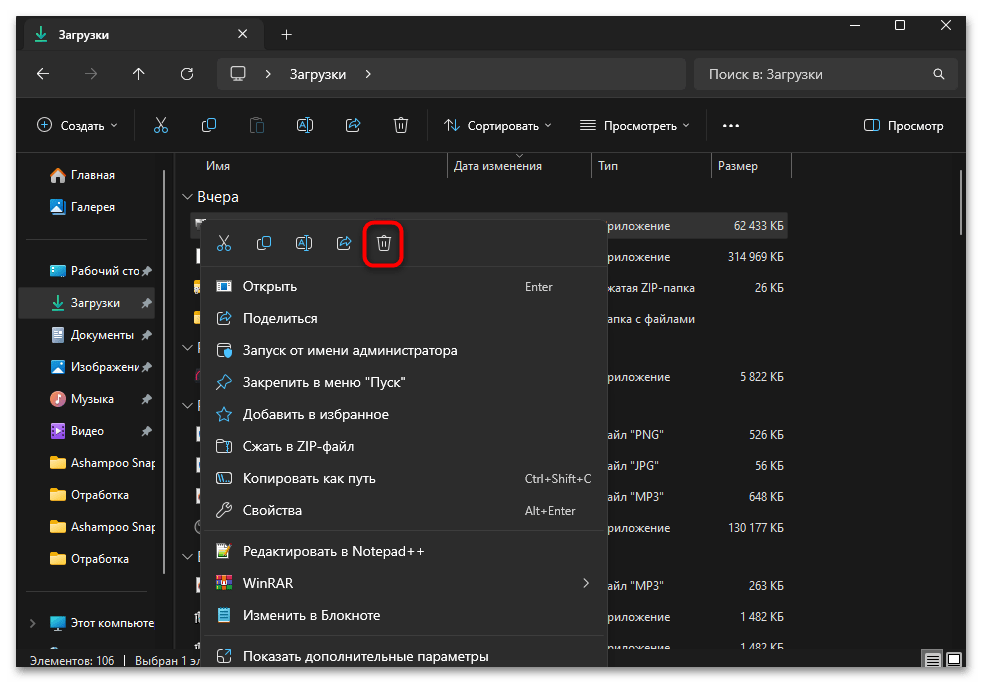

- Откройте «Проводник» и перейдите по пути расположения EXE-файла.

- Если он используется как установщик программы, достаточно будет избавиться только от EXE-файла. Когда это исполняемый файл самого приложения, которое уже было установлено недавно, удалите все файлы в связанной папке.

Повторите те же самые действия с остальными затронутыми элементами, если такие присутствуют. Однако учитывайте существование такой вероятности, что файл изменяет разрешения в своем расположении, подменяя владельца и забирая у пользователей или системы разрешение вносить любые изменения. Это приведет к тому, что при попытке его удалить появится ошибка «Отказано в доступе». В таком случае необходимо ознакомиться с другим тематическим материалом на нашем сайте, перейдя по ссылке ниже.

Читайте также: Как удалить неудаляемый файл в Windows 11

Шаг 4: Удаление временных файлов

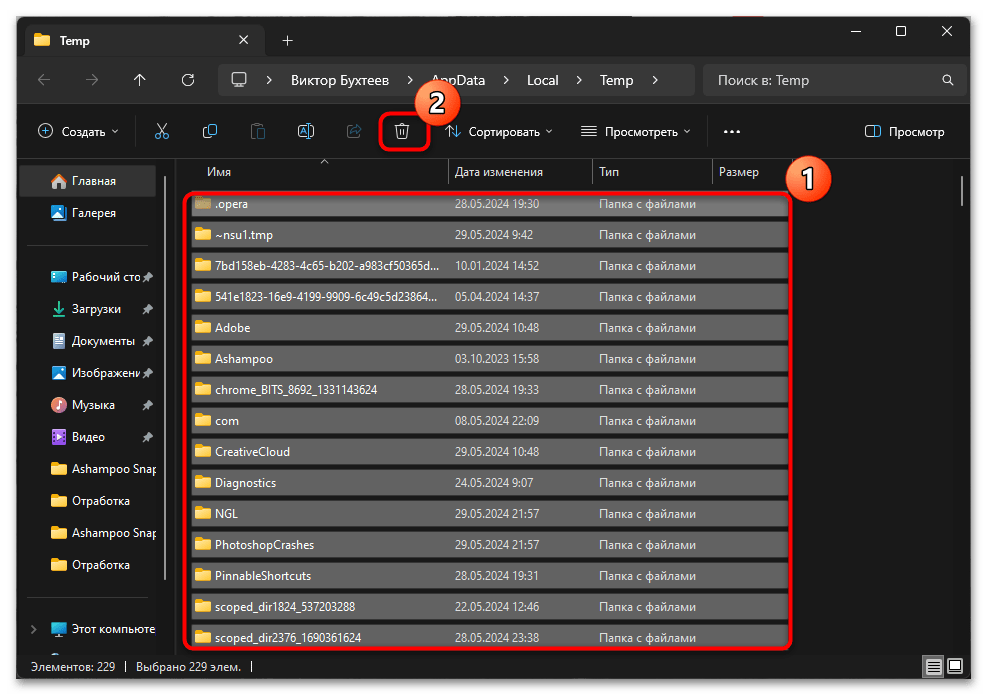

В Windows есть специальная папка, в которой хранятся системные временные файлы и различные объекты, связанные с настройками используемых программ. После заражения ПК вирусом вредоносные файлы могли быть помещены в эту папку, замаскированы и предназначены для резервного копирования или восстановления вируса. Соответственно, необходимо самостоятельно перейти в эту папку и удалить все ее содержимое.

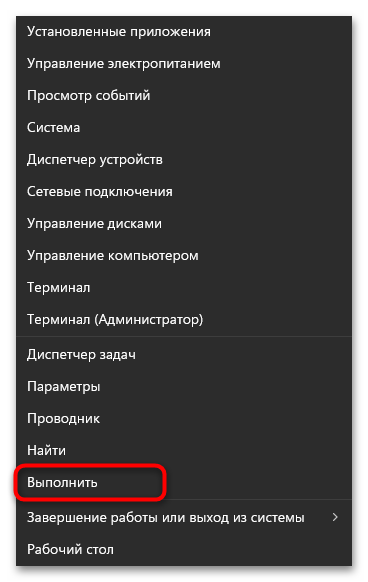

- Для этого щелкните правой кнопкой мыши по «Пуску» и из появившегося контекстного меню выберите пункт «Выполнить».

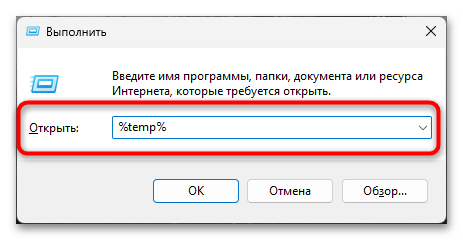

- Введите команду

%temp%, чтобы перейти по соответствующему расположению. - Выделите все папки и файлы в данном расположении, затем используйте кнопку с корзиной, чтобы удалить их. Не забудьте очистить и содержимое «Корзины» после завершения этого этапа.

Шаг 5: Проверка «Планировщика задач»

Для надежности необходимо проверить задания, которые есть в «Планировщике задач». Возможно, вирусом были созданы какие-то скрипты, предназначенные для автоматического выполнения служб или исполняемых файлов, которые могут вернуть вирус на ваш компьютер. Предлагаем не просто проверить и удалить задачи, но и узнать, с какими файлами связанные вредоносные, чтобы далее заняться и ими.

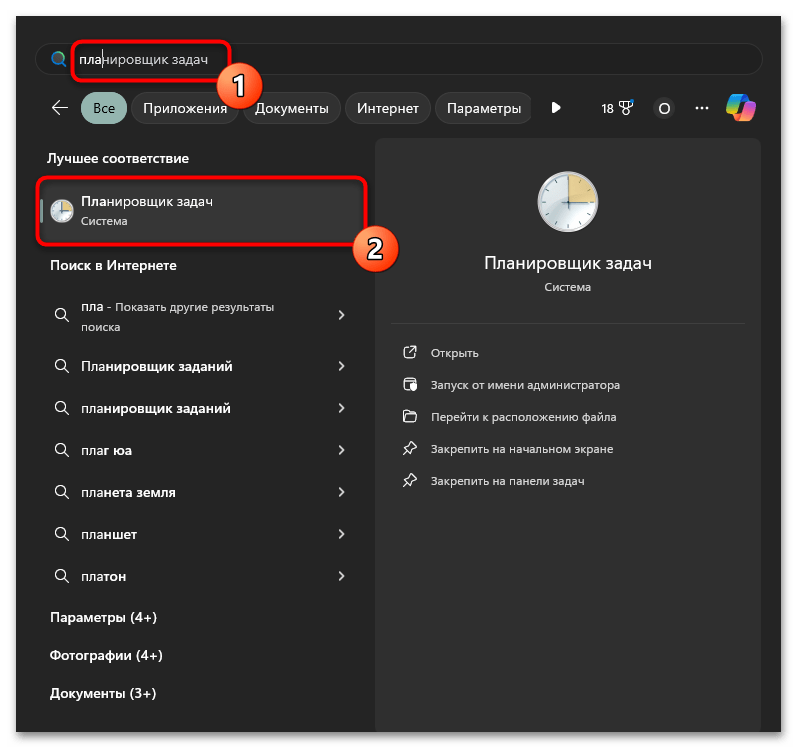

- Откройте «Пуск», через поиск отыщите «Планировщик задач» и запустите данный системный элемент.

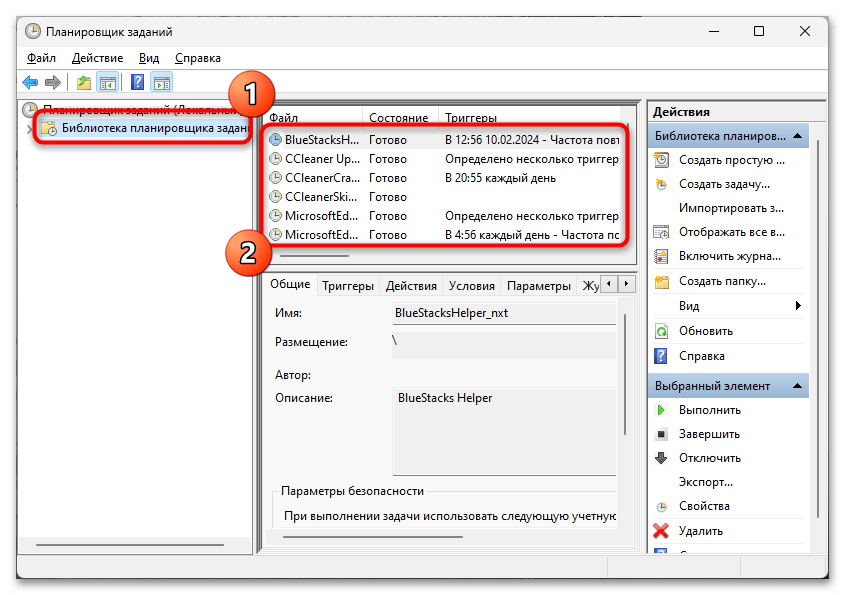

- Понадобится выбрать папку «Библиотека планировщика заданий» и дождаться загрузки списка. Отыщите в списке странные задачи, имеющие подозрительные названия или те, которые вам не знакомы.

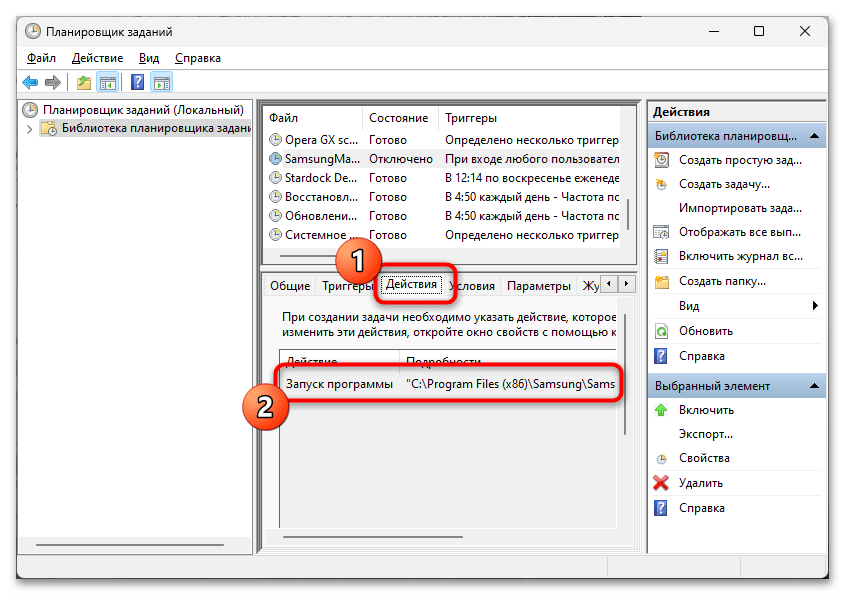

- В нижней области таких задач понадобится переключиться на «Действия», чтобы понять, что будет выполнено или запущено этой самой задачей. Если тут есть неизвестные вам исполняемые файлы, проверьте их названия через интернет и потенциально связанные с вирусами удалите.

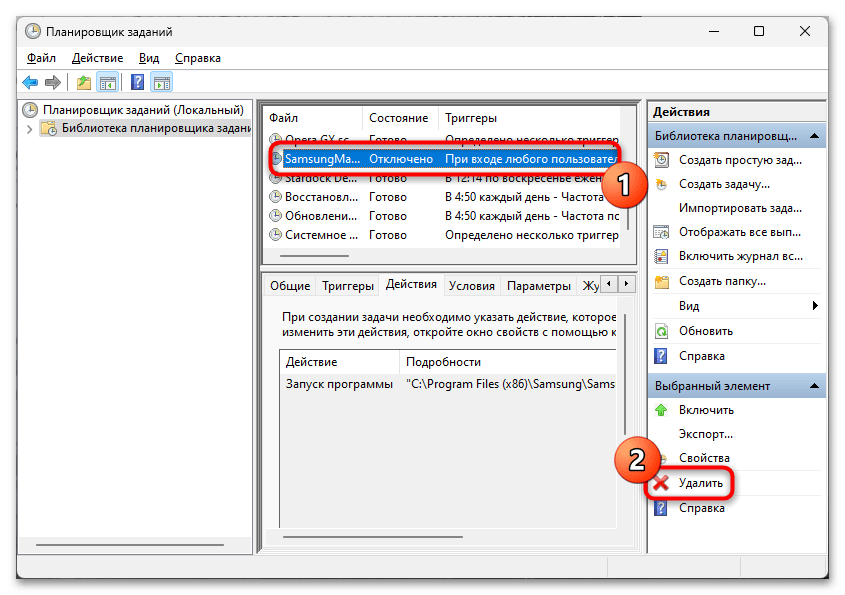

- Не забудьте сделать то же самое с подозрительными задачами. Выделите их левой кнопкой мыши и выберите действие «Удалить».

Шаг 6: Удаление подозрительных программ

Выше мы уже разобрались с тем, как удалить связанные с вирусом файлы, однако на ПК все еще могут присутствовать программы, вызывающие риск заражения. Понадобится проверить список установленных и удалить те, которые могут влиять на работу вредоносного ПО или вообще вам неизвестны.

- Сначала будем использовать стандартное средство Windows, поэтому откройте «Пуск» и перейдите в «Параметры», нажав по значку с изображением шестеренки.

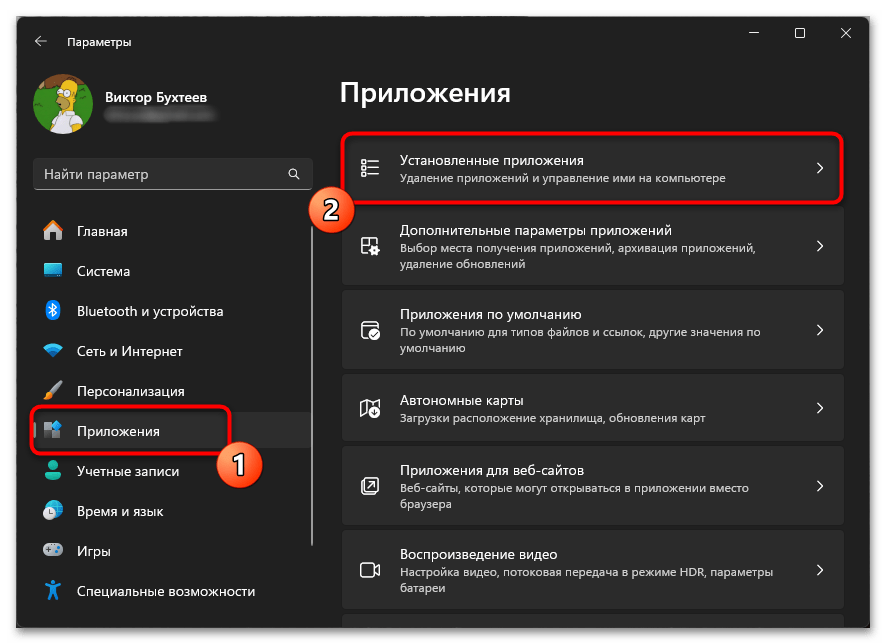

- Слева выберите раздел «Приложения», затем кликните по категории «Установленные приложения».

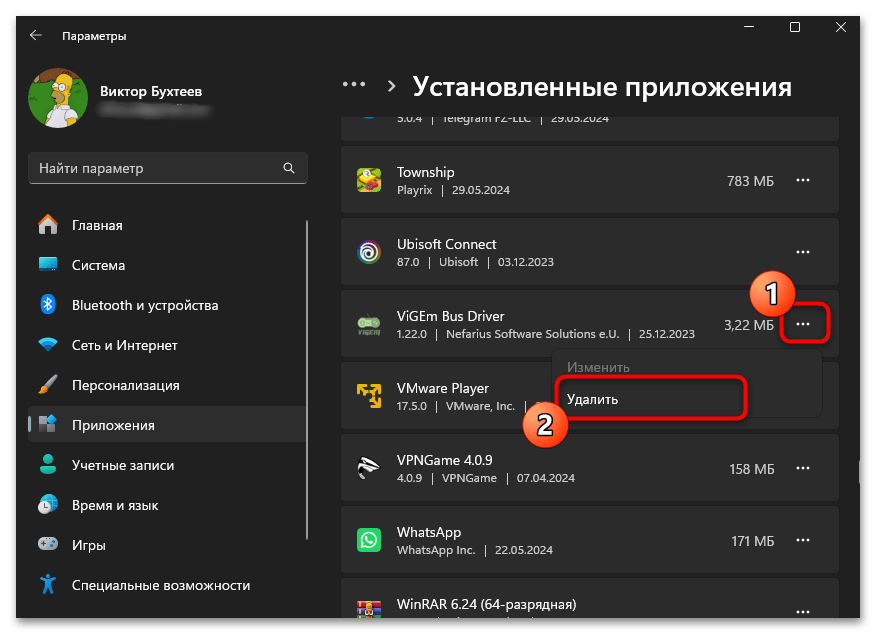

- Ознакомьтесь со списком установленных приложений, найдите тут подозрительные или неизвестные вам, обязательно посмотрите информацию в сети по таким программам. Если они не являются системными или какими-то важными, удалите.

Если окажется, что с программами возникает такая же ошибка, как и при простом удалении файлов, когда не хватает прав для завершения деинсталляции или появляются какие-либо другие ошибки, необходимо пойти путем принудительного удаления. Больше сведений о доступных методах выполнения данной задачи читайте в другой статье на нашем сайте по ссылке ниже.

Читайте также: Методы принудительного удаления программ в Windows

Шаг 7: Использование сторонних антивирусов

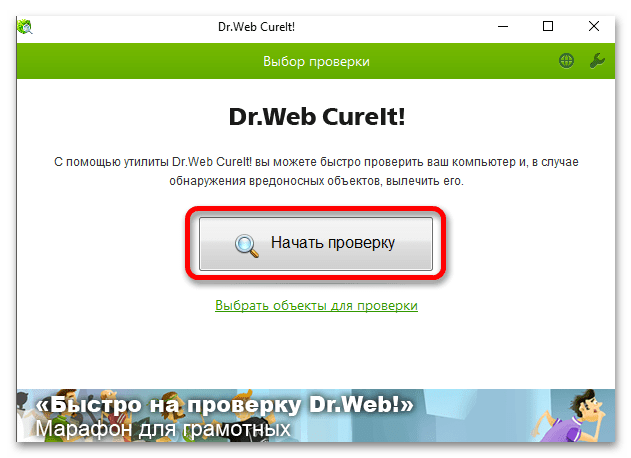

Даже после успешного выполнения всех представленных выше шагов мы советуем еще раз проверить ПК на наличие вирусов и удалить те угрозы, которые будут обнаружены. Для этого лучше использовать средство, которое способно проводить сканирование без предварительной установки в Windows. Это позволит снизить риск того, что вирус распознает защитное ПО и попробует замаскироваться или на время прекратит свою работу. Подобных антивирусов, которые работают без инсталляции, достаточное количество, поэтому оптимальный можете выбрать из инструкций в нашем другом материале.

Подробнее: Проверка компьютера на наличие вирусов без антивируса

Если на вашем компьютере хранятся пароли, важные документы или другие файлы, имеющие особую ценность, все это нужно перенести в другое место как можно быстрее, даже если вам кажется, что удаление вируса прошло успешно. Стоит понимать, что угроза может быть значительной и предоставит удаленный доступ к компьютеру злоумышленнику. При наличии особо ценных данных на ПК или для полной безопасности вообще рекомендуется переустановить операционную систему с предварительным форматированием системного диска. Только это поможет на 100% обезопасить использование компьютера до тех пор, пока в Windows снова не просочится угроза из-за невнимательности пользователя.

Наша группа в TelegramПолезные советы и помощь

Наша группа в TelegramПолезные советы и помощь

lumpics.ru

lumpics.ru

Задайте вопрос или оставьте свое мнение