Все способы:

WININIT.EXE – системный процесс, который включается при запуске операционной системы.

Сведения о процессе

Далее рассмотрим цели и задачи данного процесса в системе, а также некоторые особенности его функционирования.

Описание

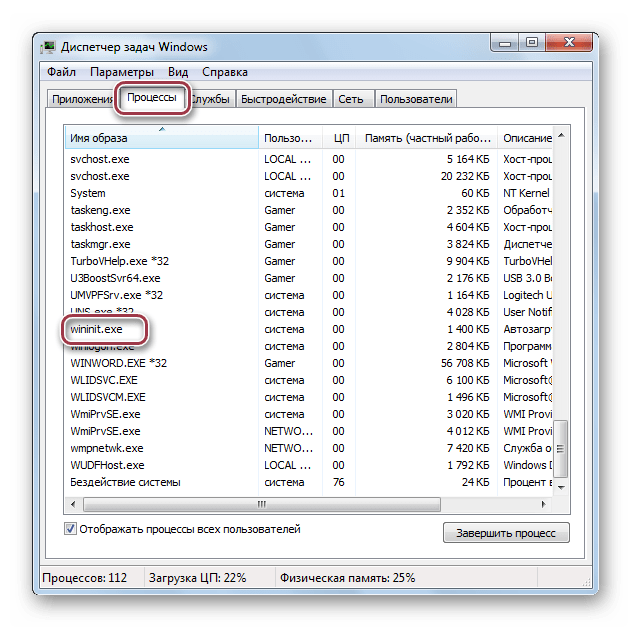

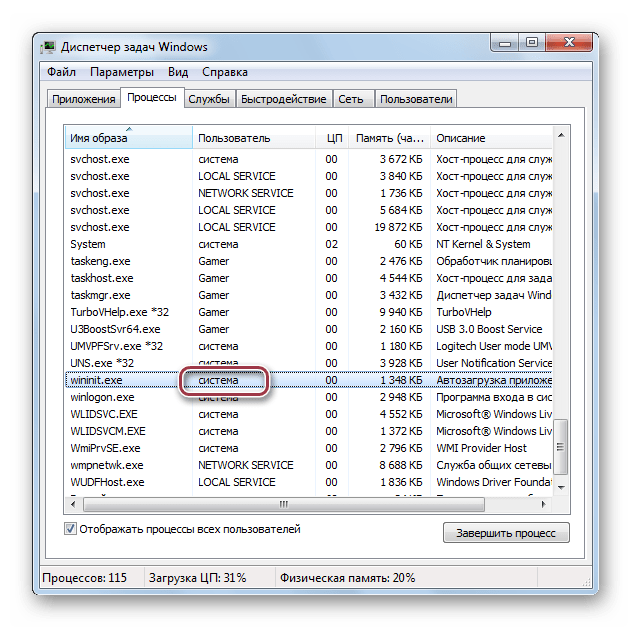

Визуально он отображается во вкладке «Процессы» Диспетчера задач. Принадлежит к системным процессам. Поэтому, чтобы его найти, надо поставить галочку в «Отображать процессы всех пользователей».

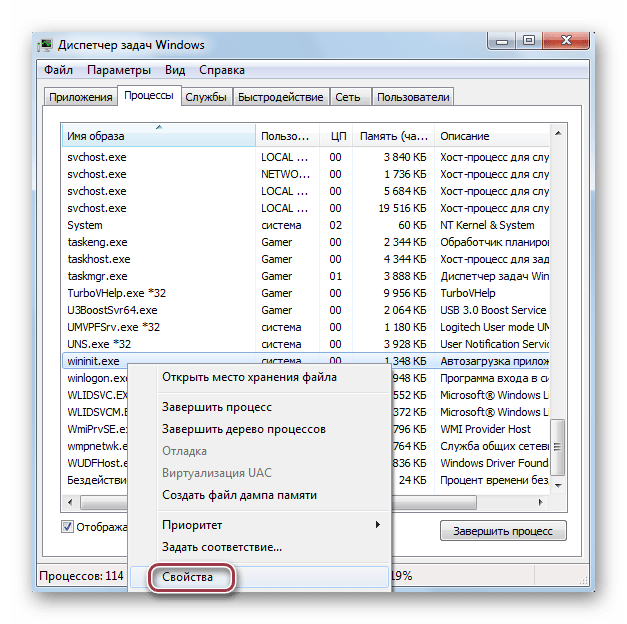

Можно посмотреть сведения об объекте, нажав на «Свойства» в меню.

Окно с описанием процесса.

Основные функции

Перечислим задачи, которые последовательно выполняет процесс WININIT.EXE при старте операционной системы:

- В первую очередь, он присваивает самому себе статус критического процесса, чтобы избежать аварийного завершения системы при ее выходе на отладку;

- Приводит в действие процесс SERVICES.EXE, который отвечает за управление службами;

- Запускает поток LSASS.EXE, который расшифровывается как «Сервер проверки подлинности локальной системы безопасности». Он ответственен за авторизацию локальных пользователей системы;

- Включает службу диспетчера локальных сеансов, который отображается в Диспетчере задач под названием LSM.EXE.

Под деятельность данного процесса также попадает создание папки TEMP в системной папке. Важным свидетельством критичности этого WININIT.EXE является уведомление, которое выводится при попытке завершить процесс при помощи Диспетчера задач. Как можно увидеть, без WININIT система не может корректно функционировать.

Тем не менее, этот прием можно отнести к еще одному способу завершить работу системы в случае ее зависания или возникновения других аварийных ситуаций.

Расположение файла

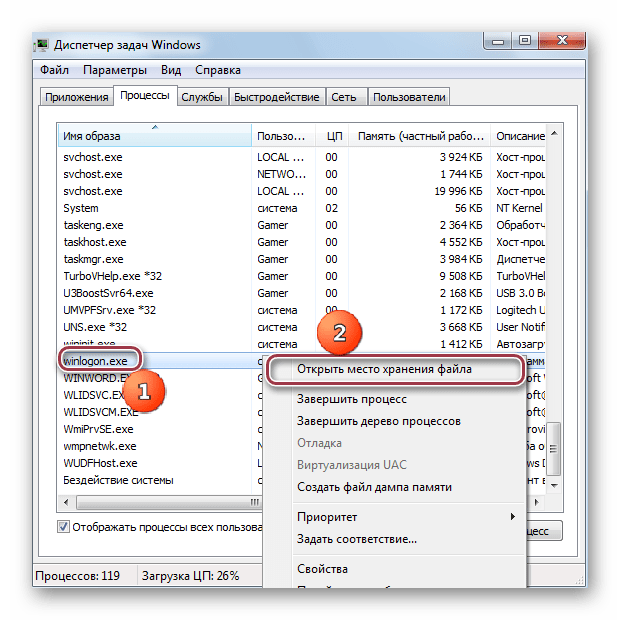

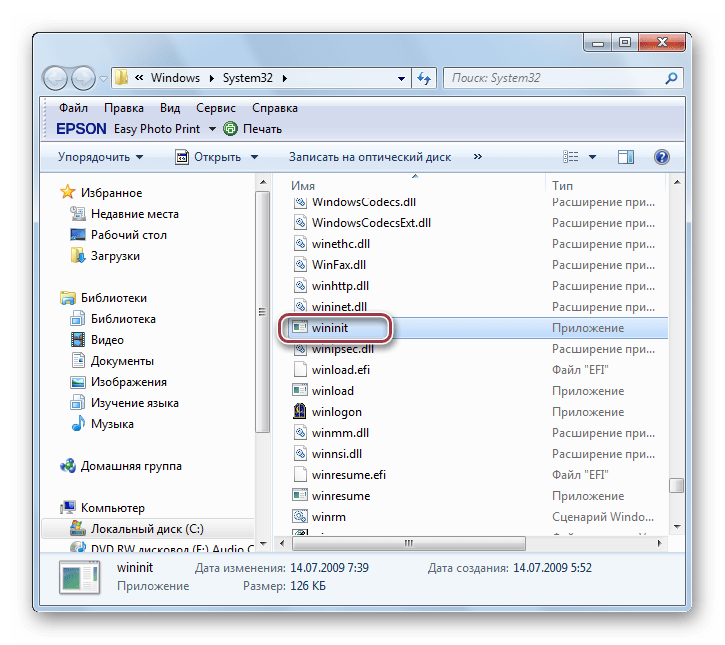

WININIT.EXE располагается в папке System32, которая, в свою очередь, находится в системной директории Windows. В этом можно убедиться, нажав «Открыть место хранения файла» в контекстном меню процесса.

Местоположение файла процесса.

Полный путь к файлу выглядит следующим образом:

C:\Windows\System32

Идентификация файла

Известно, что под данным процессом может маскироваться вирус W32/Rbot-AOM. При заражении он подключается к серверу IRC, откуда ждет команд.

Как правило, вирусный файл проявляет высокую активность. В то время как, настоящий процесс находится чаще всего в режиме ожидания. Это является признаком установления его подлинности.

Другим признаком для идентификации процесса может послужить расположение файла. Если при проверке окажется, что объект ссылается на иное расположение, чем вышеуказанное, то это скорее всего вирусный агент.

Можно также вычислить процесс по принадлежности к категории «Пользователи». Настоящий процесс всегда запускается от имени «Системы».

Устранение угрозы

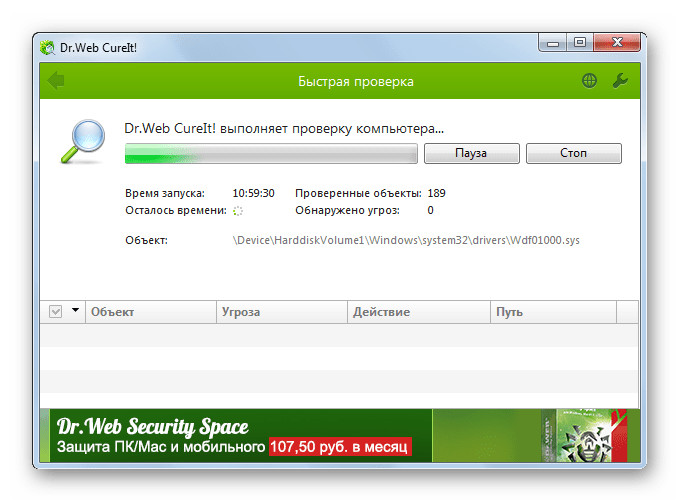

При возникновении подозрения на заражение необходимо скачать Dr.Web CureIt. Затем нужно запустить сканирование всей системы.

Далее запускаем проверку, щелкнув «Начать проверку».

Так выглядит окно сканирования.

При детальном рассмотрении WININIT.EXE мы выяснили, что он является критически важным процессом, который отвечает стабильную работу при старте системы. Иногда может случится так, что процесс подменяется вирусным файлом, и в таком случае нужно оперативно устранять потенциальную угрозу.

Наша группа в TelegramПолезные советы и помощь

Наша группа в TelegramПолезные советы и помощь

lumpics.ru

lumpics.ru

Задайте вопрос или оставьте свое мнение